駭客組織Handala攻擊美國醫療科技公司Stryker,傳出透過遠端裝置管理平臺抹除8萬臺裝置

3月11日美國醫療科技公司Stryker遭遇網路攻擊,該公司內部使用的微軟環境出現中斷,強調他們並未感染惡意軟體,或被勒索軟體加密檔案,當時該公司多個國家的員工筆電與行動裝置,傳出資料遭到遠端清除。現在有新聞報導指出,駭客並未使用惡意軟體,而是透過Stryker採用的裝置管理平臺來達到目的。

根據資安新聞網站Bleeping Computer報導,知情人士透露,與伊朗情報與國家安全部(MOIS)的駭客團體Handala(也叫做Handala Hack Team、Hatef、Hamsa),成功入侵Stryker一個管理員帳號,並建立新的全域管理員帳號後,於世界協調時間(UTC)3月11日凌晨5時至8時,透過微軟的雲端端點管理服務Intune,下達指令抹除近8萬臺裝置的資料。換言之,這些駭客並未使用自行打造的惡意程式,就達到破壞該公司運作的目的。

後門程式Drillapp鎖定烏克蘭,濫用瀏覽器除錯功能隱匿行蹤

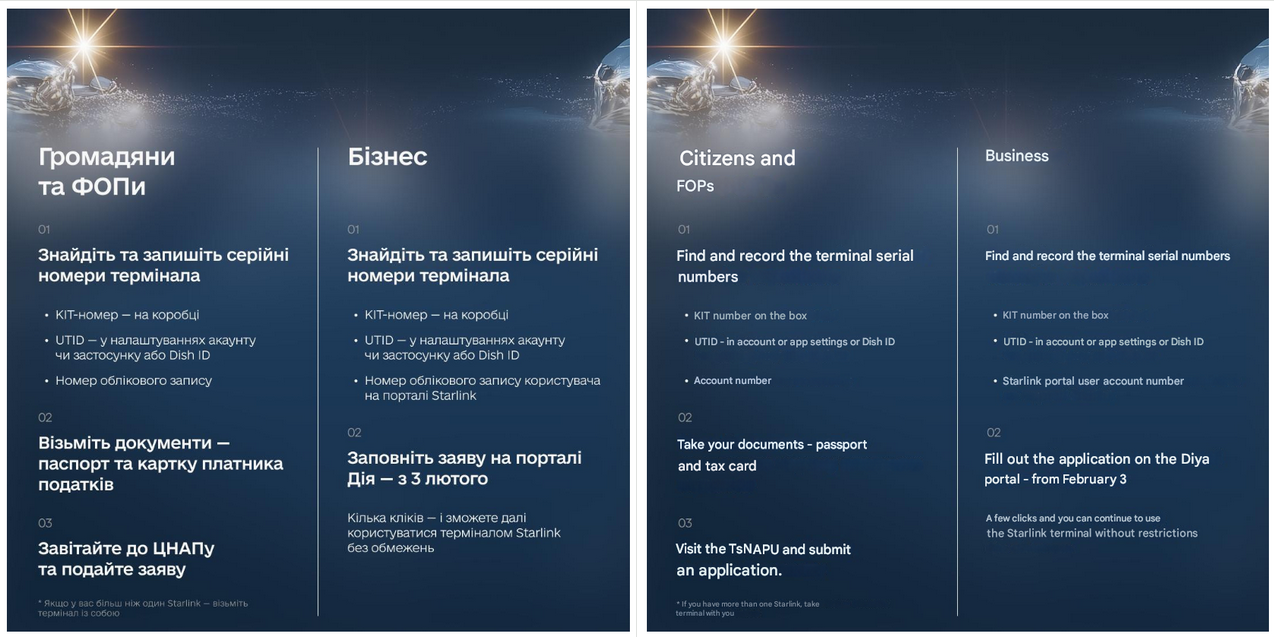

資安公司S2 Group旗下的威脅情報團體Lab52揭露後門程式Drillapp,外號為Void Blizzard、Laundry Bear,以及UAC-0190的俄羅斯駭客,於今年2月鎖定烏克蘭的企業組織,假借司法與慈善有關的主題為誘餌,意圖散布後門程式。此後門程式以JavaScript為基礎打造,並透過Edge瀏覽器執行,使得攻擊者能上傳或下載檔案、使用麥克風,或是透過瀏覽器啟動網路攝影機來拍照。

針對駭客散布Drillapp的途徑,Lab52指出大致有兩種。其中較早出現的是透過LNK檔啟動攻擊鏈,一旦使用者執行LNK檔,電腦就會在暫存資料夾建立HTML檔案,從程式碼共享服務Pastefy載入指令碼。為了能持續於受害電腦活動,駭客將所有LNK檔案複製到啟動資料夾。

連鎖咖啡業者星巴克(Starbucks)近日揭露一起資料外洩事件,影響其內部員工系統Partner Central的帳號,導致數百名員工個人資料可能洩露。

在提交給緬因州檢察長辦公室(Maine Attorney General)的資料外洩通知中,星巴克表示在2月6日發現約889個員工帳號資訊可能外洩,洩露的資訊包括姓名或其他個人識別碼,該公司已通知相關人員並展開事件調查,同時通報執法單位。

澳洲網路安全中心(ACSC)、東加王國國家電腦緊急應變團隊(CERT Tonga),以及紐西蘭國家網路安全中心(NCSC)最近發布聯合警告,指出過往主要鎖定美國和英國的勒索軟體INC Ransom,以及其附屬團體,自2025年開始,攻擊澳洲、紐西蘭,以及太平洋島國的情況,變得越來越頻繁,而且,有不少攻擊行動是針對醫療照護產業,呼籲相關機構要嚴加防範相關威脅。

其中,發生在澳洲的事故數量最多,ACSC從2024年7月1日至2025年12月31日,總共獲報發生11起INC Ransom攻擊行動,並參與事件應變,這些事故主要影響專業服務與醫療照護領域。

CISA警告Wing FTP資訊外洩漏洞已被用於攻擊,要求用戶盡速更新修補

美國網路安全暨基礎設施安全局(CISA)近日警告,檔案傳輸軟體Wing FTP Server的漏洞已被實際利用,並將其納入已知遭利用漏洞清單(KEV),要求各機構儘速修補。

Wing FTP Server為中小企業與個人環境常見的跨平臺檔案傳輸軟體,也有大型用戶使用,這次CISA警告的漏洞是CVE-2025-47813, 問題出在Web登入流程對於輸入字串的處理不當 ,可能導致伺服器回傳錯誤訊息並洩露系統完整安裝路徑,造成資訊外洩。這個漏洞會影響7.4.3以前版本,解決辦法是更新到7.4.4以上版本。

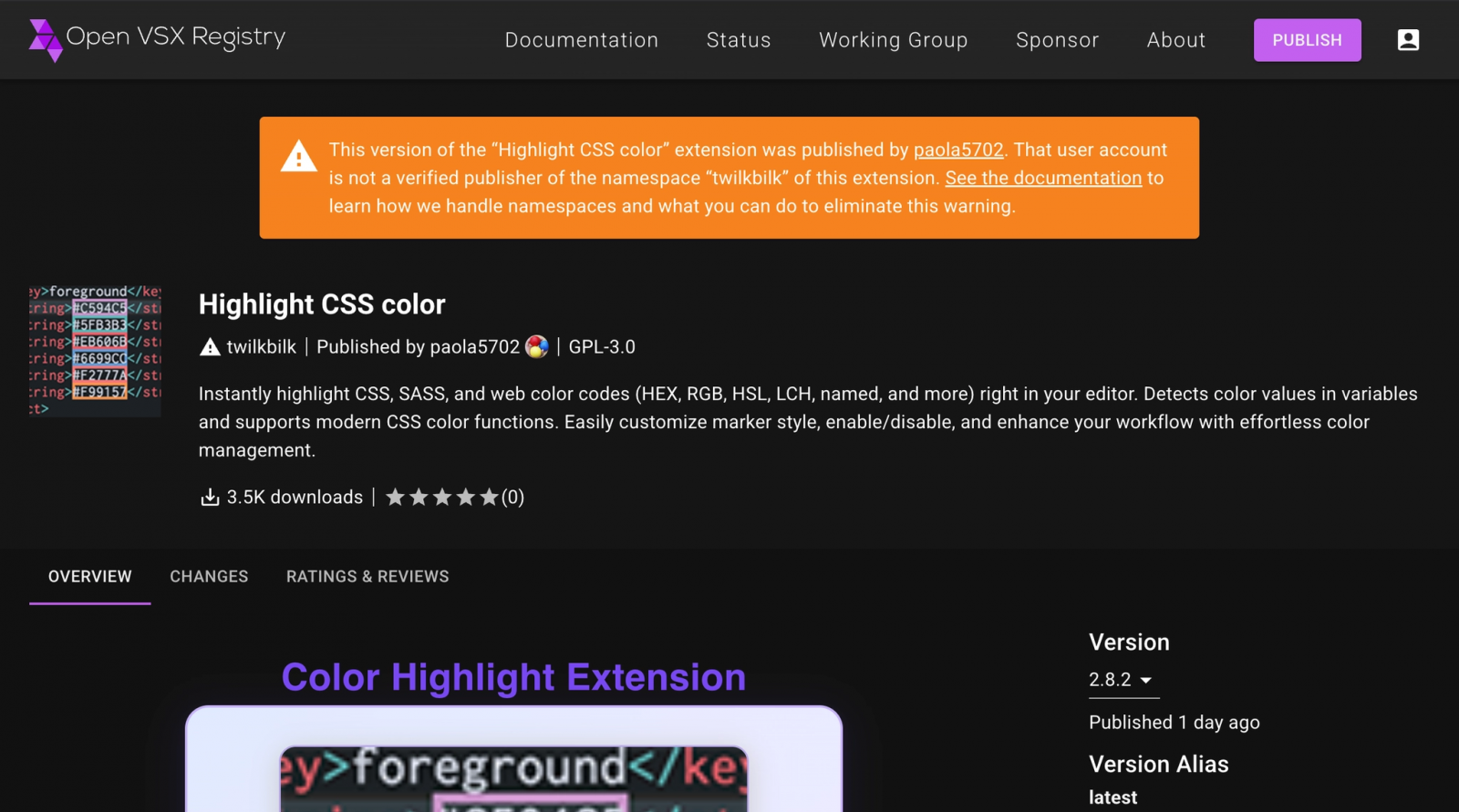

蠕蟲程式GlassWorm於Open VSX市集從事新一波攻擊,濫用延伸套件相依性躲過套件審核流程

資安公司Socket提出警告,他們在Open VSX偵測到新一波的GlassWorm活動,從1月31日起,總共看到72個有問題的VS Code延伸套件,有別於過往駭客直接在套件嵌入有效酬載,或是惡意程式載入工具(Loader),這次他們濫用看似無害的套件通過市集審查流程,與使用者建立信任關係之後,才在後續更新拉取GlassWorm相關的延伸套件。

這種做法削弱了惡意元件的能見度,使得市集對於新套件的首次上架審核流程,不足以正確的評估這種套件的危害程度。對此,Socket呼籲企業組織,當務之急是稽核延伸套件的更新記錄,而非只針對最新版程式碼進行檢查,並封鎖與GlassWorm有關的基礎設施及指標。

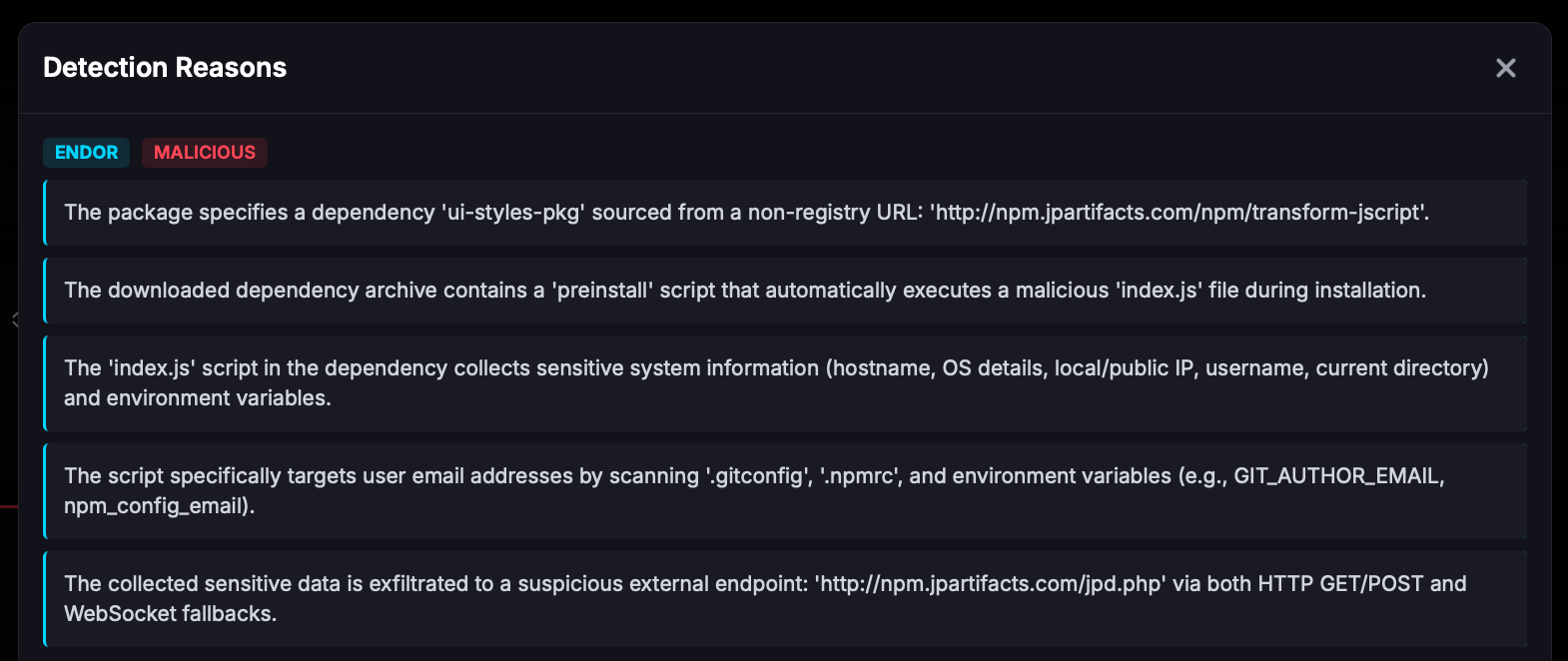

NPM套件供應鏈攻擊PhantomRaven再度出現,攻擊者4個月內發動3波攻擊活動

2025年10月資安公司Koi Security揭露大規模NPM套件攻擊行動PhantomRaven,攻擊者一共上架126個套件,藉由遠端動態相依性(Remote Dynamic Dependencies,RDD)的方式,躲過大部分NPM生態系統資安工具的偵測,後續另一家資安公司Sonatype發現83個惡意套件,使得這起活動的套件數量超過200個。最近有新的發現,指出相關活動仍持續進行。

資安公司Endor Labs提出警告,他們在2025年11月至2026年2月,一共看到3波PhantomRaven攻擊,攻擊者先後共上架88個惡意套件,值得留意的是,這些套件仍有81個未遭到移除,3個C2伺服器有2個仍在運作。

企業保護敏感資料的前提,是知道敏感資料的所在,對敏感資料做出適當的分類,並提供基本的加密保護。但Thales近日發布的《2026年資料威脅報告》指出,只有34%企業能掌握資料位置,僅39%企業對資料敏感程度進行分類,更讓人驚訝的是僅有47%的雲端敏感資料受到加密保護,顯示許多企業對敏感資料的掌握與保護均不足。

Thales的報告同時指出,包括雲端儲存、SaaS應用與雲端管理基礎設施在內的雲端資料,被受訪者列為前3大攻擊目標,對照前述過半雲端敏感資料尚未加密的數字,更凸顯出保護雲端資料的迫切性。

Google、微軟、Amazon、Meta等科技巨頭簽署協議以共同對抗網路詐騙

Google週一(3月16日)宣布,他們在聯合國於維也納舉行的全球反詐騙高峰會(UN Global Fraud Summit I)上,已與微軟、Amazon,以及Meta等科技巨頭簽署了《打擊網路詐騙產業協議》(Industry Accord Against Online Scams & Fraud),將整合各方力量,分享威脅情報,協調防禦措施,以共同打擊全球的詐騙份子。

該會議是由聯合國毒品和犯罪問題辦公室(United Nations Office on Drugs and Crime)主導,該辦公室指出,詐騙已成為有組織犯罪集團的核心業務,而且日益跨國化。由於詐騙行為往往在孤立狀態下滋生,任何單一的司法管轄區或者是部門都無法獨自應對,此次的反詐騙高峰會即匯集了各國政府、執法部門、私部門以及民間社會,旨在加強合作,將承諾轉化為實際成果。

其他資安威脅

◆英國公司監管機關Companies House修補網頁表單漏洞,恐曝露500萬家企業近5個月資料

◆駭客假借提供AI工具從事ClickFix網釣,企圖對macOS用戶散布竊資軟體MacSync

◆假貨運追蹤網釣手法激增,許多駭客利用網釣工具包Darcula從事攻擊活動

◆美國與以色列對伊朗發起軍事行動,伊朗駭客發動DDoS攻擊、俄羅斯駭客表態聲援伊朗

近期資安日報

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16