去年出現於VS Code延伸套件市集、Open VSX套件儲存庫的蠕蟲程式GlassWorm,迄今已出現4波攻擊活動,現在有資安公司指出,駭客在最新一波活動裡調整攻擊策略,使得市集的上架審查機制難以察覺有異。

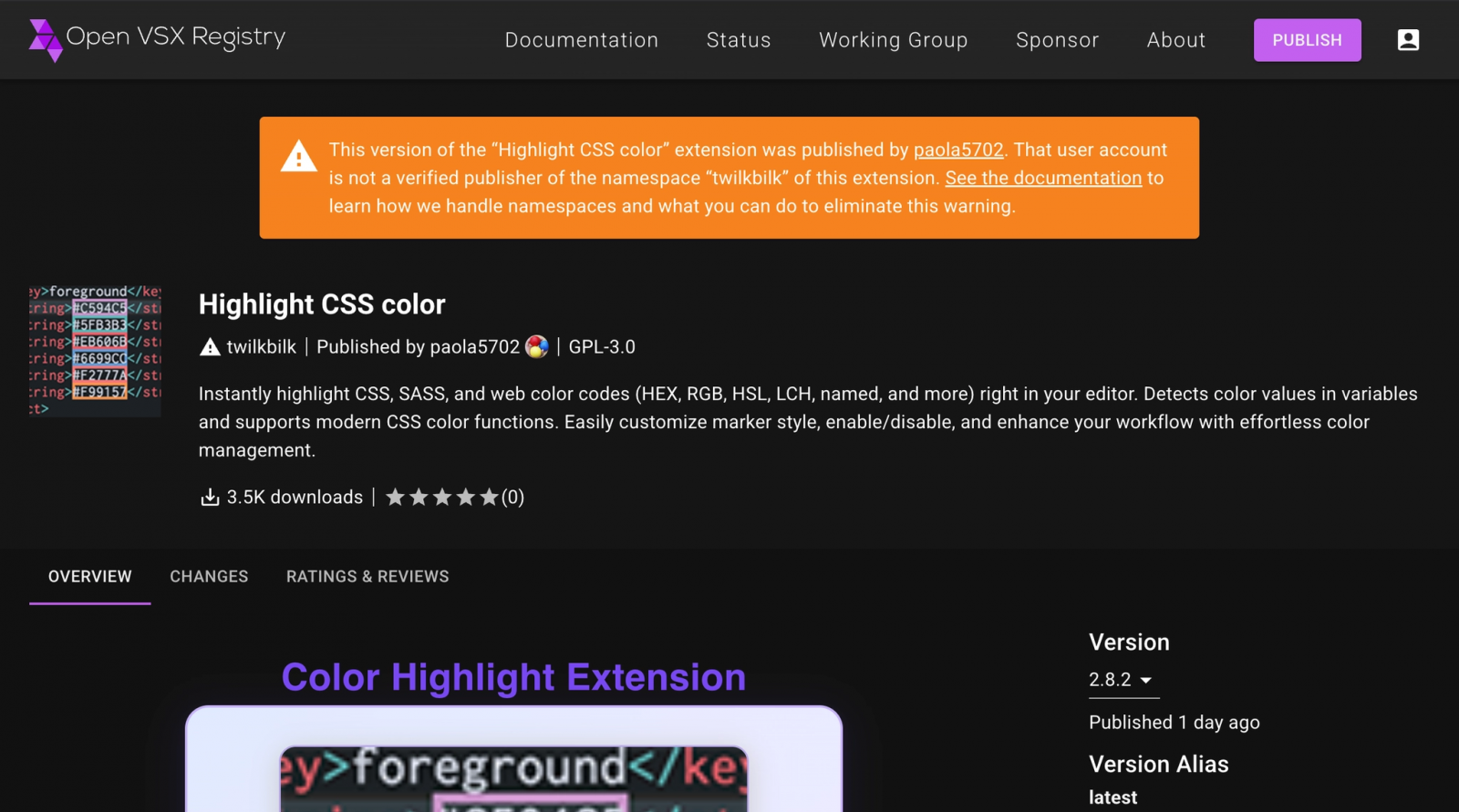

資安公司Socket提出警告,他們在Open VSX偵測到新一波的GlassWorm活動,從1月31日起,總共看到72個有問題的VS Code延伸套件,有別於過往駭客直接在套件嵌入有效酬載,或是惡意程式載入工具(Loader),這次他們濫用看似無害的套件通過市集審查流程,與使用者建立信任關係之後,才在後續更新拉取GlassWorm相關的延伸套件。這種做法削弱了惡意元件的能見度,使得市集對於新套件的首次上架審核流程,不足以正確的評估這種套件的危害程度。對此,Socket呼籲企業組織,當務之急是稽核延伸套件的更新記錄,而非只針對最新版程式碼進行檢查,並封鎖與GlassWorm有關的基礎設施及指標。

Socket表示,過去GlassWorm通常會直接在惡意延伸套件嵌進載入器,但現在攻擊者改為濫用extensionPack與extensionDependencies機制。攻擊者先發布看似正常的擴充套件,待開發者建立信任後,再透過更新版本新增依賴套件,使開發工具自動下載另一個含有GlassWorm載入器的擴充套件。

由於這些延伸套件在最初發布時並未包含惡意程式,因此即使通過審查或安全檢測,後續更新可被用來植入惡意相依套件。這種「遞移相依」(Transitive Dependency)散布手法,使得一次性的安全檢查失去效果,擴大攻擊影響範圍。

Socket指出,就駭客的攻擊手法而言,GlassWorm延續過往活動採用的技巧,並提升了迴避偵測的能力。這次的GlassWorm同樣採取多階段JavaScript執行、地理時區圍欄、濫用區塊鏈平臺Solana從事Dead Drop資料交換,以及記憶體內(In-Memory)執行,但不同的是,這次駭客更積極輪替基礎設施和載入工具的邏輯。

過往GlassWorm活動當中,駭客就已濫用Solana,使得相關活動難以被阻斷,但不同的地方是,之前他們使用的是Solana錢包,這次改用交易備忘錄來達到目的;原本使用AES演算法包裝惡意程式載入工具,這次改採RC4、Base64、字串陣列進行更深度的混淆。

另一家資安公司Aikido也對於GlassWorm捲土重來提出警告,他們在3月3日至9日,看到GitHub出現151個疑似有問題的儲存庫,而且不光只有VS Code延伸套件,還有NPM套件也是駭客攻擊的目標。Aikido認為,這波攻擊的規模顯然更大,因為他們發現有許多被入侵的GitHub儲存庫已經刪除。

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2025-04-15

2026-03-13

2026-03-13