烏克蘭戰爭迄今仍持續進行,俄羅斯駭客不斷對烏克蘭的政府機關、軍事單位,甚至是民間企業發動攻擊,藉此從事網路間諜活動以收集情報,或是進行破壞,最近有一波攻擊行動出現不尋常的手法,因為駭客竟開始濫用作業系統內建的瀏覽器來執行惡意程式。

資安公司S2 Group旗下的威脅情報團體Lab52揭露後門程式Drillapp,外號為Void Blizzard、Laundry Bear,以及UAC-0190的俄羅斯駭客,於今年2月鎖定烏克蘭的企業組織,假借司法與慈善有關的主題為誘餌,意圖散布後門程式。此後門程式以JavaScript為基礎打造,並透過Edge瀏覽器執行,使得攻擊者能上傳或下載檔案、使用麥克風,或是透過瀏覽器啟動網路攝影機來拍照。

針對駭客散布Drillapp的途徑,Lab52指出大致有兩種。其中較早出現的是透過LNK檔啟動攻擊鏈,一旦使用者執行LNK檔,電腦就會在暫存資料夾建立HTML檔案,從程式碼共享服務Pastefy載入指令碼。為了能持續於受害電腦活動,駭客將所有LNK檔案複製到啟動資料夾。

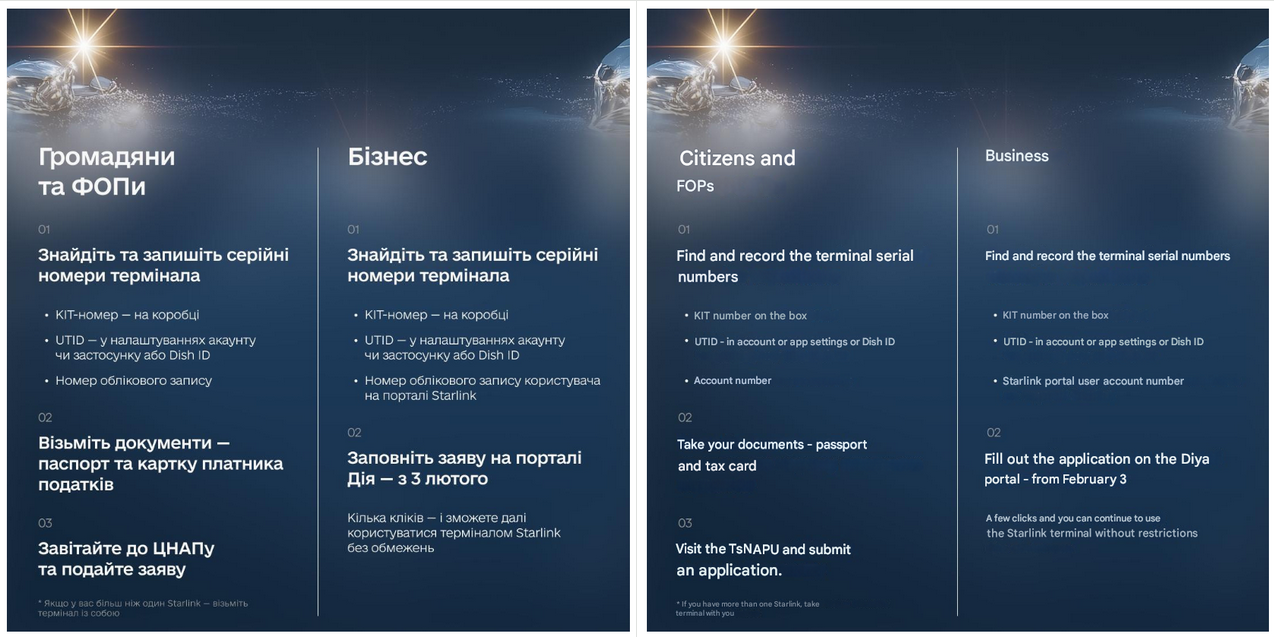

接著電腦會連至含有誘餌的網址,其中包含安裝衛星通訊服務星鏈(Starlink)的有關資訊,也出現聲援烏克蘭武裝部隊的基金會Come Back Alive的文宣。最終HTML檔案會透過Edge執行,從Pastefy載入經混淆處理的指令碼,以瀏覽器除錯模式執行Drillapp。

此後門程式首次啟動會進行偵察,結合螢幕大小、系統語言,使用者所在的國家地區等多種系統資訊,為受害裝置建立檔案與列管記錄,然後從Pastefy代管的URL,藉由WebSocket進行C2通訊。

特別的是,後門程式運作的過程裡,Edge以無圖形介面模式(Headless)執行,並搭配一系列的參數,使得攻擊者在無須使用者互動的情況下,存取本機檔案,並自動取得視訊鏡頭、麥克風,以及螢幕截圖的權限。

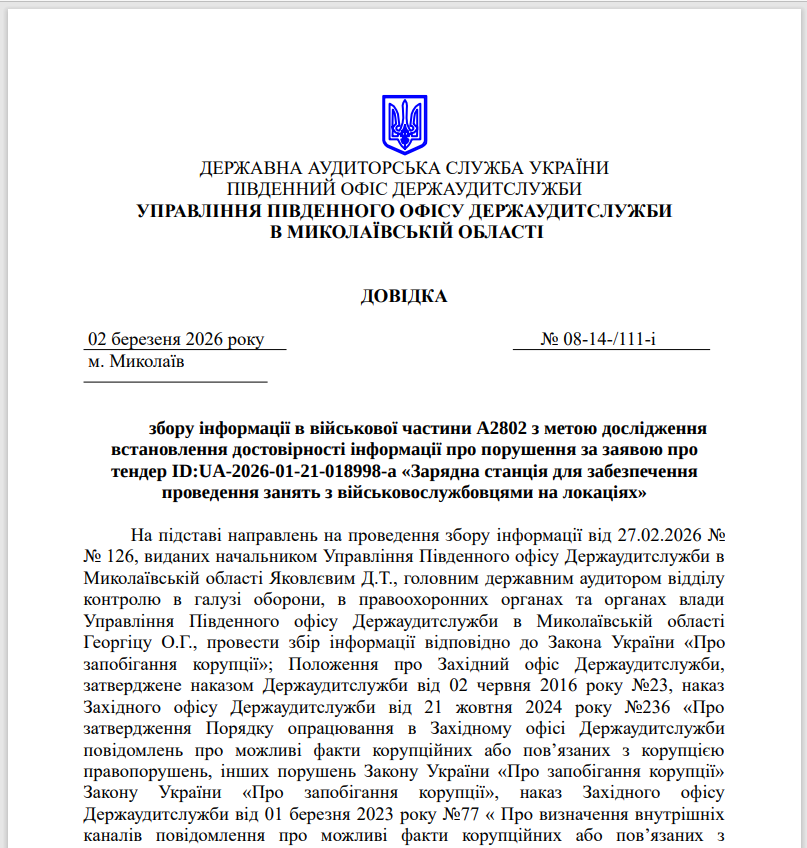

另一種攻擊鏈在2月底出現,駭客改用Windows控制臺組態檔CPL來啟動,而這次駭客使用的誘餌,包含:查獲武器的照片,以及烏克蘭國家審計局的報告。不過除了啟動攻擊鏈的惡意檔案類型不同,新版的Drillapp實作多種新功能,包含列出受害電腦檔案,以及批次檔案上傳或下載。

近期Void Blizzard的動作頻頻,今年1月,烏克蘭電腦緊急應變團隊(CERT-UA)指出,他們從2025年10月開始,觀測到這些駭客使用Python後門PluggyApe的活動;這些駭客也在2024年使用偽冒的Entra登入網頁,入侵逾20家非政府組織,荷蘭警方也傳出受害。

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16