圖片來源:

Milvus

開源向量資料庫Milvus於2月中旬修補1項重大漏洞,問題在於系統偵錯與管理用的對外連接埠防護措施不足,使得攻擊者可能藉此繞過身分驗證進入系統,進而控制資料庫。

Milvus是新創廠商Zilliz於2019年發布的開源向量資料庫,用於儲存向量資料,並提供相似度搜尋功能,是當前大語言模型/檢索增強生成(LLM/RAG) 領域使用最廣泛的向量資料庫之一。(關於向量資料、向量資料庫與Milvus,可參見我們先前的報導。)

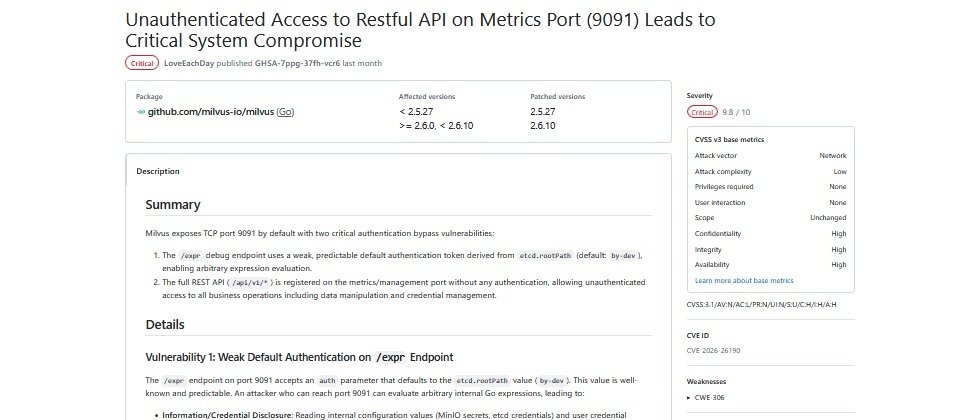

Milvus這次修補的漏洞編號為CVE-2026-26190,CVSS嚴重性評分為9.8, 癥結點在於是系統預設監控與管理的TCP 9091對外連接埠,預設存在下列兩個可跳過身分認證程序的資安弱點:

首先,是TCP 9091連接埠內含完整的REST API操作功能,攻擊者無須身分驗證即可透過此連接埠直接呼叫REST API,執行資料操作、帳號管理等核心功能。

其次,是用於偵錯(debug)的/expr端點(endpoint), 預設身分驗證的token強度不足,攻擊者可藉此取得系統資訊與憑證,關閉代理服務,或寫入任意檔案。

這項漏洞會影響Milvus的2.5.27以前版本,以及2.6.0至2.6.10之前版本 ,解決辦法是更新到2.5.27或2.6.10版。若用戶未能立刻升級新版本,Milvus提供的緩解方法是透過防火牆或網路存取策略,封鎖9091連接埠的外部存取。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10

Advertisement