Greynoise

資安廠商Greynoise發現,GNU Inetutils套件中的telnetd服務一項11年後才被發現的漏洞,近日已有企圖濫用存取系統。

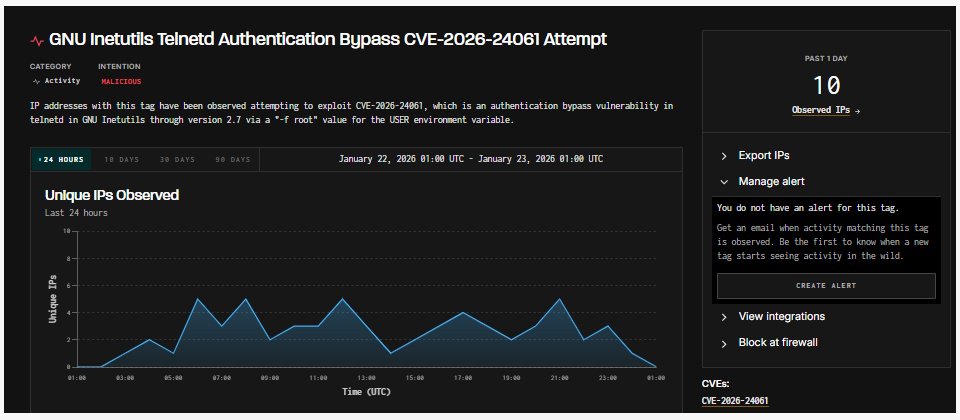

研究人員觀察到從1月22日起24小時內,開始有數個IP位址企圖登入GNU Inetutils telnetd程式,可能為惡意活動。

telnetd程式在啟動使用者登入時,會讀取並傳遞客戶端提供的環境變數(USER)。編號CVE-2026-24061的漏洞,出在GNU Inetutils的telnetd(telnet daemon)對USER變數驗證不當,使攻擊者透過在輸入中加入-f root值,得以繞過驗證流程,獲得root權限。比利時網路安全中心警告,濫用本漏洞可能讓攻擊者讀取敏感資料、修改系統配置、執行任意指令、毀損系統可用性。

根據NIST漏洞資料庫,本漏洞CVSS風險評分達9.8。原因是本漏洞可讓非經驗證的攻擊者從網路遠端發動,易於操作、且不需使用者互動,而且濫用後果嚴重性高。

The Register指出,這漏洞是導因於2015年該軟體引入的變更,直到現在才被研究人員揭露。

最新漏洞影響GNU InetUtils 1.9.3到2.7,GNU已提供修補程式碼修正telnetd中的參數注入問題,已合併到上游原始碼中。但是需要下游OS業者將修補程式整合進其軟體並釋出更新版。目前Debian已公告釋出新版本。

加拿大、比利時等主管機關皆發出安全公告。比利時政府呼籲用戶更新軟體,或是關閉Telnet,啟用防火牆存取政策、使用VPN或ZNTA存取裝置。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02