聯想本周發布安全公告,提醒數款桌機韌體存在6項可讓攻擊者繞過安全開機(Secure Boot)防護機制的漏洞,可使其執行程式碼或讀取敏感資訊。

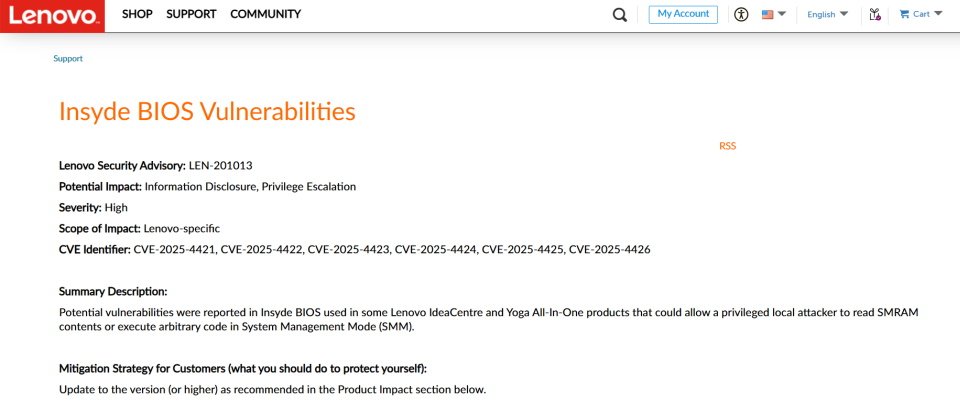

這6項漏洞包含CVE-2025-4421、CVE-2025-4422、CVE-2025-4423、CVE-2025-4424、CVE-2025-4425、CVE-2025-4426。這批漏洞皆存在聯想桌機內建的Insyde BIOS中,影響產品包括Lenovo IdeaCentre 及Yoga AiO產品部分機種,可使具備權限的本地攻擊者升級權限以讀取SMRAM內容或在系統管理模式(System Management Mode,SMM)中執行任意程式碼。

這批漏洞是由資安廠商Binarly通報。該公司安全公告說明,運用這些漏洞,攻擊者可提升權限由ring 0到 ring-2、藉此讀取SMRAM內容,或是在SMM模式下執行任意程式碼。而在SMM下執行程式碼也會繞過基於SMM用以防範惡意竄改的SPI flash防護,而讓攻擊者安裝韌體後門程式,這類惡意程式不受系統重灌影響。安全廠商並警告,惡意程式可利用這些漏洞繞過由UEFI韌體提供的安全機制,像是Secure Boot和某些用於Hypervisor的記憶體隔離防護。

其中,CVE-2025-4421、CVE-2025-4422、CVE-2025-4423和CVE-2025-4425為SMM模組中的記憶體毁損漏洞,風險值皆為8.2。另二個為風險值6的中度漏洞。CVE-2025-4424為SMI handler的記憶體堆疊溢位漏洞,可讓攻擊者發送包含未消毒(unsanitized)引數的呼叫觸發,藉此繞過Secure Boot安全機制。CVE-2025-4426則為SMM模組中的SMRAM記憶體內容洩露(資訊洩露)漏洞。

這批電腦使用由系微(Insyde)提供的BIOS,但聯想已針對部份受影響的產品發布修補版本。IdeaCentre AIO 3 24ARR9及IdeaCentre AIO 3 27ARR9的BIOS版本,應更新到O6BKT1AA以上。但AiO桌機版Yoga AIO(27IAH10、32ILL10)及Yoga AIO 9 32IRH8的BIOS,需升級的版本編號目前還在釐清中,聯想預計要到11月及9月底才會發布更新。

Binarly本月稍早也公告影響技嘉韌體的4項類似漏洞。

熱門新聞

2026-02-13

2026-02-13

2026-02-16

2026-02-16