新加坡警察部隊(SPF)於今年4月7日宣布,成功偵破一宗涉及Deepfake視訊會議的詐騙案,並追回49.9萬美元的詐騙款項,這是新加坡首度公開披露此類利用AI偽冒的真實案件,也讓我們可以更清楚犯罪者使用的手法。

去年初,英國工程公司Arup的香港子公司,遭遇首起Deepfake視訊會議詐騙,損失2億港幣,這類攻擊手法宛如將商業電子郵件詐騙(BEC)手法重新包裝,因此受到極大關注,但大家可能沒注意到,近期新加坡、馬來西亞也有類似事件發生,而且揭露的事件細節比先前更多,讓我們能對其手法變化有更深入的認識。

新加坡警方破案,讓真實視訊會議Deepfake詐騙案再浮上檯面

在2025年3月12日,新加坡警察部隊、金融管理局與網路安全局示警,說明發現AI深偽(Deepfake)冒充企業高階主管的事件,因此揭露攻擊手法,並提醒企業採取防範措施,但當時並未公布受害公司或報案細節。

到了4月7日,新加坡警察部隊(SPF)宣布破獲一起新的案件,使得真實受害情況曝光。案例中指出,3月底有跨國企業遭遇AI偽冒詐騙,損失49.9萬美元(約新台幣1,620萬元),所幸在跨國合作追緝下,已凍結這筆資金。

據警方公布資訊顯示,受害者為一家跨國企業財務主管,他在3月24日,從WhatsApp收到自稱是公司財務長的訊息,聲稱公司將進行地區業務重組,並預告26日將召開視訊會議,同時表示將有法律事務所執行合夥人與他聯繫。隨後,受害人接到自稱該名律師的來電,強調專案機密與重要性,要求簽署保密協議(NDA)。

隔日,對方告知會議提前舉行,受害者依指示透過Zoom參與會議,不知其中的公司執行長等人,是經由Deepfake假冒。之後,偽冒律師以電子郵件指示,騙稱要將49.9萬美元資金,從公司匯豐銀行帳戶,匯入詐騙集團控制的人頭帳戶。受害者在不知情下,於3月26日完成匯款。

隔日受害者察覺異常,因對方再次指示,要匯款140萬美元,受害者於是向匯豐銀行與警方報案。後續,新加坡警察局反詐騙中心(ASC)指出,多數資金已流向香港帳戶,已在跨國合作下成功凍結款項。

我們可以發現,這起事件再度顯現了攻擊者用AI偽冒技術,將原本商業電子郵件詐騙(BEC)重新包裝。

過去駭客的BEC手法,通常需要入侵或偽冒電子郵件,以掌握交易及偽冒指示變更匯款帳戶,現在AI語音偽冒技術崛起,詐騙者透過假視訊會議,直接假冒成上司或老闆角色來指示匯款。

所幸受害者趕緊通報銀行方與警方,加上新加坡警方的反詐騙中心(ASC)在2024年10月才有新動作,與7國合作建立FRONTIER+平臺,來應對跨國詐騙,包括新加坡、香港、馬來西亞、泰國、馬爾地夫、韓國與澳洲,因此能將已轉入香港銀行帳戶款項即時凍結。

較可惜的是,在新加坡警方揭露之中,我們無法確認視訊會議的場景,是只有AI語音偽冒,還是視訊人像也有AI偽冒。畢竟有些視訊會議可能只顯現參加者頭像,以聲音為主。

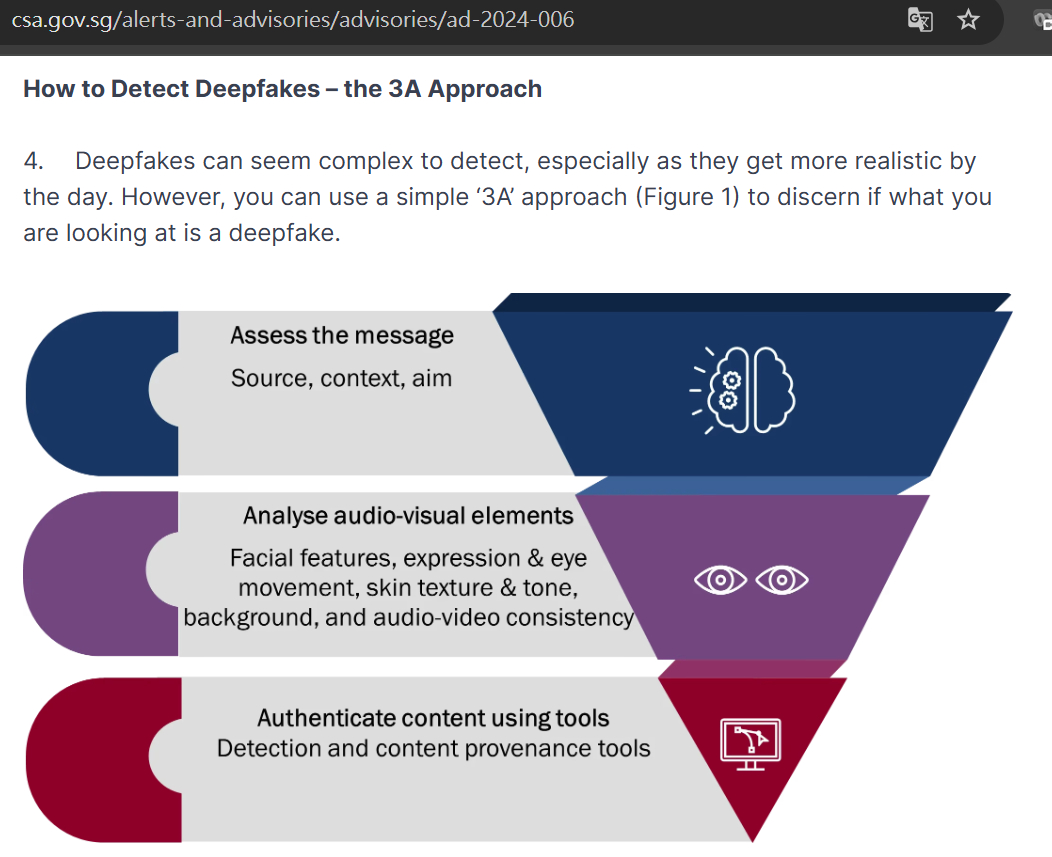

面對Deepfake威脅,新加坡警察部隊(SPF)建議,可參考新加坡網路安全局(CSA)公布的3A方法來辨別深度偽造(Deepfake),當中提醒民眾收到來路不明的訊息時,可從以下三點來辨別你所看到的東西是否是深度偽造,例如:一、來源是否可信,二、內容是否合理,三、目的是否可疑。

馬來西亞銀行差點被騙,銀行方甚至因此指控前財務長

無獨有偶,在我們持續追蹤新加坡此案相關資訊時,發現馬來西亞其實也有類似事件發生。

據馬來西亞媒體The Edge今年5月5日報導,馬來西亞銀行(Maybank)財務長,在一年前,曾險些遭遇AI偽冒語音的詐騙,對方意圖騙取98.5萬美元。

而這起事件之所以曝光,是因為今年2月該銀行財務長因內部調查而被解雇。

關於詳細情形,該媒體報導有進一步說明,當中整理銀行與前財務長的說詞,讓我們了解更多事故狀況。

簡單來說,馬來西亞銀行財務長是在去年4月24日,從私人手機收到訊息(非工作手機),對方自稱馬來亞銀行新加坡分行執行長,(但財務長並不認識這個馬來西亞電話號碼),其訊息內容聲稱,有公司機密項目要討論,將在Zoom電話會議中說明。

接著,冒充者透過發送Zoom電話會議連結,持續試圖取得財務長信任,聲稱正秘密收購一家公司,以擴展業務,但開會不久,對方又聲稱網路狀況不佳,建議以WhatsApp繼續通話,甚至假借避免內線交易風險為由,強調之後都會以WhatsApp聯繫。

同時,該名財務長收到一則WhatsApp訊息(也是從一個不認識的電話號碼傳來),對方自稱是馬來亞銀行總裁兼集團執行長,表示同意匯款98.5萬元,從摩根大通銀行匯至一家香港公司。

後續,該名財務長雖聽令轉帳,但因摩根大通將款項扣留許久,才覺得不對勁,因此聯繫新加坡分行執行長的公務電話,這時才確認有人冒充,於晚間趕緊指示取消匯款。

2024年底,馬來西亞銀行開始審查這次事件,並在今年1月進行內部調查,如今傳出該財務長面臨未能致電確認,以及未通報上級機關,等7項指控。

另一方面,這名前財務長則是否認這些指控,指出該事件並未讓銀行在財務上有所損失,特別的是,他認為企業高層有多支手機的情形很常見,因此他當時相信假冒者的馬來西亞號碼,是新加坡分行執行長的私人電話。

從上述資訊來看,我們可以聯想到,過去企業進行社交工程演練,主要針對釣魚郵件而來,但上述這些事件已經顯現出,社交工程攻擊管道變得更多元,結合即時通訊工具、視訊會議,再加上Deepfake技術的混合應用,更成為攻擊者取信的一大關鍵。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02