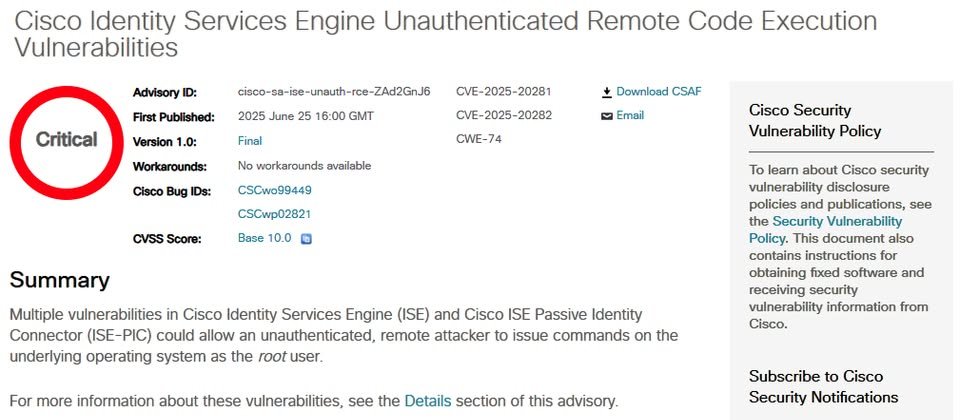

6月25日思科發布資安公告,針對旗下網路存取控制(NAC)平臺Identity Services Engine(ISE),以及ISE被動身分識別連接器(ISE Passive Identity Connector,ISE-PIC)修補風險值達到滿分(10分)的重大層級漏洞CVE-2025-20281、CVE-2025-20282,並指出若不盡快解決相關問題,攻擊者就能在未經授權的情況下,遠端於作業系統底層以root的身分發出命令。由於本月初思科才對ISE修補危險程度達到9.9分的重大漏洞CVE-2025-20286,因此這批新漏洞的揭露,引起外界高度關注。

這兩個漏洞都出現在ISE的特定API,皆為未經授權的遠端程式碼執行(RCE)漏洞。其中,CVE-2025-20281影響3.3版以上的ISE和ISE-PIC,CVE-2025-20282則影響3.4版以上的應用系統。值得留意的是,思科特別提及這些漏洞沒有其他緩解措施,企業IT人員應儘速套用相關更新因應。

對於這些漏洞形成的原因,CVE-2025-20281源自於對使用者輸入的驗證不足,攻擊者可提交特製的API請求來觸發漏洞,從而得到root權限。思科特別提及,攻擊者不需事先取得有效帳密資料,就能利用這項漏洞。

另一項漏洞CVE-2025-20282,則是因為缺乏檔案驗證檢查程序而造成,導致未經身分驗證的遠端攻擊者,能將任意檔案上傳具有特殊權限的資料夾。一旦攻擊者上傳特製的檔案,就有機會觸發漏洞,而能於受影響的系統存放惡意檔案、執行任意程式碼,或是取得root權限。

附帶一提的是,思科本週也為ISE中度風險漏洞進行修補,這項漏洞是授權繞過漏洞CVE-2025-20264,風險值為4.9。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02