駭客鎖定遊戲玩家的情況不時有事故傳出,最近有一起專門針對知名遊戲Minecraft玩家的攻擊行動,引起研究人員高度關注。

資安業者Check Point揭露專門鎖定Minecraft玩家的多階段攻擊行動,駭客使用名為Stargazers Ghost Network惡意軟體分派服務(Distribution as a Service,DaaS),假借Oringo和Taunahi等Minecraft修改模組(Mod)散布惡意軟體,從而竊取電腦機敏資料。

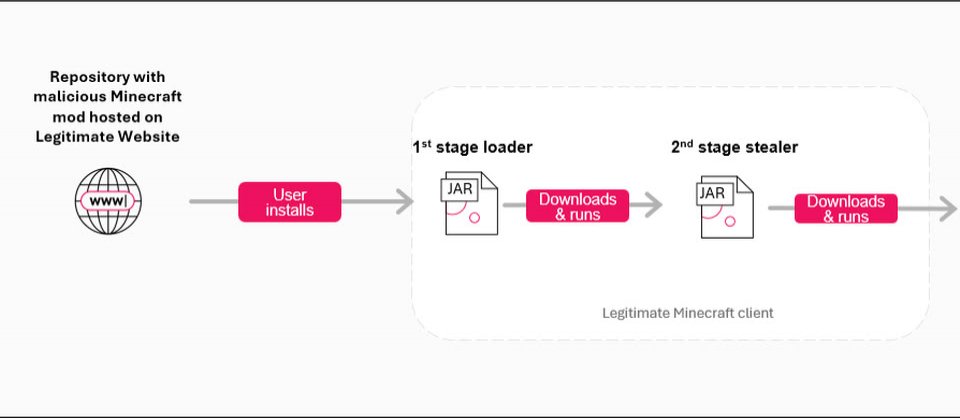

特別的是,駭客的第一階段惡意程式下載工具與第二階段的竊資軟體存在共通點,它們都是以Java打造而成,而且必須倚賴受害電腦的Minecraft遊戲主程式才能運作。第三與最終階段的惡意程式皆為.NET竊資軟體,原因是駭客開發了額外的功能。

研究人員從今年3月開始發現專門鎖定Minecraft玩家的惡意GitHub儲存庫,這些儲存庫存放Java下載工具,而且防毒引擎都不會將這些工具視為有害。而這些儲存庫都號稱提供Minecraft修改工具,並擁有許多用戶給星星而看起來像是合法。

這些儲存庫都存放了惡意JAR檔案,駭客將其命名稱作弊或是自動化工具。研究人員將這些JAR檔案上傳惡意軟體分析平臺VirusTotal,結果沒有防毒引擎察覺有異。

針對惡意軟體的感染流程,在使用者依照指示下載並安裝JAR檔案之後,一旦他們開始執行Minecraft,此作弊模組就會下載第二階段的竊資軟體,而後該惡意程式又會下載另一個.NET竊資軟體,但為何駭客要先後使用兩個不同的竊資軟體,研究人員並未說明。

附帶一提,駭客為了防範研究人員分析,這些修改模組執行的過程裡,會先偵測受害電腦的環境當中,是否存在VMware、VirtualBox、KVM、QEMU等虛擬機器相關元件,以及Wireshark、TCPView等網路分析工具,若是發現有這些軟體,修改模組就會終止運作。

對於攻擊者的身分,研究人員表示他們掌握的資訊並不多,但駭客不僅在部分檔案使用俄文,所有檔案的提交都來自UTC+3時區,因此研究人員研判攻擊者可能來自俄羅斯。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02

2026-03-02

2026-03-02