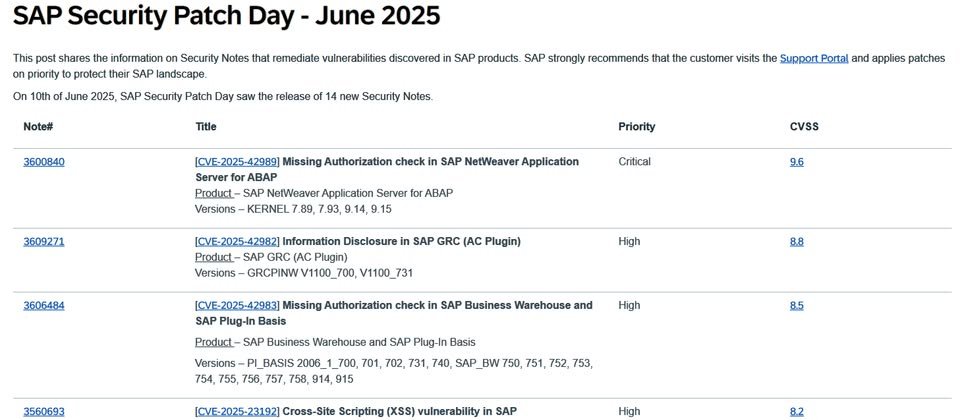

本週二(6月10日)SAP發布6月份Security Patch Day每月例行更新,總共發布14則公告,其中最受到關注的部分,是應用程式伺服器NetWeaver的重大漏洞CVE-2025-42989,由於SAP從4月底至5月上旬,先後修補已被用於攻擊行動的NetWeaver資安漏洞CVE-2025-31324、CVE-2025-42999(CVSS風險值為10分、9.1分),由於上述事故的發生,使得與這套應用程式伺服器相關的嚴重漏洞,近期特別受到關注。

CVE-2025-42989存在於NetWeaver Application Server for ABAP,為缺乏授權檢查的漏洞,影響核心為7.89、7.93、9.14、9.15版的應用程式伺服器系統,CVSS風險評為9.6分。由於SAP的公告相當簡略,為了進一步了解漏洞帶來的危害,我們到網路上尋找相關資訊,有一家資安業者Onapsis對這回SAP的公告內容提出看法,而他們就是上個月找到CVE-2025-42999、長期關注SAP應用系統資安的廠商。

Onapsis特別提及這項漏洞的嚴重性,他們指出,此弱點出現於SAP遠端功能呼叫(Remote Function Call,RFC)框架,在特定的情況下,通過身分驗證的攻擊者能藉此繞過標準的授權檢查流程,從而提升權限,進而對系統完整性與可用性構成重大威脅。所幸,目前尚未出現這個漏洞被用於實際攻擊的情況。

對於SAP修補的其他弱點,涵蓋資訊洩露、跨網站指令碼(XSS)、伺服器請求偽造(SSRF)、路徑穿越,以及缺乏授權檢查的問題。

熱門新聞

2026-02-23

2026-02-20

2026-02-23

2026-02-23

2026-02-20