駭客以徵才的名義從事網釣攻擊的情況不時傳出,其中最常見的是針對開發人員而來(例如:北韓駭客發動的攻擊行動Contagious Interview,也被稱做Dev#Popper),如今有人專門針對全球高階財務主管下手,直到一年後才被研究人員發現。

資安業者Trellix於5月中旬偵測到專門鎖定財務長(CFO)及金融高層的網路釣魚攻擊,駭客的攻擊範圍相當廣泛,涵蓋歐洲、非洲、加拿大、中東、南亞等全球5個地區。受影響的產業包括銀行、能源公司、保險業及投資機構。攻擊者利用合法的遠端存取工具NetBird,在受害者的電腦建立隱藏的本機帳號,並啟用遠端桌面存取。

研究人員發現,類似的惡意連結已經活躍近一年,顯示這場行動可能持續一段時間。目前,攻擊者的基礎設施尚未被完全識別,暫且尚未歸因於特定的威脅組織。

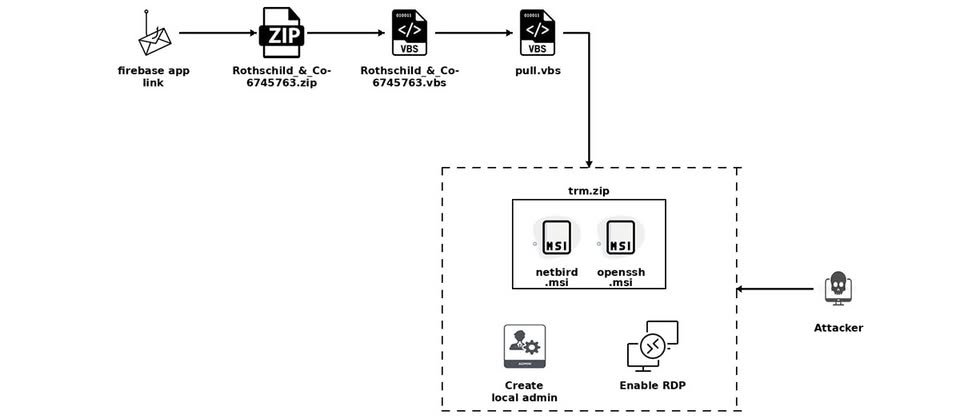

在其中一起事故的攻擊流程裡,攻擊者偽裝成Rothschild & Co.的招募人員,向受害者發送電子郵件,聲稱提供「策略性職位」,誘使他們開啟附件PDF檔案。然而,該附件實際上是一個放置在應用程式開發平臺Firebase的網頁,最終導致惡意程式下載。

攻擊過程涉及多個階段,首先,受害者需通過CAPTCHA圖靈驗證,駭客這麼做的目的,旨在繞過安全防護,避免攻擊流程被資安系統偵測而中斷。驗證完成後,系統會解密隱藏的URL,並引導受害者下載ZIP壓縮檔。該壓縮檔內含VBScript指令碼,從外部伺服器下載下一階段的惡意程式碼。

第二階段的VBScript下載器會取得另一個ZIP檔,內含NetBird和OpenSSH的MSI安裝檔。這些工具本身是合法的遠端存取應用程式,但攻擊者利用它們來建立隱藏的本地帳戶,啟用遠端桌面存取,並設置工作排程,確保NetBird在系統重新啟動後仍能持續運行。值得注意的是,攻擊者還會移除NetBird的桌面捷徑,以降低受害者察覺異常的機會。

熱門新聞

2026-03-02

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-27