駭客為了鎖定特定目標,先對軟體業者下手,再藉此入侵用戶環境的情況,類似的資安事故不時傳出,例如:去年底資安業者BeyondTrust揭露的資安漏洞CVE-2024-12356、CVE-2024-12686,起因就是他們察覺到SaaS版遠端支援(Remote Support,RS)系統用戶的環境出現異常行為,後來傳出攻擊者是中國資助的駭客組織,受害用戶之一是美國財政部。如今,類似的資安事故再度傳出。

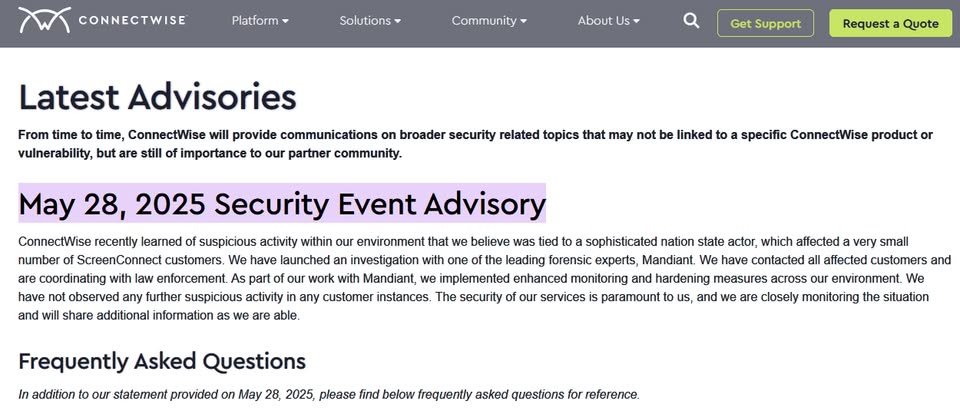

5月28日軟體業者ConnectWise發布資安公告,指出他們察覺網路環境出現可疑活動,攻擊者的身分疑似與國家級駭客有關,並指出這起事故影響極少數遠端桌面軟體ScreenConnect用戶,他們已尋求資安業者Mandiant協助調查此事,並通知受到影響的用戶。

在網路環境遭到入侵後,該公司加強監控並強化防護,並於4月24日發布ScreenConnect修補程式因應,並指出他們對於雲端版本的ScreenConnect實體套用後,就再也沒有出現可疑活動的跡象。

針對這起事故,ConnectWise透露的資訊並不多,他們初步認為這並非勒索軟體攻擊,並未透露實際受害用戶規模,也沒公布攻擊者的身分,說法也很含糊,該公司提及4月24日的修補程式,不禁讓人懷疑是否間接透露當時修補的驗證方式不適當漏洞CVE-2025-3935早就遭到利用?但這樣的猜測,顯然有待進一步的證據佐證。

上述ConnectWise公告的內容廣泛引起資安新聞媒體的關注與報導,其中,有知情人士向資安新聞網站Bleeping Computer透露細節,指出這起漏洞利用攻擊發生於去年8月,ConnectWise直到今年5月才察覺,這起事故的影響範圍,僅有雲端版ScreenConnect用戶,但該媒體無法確認這些說法的真實性。

Bleeping Computer也取得代管服務業者CNWR的說法,指出這很可能是針對特定組織而來的目標式攻擊。他們也引述用戶在社交網站Reddit上的討論,認為這起事故顯然與CVE-2025-3935有關。

針對這項一個多月前修補的資安漏洞,當時ConnectWise提到,攻擊者可透過ASP.NET的網頁表單,從事ViewState程式碼注入攻擊,CVSS風險評為8.1。值得留意的是,雖然利用這項漏洞必須取得額外的存取權限,但ConnectWise認為管理者必須以最優先層級進行處理,理由是當時該漏洞可能已經被駭客鎖定,而產生高度資安風險。

熱門新聞

2026-02-20

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-21