根據資安新聞網站HackRead的報導,兩個駭客組織聲稱竊得飲料大廠可口可樂(Coca-Cola)與裝瓶合作夥伴Coca-Cola Europacific Partners(CCEP)的內部資料,事隔數日,其中一組人馬已公布手上部分的檔案。但吊詭的是,相關消息曝光迄今已接近一週,可口可樂尚未出面做出回應,此事似乎也沒有受到太多關注,是否事故如駭客宣稱,有待後續釐清。

這些事故最早是HackRead於22日揭露,可口可樂與CCEP疑似遭到兩組人馬的網路攻擊,其中,勒索軟體駭客Everest聲稱入侵可口可樂的系統,另一個名為Gehenna(GHNA)的駭客組織宣稱,他們從CCEP的客戶關係管理系統(CRM)平臺Salesforce竊得大量資料。

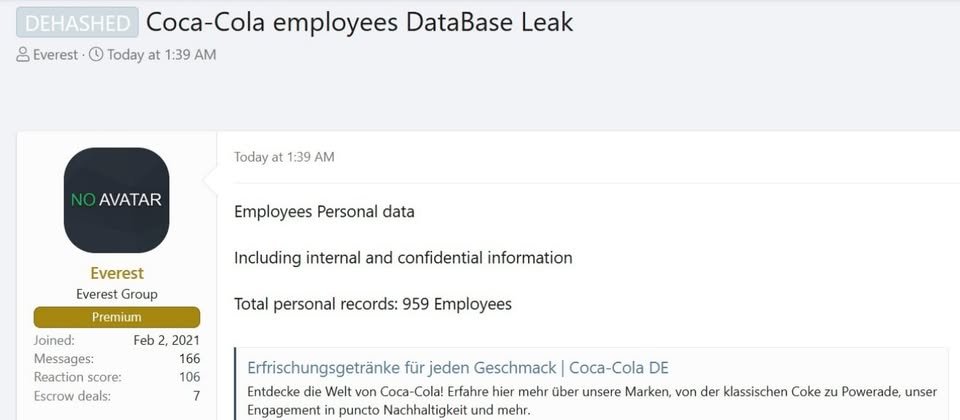

勒索軟體駭客Everest將可口可樂列於暗網網站,並公布螢幕截圖,根據螢幕截圖內容,駭客可能存取了內部檔案及959名員工個資,其中包含簽證與護照的掃描檔案、薪資資料,以及其他人事相關的記錄。Hackread進一步檢視駭客供買家檢驗的部分內容,研判很有可能波及可口可樂中東地區的業務,其中數個檔案與位於杜拜機場自由區(Dubai Airport Free Zone,DAFZ)的杜拜辦公室有關。

另一方面,Gehenna宣稱於5月初入侵CCEP的Salesforce主控臺,從此系統竊得逾2,300萬筆記錄,其中包含750萬筆Salesforce帳號記錄(6 GB)、950萬筆客戶服務案件資料(52 GB)、600萬筆聯絡資訊(5 GB),以及逾40萬筆的產品記錄(300 MB)。根據駭客供買家檢驗的資料,來源似乎是Coca-Cola Enterprises Norway。

事隔數日出現新的進展,27日HackRead發現Everest公布新的資料,這批檔案大小為502 MB,內容包含可口可樂中東地區的內部與員工記錄。這批資料的檔案數量,總共是1,104個,內含員工完整姓名、公司與住家地址、家庭與婚姻狀態、電話號碼、銀行帳戶資訊、薪資記錄、電子郵件信箱,以及簽證、護照、居留權文件複本。

但除了員工個資,其中一個曝光的Excel檔案引起了HackRead的注意。此檔案標題為SuperAdmin_User_Account_Cocacola,詳細記錄可口可樂內部的管理員帳號結構,以及角色分配。雖然此檔案並未包含管理員帳密,但駭客能藉此得知那些帳號具備系統管理員、人資角色,而可能擁有特殊權限。

另外還有兩個檔案也能提供駭客組織架構相關的情報,它們分別名為Emp Hierarchy Upload、HRBP Upload。不過,這些資料的真實性,有待可口可樂出面說明。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-02

2026-03-02