近年來鎖定Magento、WooCommerce等電子商城平臺的攻擊行動不時傳出,其中最常見的入侵手法之一,就是利用零時差漏洞或已知漏洞而能得逞,但也有駭客反其道而行,佯稱電商網站有資安弱點為由,從事網釣攻擊。

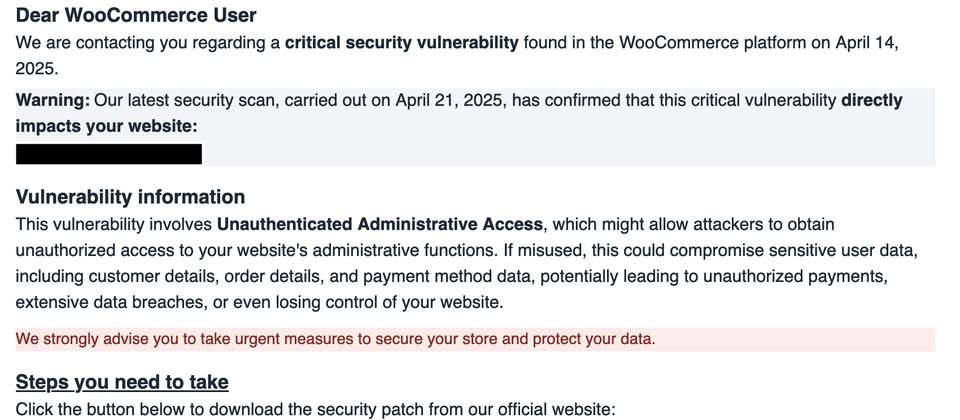

例如,資安業者Patchstack提出警告,他們發現專門針對WooCommerce網站管理員的大規模釣魚攻擊,駭客聲稱經過他們的掃描,網站有重大層級的資安漏洞,這項漏洞能被用於未經授權的狀態下,以管理者身分入侵網站,若是不處理,攻擊者就能竊取網站敏感的使用者資料,包含客戶資訊、訂單細節,以及付款方式的內容。駭客甚至恐嚇管理者,該漏洞可能會導致未經授權的付款,甚至讓網站失去控制。

駭客建議網站管理者要儘速依照指示操作,從他們的網站下載修補程式,並以WordPress外掛程式的形式上傳、安裝,然後啟用,網站才會得到保護。然而,上述的一切,都是與駭客聲稱、卻不實際存在的假漏洞有關,一旦網站管理者照做,駭客就會透過後門與新建立的管理員帳號,來入侵受害網站。

Patchstack進一步調查此事,發現這起活動的手法幾乎與他們在2023年12月揭露的事故雷同,差別主要在於當時駭客針對WordPress網站的管理者而來,而且用了不存在的漏洞編號CVE-2023-45124。由於攻擊者都假借資安漏洞的名義從事網釣活動,Patchstack認為很有可能是同一組人馬所為。

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10

Advertisement