最近有一起惡意軟體攻擊行動相當特別,因為對方利用幾可亂真的求職者網站來引誘企業主管上當。

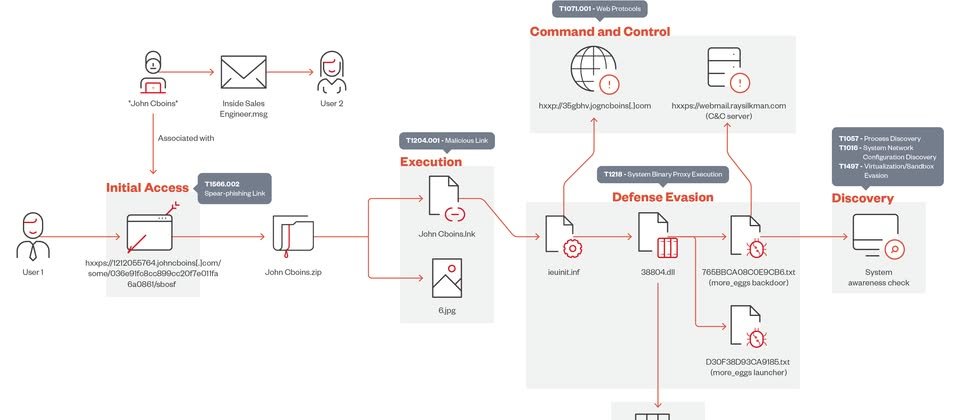

資安業者趨勢科技揭露假借求職名義向企業散布JavaScript後門程式More_eggs的攻擊行動,在其中一起攻擊行動裡,駭客組織FIN6鎖定正在徵求銷售工程師的企業下手,但研究人員也發現有旅館業者受害的情況。

駭客在8月下旬以John Cboins的名義,透過Gmail向目標企業高階主管寄送釣魚郵件,值得留意的是,這封信件並未包含附件或是URL,很有可能是為了得到主管的信任,隨後,進行徵才的主管,會因為目前尚無法查出的理由,利用Chrome瀏覽器連到一個網址下載履歷檔案John Cboins.zip。

研究人員指出,在他們調查的過程裡,這個URL連向的網站看起來就像一般求職者架設,內容包含姓名、電子郵件信箱,以及履歷檔案的下載連結,特別的是,「履歷」必須通過圖靈驗證才能下載。

究竟ZIP檔的內容為何?當中包含John Cboins.lnk及6.jpeg,一旦下載履歷的人執行LNK檔,會在電腦的Windows作業系統資料夾所在位置之外,產生ieuinit.inf檔案,當中含有指令碼元件(Script Component,SCT)檔案存放位置的網址;再者,該INF檔案也會複製IE初始化公用程式ie4uinit.exe,並利用WMIC加上–basesettings參數執行。

若下載這段SCT程式碼檔案並執行,電腦就會藉由regsvr32.exe執行惡意的動態連結程式庫檔案38804.dll,進而載入More_eggs。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02