微軟

微軟本周警告,俄羅斯駭客Forest Blizzard(又名APT28或FancyBear)仍積極利用已於今年3月修補的零時差漏洞CVE-2023-23397來存取Exchange伺服器上的電子郵件帳號,發現相關攻擊行動的則是波蘭網路司令部(Polish Cyber Command)。

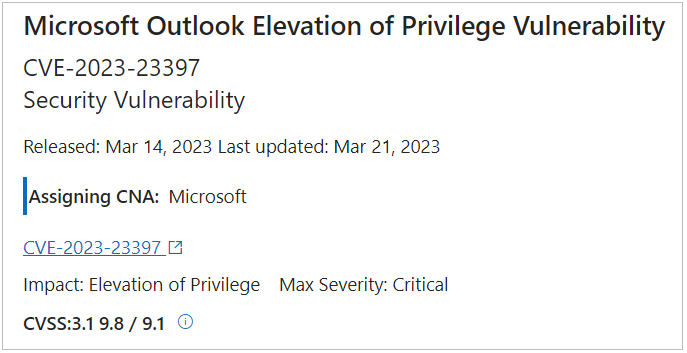

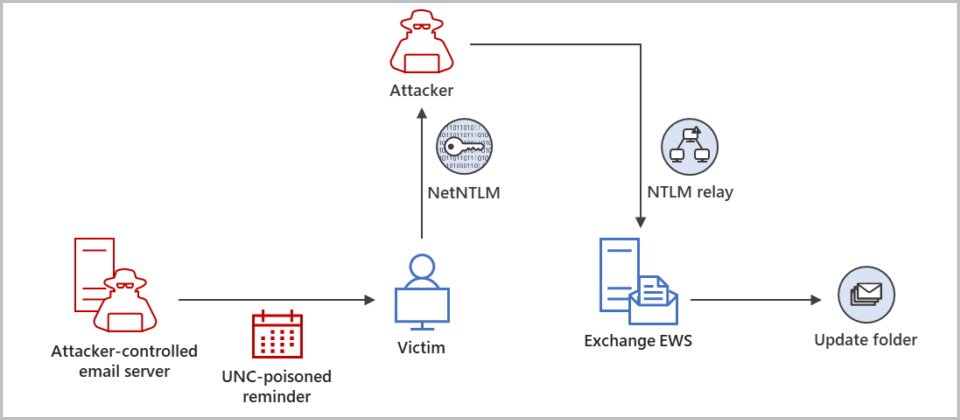

CVE-2023-23397是個藏匿於Outlook的權限擴張漏洞,駭客可傳送MAPI屬性包含通用命名規範(Universal Naming Convention,UNC)的惡意郵件,導致受害者連向駭客控制的外部SMB伺服器共享資料夾,讓駭客經由取得受害者的Net-NTLMv2雜湊,藉此發動NTLM Relay攻擊,即可連到另一項服務,並冒用受害者身分完成驗證存取。

當初該漏洞是由微軟及烏克蘭電腦網路危機處理小組(CERT)共同發現,而且已遭到俄羅斯駭客利用,這次的受害者則是波蘭。波蘭網路司令部指出,相關攻擊同時鎖定波蘭的公家與私人機關,此外,波蘭也已開發出一套可於Exchange電子郵件環境中執行的工具,以辨識及減輕相關威脅。

波蘭網路司令部詳細說明了駭客的攻擊流程,指出成功的攻擊將令駭客得以透過Exchange環境中任何被危害的電子郵件帳號,未經授權地存取高價值的郵件信箱。

微軟則提醒,Forest Blizzard的攻擊行動通常還會搭配其它安全漏洞,包括CVE-2021-40444、CVE-2021-42292、CVE-2021-42321、CVE-2021-34473、CVE-2020-17144 和CVE-2020-0688等。

美國與英國政府認為Forest Blizzard是由俄羅斯所支援的國家級駭客組織,與俄羅斯軍事情報機構26165部隊有關,主要攻擊美國、歐洲與中東的政府、能源、交通及非政府組織。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02