在2022年12月初,雲端代管公司Rackspace Exchange代管服務遭到勒索軟體攻擊,隨後官方委託資安公司CrowdStrike進行鑑識調查,而現在調查報告已經出爐,證據顯示駭客存取了27個Exchange代管服務用戶的個人儲存表格(Personal Storage Table),官方提到,Rackspace已經主動聯絡這些用戶,而沒有接收到聯絡的用戶則可以放心,另外,Rackspace也不再重建Exchange代管服務環境,將全部搬遷至Microsoft 365。

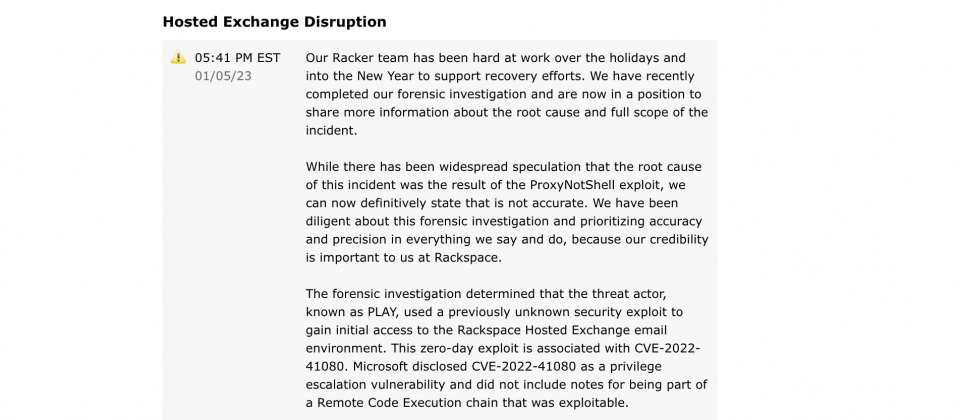

Rackspace團隊近日完成了12月初,勒索軟體攻擊的鑑識調查。當初外界普遍認為駭客是利用ProxyNotShell漏洞來攻擊Rackspace的Exchange代管服務,但調查報告指出,這場攻擊是由駭客PLAY發動,並且使用過去未發現的漏洞取得Exchange代管服務的初始存取權限。

這個零日漏洞和CVE-2022-41080有關,微軟之前曾揭露CVE-2022-41080可以被用於特權升級,但是微軟未提到該漏洞也可被用於遠端程式碼執行鏈的一環,Rackspace提醒所有組織和安全團隊,應該閱讀CrowdStrike最近針對該漏洞所發布的資訊,採取保護系統的必要行動。

在勒索軟體攻擊發生時,Rackspace Exchange代管服務中尚有將近3萬個客戶,而鑑識調查確認駭客存取了其中27名客戶的個人儲存表格,Rackspace已經主動聯絡這些用戶,以採取必要措施,而CrowdStrike認為,目前沒有證據顯示駭客實際查看、獲取、濫用或是傳播個人儲存表格中的電子郵件和資料。

Rackspace持續恢復用戶的電子郵件資料,現在超過一半受影響用戶,已經可以下載部分或全部資料,但截至目前為至,只有不到5%的用戶進行下載,官方提到,這代表許多用戶都有在本地備份和封存資料,或是不需要這些歷史資料,但是他們仍然會繼續恢復資料,同時會在兩個星期內,提供下載資料按需服務。。

鑑識調查已經全部結束,官方表示,受到駭客攻擊的只有Exchange代管服務,其他Rackspace產品、平臺、解決方案和業務,都沒有受到本次勒索軟體攻擊事件影響。Rackspace未來也不會重建Exchange代管服務電子郵件環境,官方已計畫將Exchange代管服務全部搬遷至Microsoft 365。

熱門新聞

2026-02-02

2026-02-03

2026-02-04

2026-02-02

2026-02-04

2026-02-03

2026-02-05