有研究人員提出警告,Fortinet於去年10月修補的重大漏洞CVE-2022-40684,已經成為駭客大肆利用的對象!其中,他們偵測到兩起勒索軟體攻擊,駭客便是針對存在相關漏洞的Fortinet設備下手,入侵目標組織網路環境來加密檔案。

過往的揭露UEFI韌體漏洞都是出現在x86電腦上,但採用其他處理器的電腦也可能出現類似漏洞!有研究人員向高通(Qualcomm)通報數個UEFI漏洞,並指出這應該是首度揭露的Arm電腦UEFI漏洞。

在烏克蘭戰爭尚未結束、美國挹注烏克蘭相關軍事資源的情況下,俄羅斯駭客也將一些敏感的研究機構列為攻擊目標。有新聞媒體揭露,俄羅斯駭客Cold River疑似針對美國的核子實驗室的科學家發動釣魚攻擊。

【攻擊與威脅】

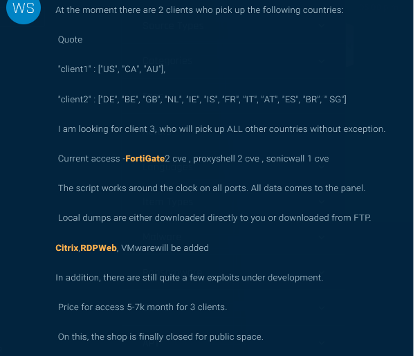

Fortinet去年10月揭露的重大漏洞遭到鎖定,駭客利用未修補的VPN設備散布勒索軟體

資安業者eSentire提出警告, 他們在2022年11月下旬的兩起勒索軟體攻擊事件,發現駭客鎖定未修補重大漏洞CVE-2022-40684的Forinet SSL VPN設備而來,目前已在加拿大的大學與跨國投資公司發現這樣的活動。

資安業者eSentire提出警告, 他們在2022年11月下旬的兩起勒索軟體攻擊事件,發現駭客鎖定未修補重大漏洞CVE-2022-40684的Forinet SSL VPN設備而來,目前已在加拿大的大學與跨國投資公司發現這樣的活動。

研究人員表示,駭客一旦成功進入目標組織的網路環境,就會發動寄生攻擊(LOLBin),並濫用遠端桌面協定(RDP)來橫向移動,最終利用BitLocker與BestCrypt來加密檔案,並要求受害組織透過電子郵件向他們聯繫。而這些駭客的身分,研究人員指出,他們先前曾用名為KalajaTomorr的勒索軟體發動攻擊。

俄羅斯駭客Cold River鎖定美國核子科學家進行網釣攻擊

根據路透社的報導,俄羅斯駭客組織Cold River自去年夏天起,持續鎖定美國3座核子研究實驗室,分別為Brookhaven(BNL)、Argonne(ANL)、Lawrence Livermore National Laboratories(LLNL),駭客為上述機構建立偽造的登入網頁,然後向科學家發送釣魚郵件,意圖藉此得知他們的帳密資訊。

路透社表示,他們無法確定駭客攻擊的目的,也無法確認是否成功入侵。對此,BNL拒絕回應,LLNL沒有回覆,ANL則表示由美國能源部進行說明,但後者不願發表看法。

非洲多個國家銀行遭到駭客組織Bluebottle寄生攻擊

資安業者賽門鐵克揭露駭客組織Blubottle的攻擊行動,主要鎖定使用法語的非洲國家銀行而來,但阿根廷、巴拉圭、孟加拉也有受害組織。駭客自2022年7月至9月,使用惡意程式載入工具GuLoader及帶有簽章的驅動程式發動攻擊,先是利用ISO映像檔散布上述檔案,一旦入侵成功,駭客便將GuLoader注入Internet Explorer附加元件安裝工具(ieinstal.exe)、ASP.NET瀏覽器註冊程式(aspnet_regbrowsers.exe)來執行,進而部署Netwire、Quasar等RAT木馬程式。

研究人員指出,這些駭客攻擊手法大部分與Group-IB揭露的駭客組織Opera1er雷同,但無法確定是否為相同的組織。

CI/CD平臺服務業者CircleCI遭遇資安事故,通知用戶更換密鑰

1月4日持續開發/持續交付(CI/CD)平臺業者CircleCI發布資安通報,表示該公司著手調查安全事件,並強調公司系統無未經授權的攻擊者行動跡象,但為了慎重起見,他們要求所有用戶採取預防措施,包括立即輪換儲存在CircleCI帳號的所有金鑰,並於完成後檢查2022年12月21日至2023年1月4日的系統日誌,確認是否出現未經授權的存取。

在要求用戶檢查系統是否曾有未經授權存取的同時,CircleCI公司也廢止專案API權杖,用戶需要更換這些token,才能繼續使用相關服務。

本次資安通報選在美東晚間9時30分發出,已是多數人下班時間。對此,該公司表示他們的用戶遍布全球,只能盡快通知所有的客戶採取行動。

勒索軟體CatB利用DLL挾持手法躲過防毒軟體偵測

資安業者Minerva揭露名為CatB的勒索軟體,研究人員看到該勒索軟體於11月23日上傳到惡意軟體分析平臺VirusTotal,社群認為可能是勒索軟體Pandora的變種。研究人員對CatB進行分析,發現該勒索軟體會先檢測處理器核心數量、記憶體大小、儲存空間,來判斷是否在沙箱環境執行,一旦確認是在真實的電腦環境,該勒索軟體的引導程式就會透過DLL挾持手法,將其酬載投放於System32系統資料夾,並竄改MSDTC系統服務的配置,來維持此勒索軟體於受害電腦運作,完成後便開始加密受害電腦的檔案。

與許多勒索軟體不同的是,CatB不會更動電腦檔案的副檔名,並將勒索訊息寫在每個檔案內容的最前面,使得受害者直到發現檔案無法使用才察覺遭到攻擊。

美國ERP業者伺服器配置不當,曝露50萬印度求職者資料

根據資安新聞網站HackRead報導,資安研究人員Anurag Sen透過物聯網搜尋引擎Shodan,發現美國ERP業者所有的Elasticsearch伺服器不需帳密就能存取,該伺服器約自去年12月下旬開始曝露於網際網路,當中包含印度求職者詳細資料,檔案大小超過6.3 GB,資料數量超過57.5萬筆,內有求職者姓名、出生日期、電子郵件信箱、電話號碼、履歷、雇主資料。研究人員已向印度電腦緊急應變小組(CERT-in)通報此事。

【漏洞與修補】

高通處理器漏洞波及微軟、聯想、三星筆電,為Arm電腦首度發現的UEFI漏洞

高通於1月5日發布資安通報,修補約20個漏洞,其中有5個是資安業者Binarly通報。該公司的研究人員向資安新聞網站SecurityWeeks透露,這些漏洞他們最初是在分析搭載高通處理器的聯想ThinkPad X13s發現,當時一共找到9個漏洞,但發現其中5個與高通的參考程式碼有關,這意味著可能會影響所有採用高通SoC的筆電,包括微軟Surface,以及三星的裝置。

研究人員指出,這5個漏洞是首度在Arm架構電腦發現的UEFI漏洞,其中CVE-2022-40516、CVE-2022-40517、CVE-2022-40520為記憶體堆疊的緩衝區溢位漏洞,CVSS風險層級皆為8.2分;CVE-2022-40518、CVE-2022-40519則是出現在DXE驅動程式,一旦遭利用可能導致記憶體洩露,為中等風險層級的漏洞,CVSS評分為4.9分、6.0分。

【其他資安新聞】

英國14所大專院校遭勒索軟體Vice Society攻擊,並公布學生資料

近期資安日報

【2023年1月6日】 Slack驚傳部分原始碼遭竊、南非駭客Automated Libra大肆濫用持續整合及持續交付服務挖礦

【2023年1月5日】 近20個汽車廠牌的API漏洞恐曝露車主個資、Linux惡意軟體被用於散布挖礦程式

【2023年1月4日】 蠕蟲程式Raspberry Robin鎖定歐洲金融和保險業而來、駭客利用竊得的銀行資料散布木馬程式BitRAT

熱門新聞

2025-06-02

2026-03-13

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-13