攻擊者發動釣魚郵件攻擊的手法,大多是經由內含惡意巨集的Office文件檔案附件來進行,然而最近有人使用的是Word範本檔案來挾帶惡意程式碼,而使得郵件附件裡的Word文件能夠躲過資安系統檢測。

美國商業媒體Fast Company遭駭,但值得留意的是,駭客並非從中竊取機密,而是冒用該公司的名義散布種族仇恨訊息。

一週前勒索軟體LockBit產生器外流,現在又有滲透測試工具Brute Ratel C4(BRC4)破解版在駭客論壇散布。這種作案工具流出的情況越來越常出現,不只會有更多駭客拿來運用,也可能使得資安人員追查攻擊來源更加困難。

【攻擊與威脅】

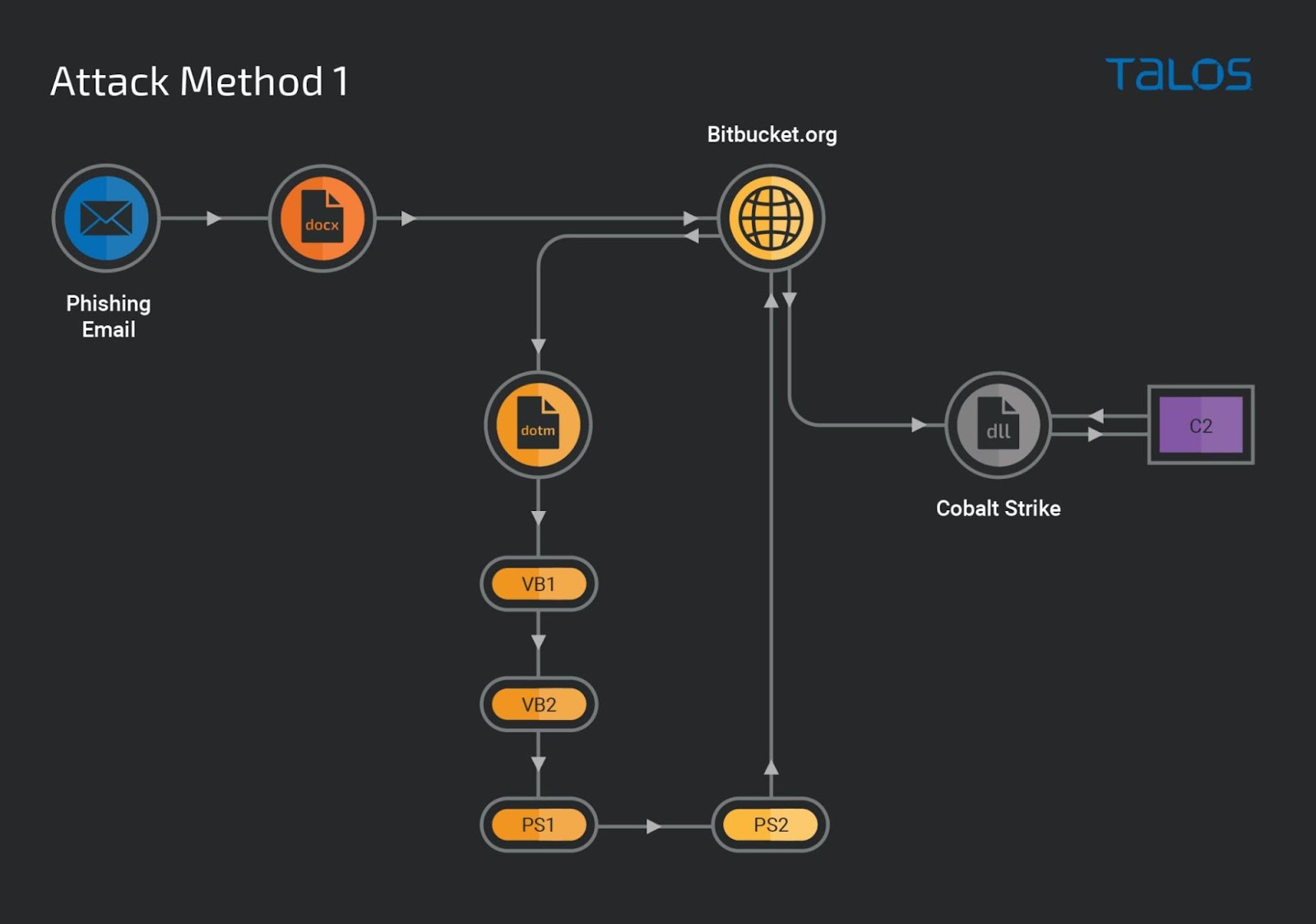

5年前的Office漏洞仍被用於攻擊行動!駭客假借政府機關名義散布Cobalt Strike

思科揭露在8月發現的攻擊行動,駭客假借美國政府機關或紐西蘭工會的名義,透過釣魚郵件挾帶Word檔案,一旦收信人依照指示操作,這個惡意檔案就有可能利用CVE-2017-0199,下載惡意DOTM範本檔案,並執行當中嵌入的Visual Basic程式碼,進而執行多個階段的Visual Basic與PowerShell指令碼;此DOTM範本檔案也有可能直接下載惡意Visual Basic程式碼,並透過可執行檔啟動PowerShell命令,進而在受害電腦植入惡意酬載。

思科揭露在8月發現的攻擊行動,駭客假借美國政府機關或紐西蘭工會的名義,透過釣魚郵件挾帶Word檔案,一旦收信人依照指示操作,這個惡意檔案就有可能利用CVE-2017-0199,下載惡意DOTM範本檔案,並執行當中嵌入的Visual Basic程式碼,進而執行多個階段的Visual Basic與PowerShell指令碼;此DOTM範本檔案也有可能直接下載惡意Visual Basic程式碼,並透過可執行檔啟動PowerShell命令,進而在受害電腦植入惡意酬載。

但無論是上述那一種攻擊手法,駭客最終的目的都是在電腦裡部署Cobalt Strike的Beacon,且大部分的Visual Basic與PowerShell指令碼都經過高度混淆處理。

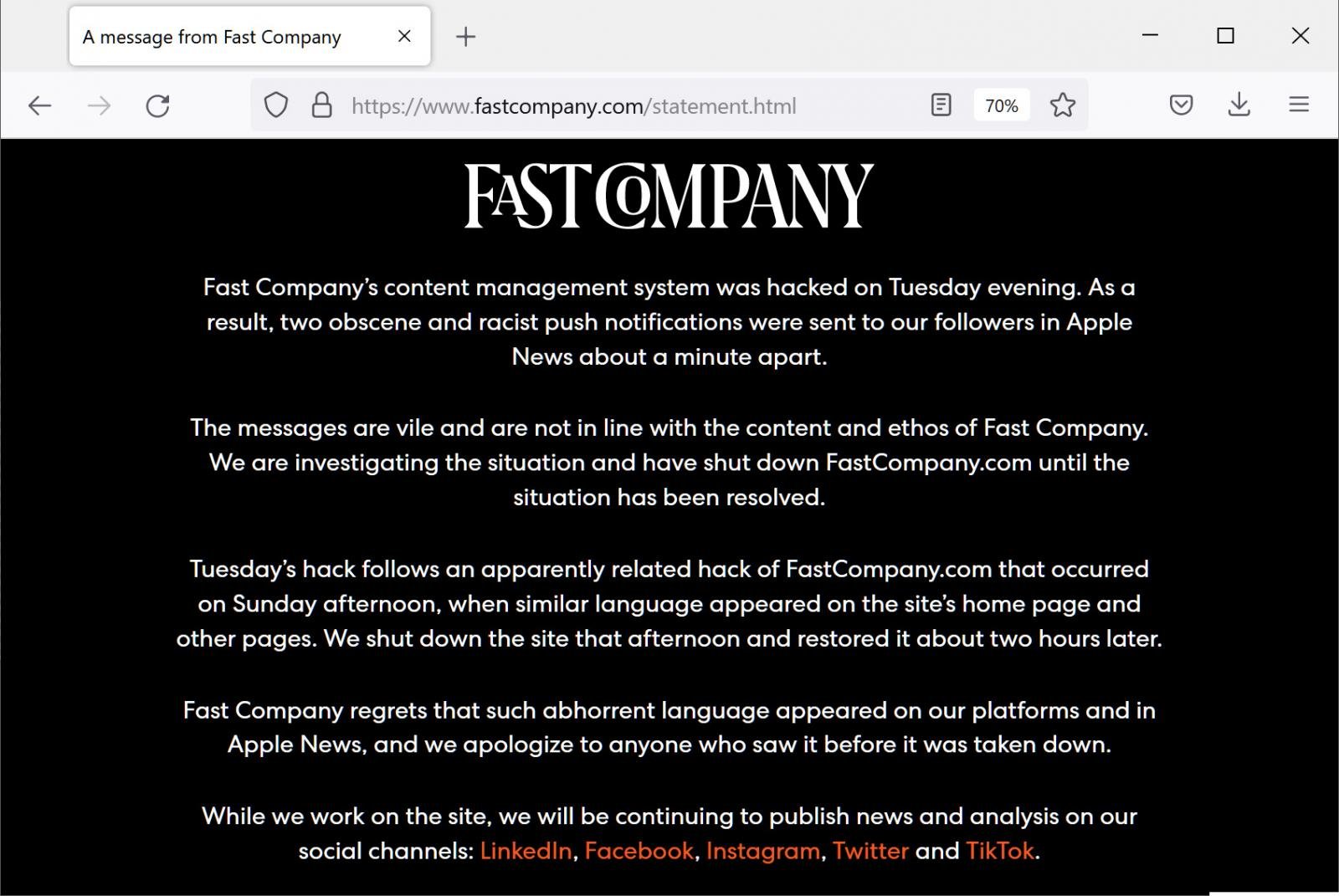

美國商業媒體Fast Company遭駭,攻擊者以該媒體的名義推送色情與種族仇恨訊息

美國商業媒體Fast Company證實,他們的內容管理系統(CMS)於9月27日遭到駭客入侵,使得攻擊者能以該媒體的名義,透過Apple News向行動裝置推送色情與種族仇恨的訊息。這樣的情況也使得Apple News暫時停止向用戶推送來自Fast Company的訊息。

美國商業媒體Fast Company證實,他們的內容管理系統(CMS)於9月27日遭到駭客入侵,使得攻擊者能以該媒體的名義,透過Apple News向行動裝置推送色情與種族仇恨的訊息。這樣的情況也使得Apple News暫時停止向用戶推送來自Fast Company的訊息。

駭客聲稱入侵該媒體的管道,在於管理者使用極為容易被猜到的預設密碼,而且這組密碼可存取數十個使用者帳號,他們進而存取Auth0的Token、Apple News的API,以及Amazon SES的機密資料,最後這些駭客建立新的管理者帳號來發布推播訊息。不過,Fast Company並未對上述駭客的說詞表示看法。

外流的勒索軟體LockBit 3.0產生器已被用於攻擊行動

勒索軟體LockBit 3.0的開發者疑不滿高層作風,憤而將此攻擊工具的產生器外流,在一個星期後就傳出有駭客將其用於攻擊行動。

勒索軟體LockBit 3.0的開發者疑不滿高層作風,憤而將此攻擊工具的產生器外流,在一個星期後就傳出有駭客將其用於攻擊行動。

根據資安新聞網站Bleeping Computer的報導,名為Bl00Dy的勒索軟體駭客組織,在近期鎖定烏克蘭企業的攻擊行動裡,就利用了上述流出的LockBit 3.0產生器製作新的「勒索軟體Bl00dy」。

資安研究團隊MalwareHunterTeam確認此勒索軟體確實由前述產生器打造而成;資安業者Intezer則分析勒索軟體Bl00dy與LockBit 3.0的解密器,結果發現程式碼大部分相同。

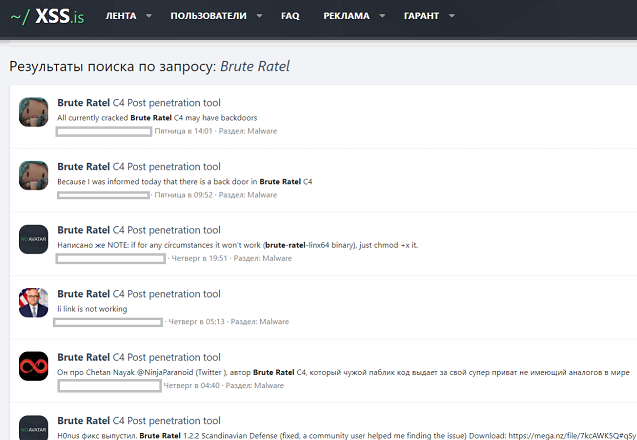

能繞過EDR與防毒的滲透測試工具BRC4遭到破解,並在駭客論壇散布

由Mandiant、CrowdStrike前員工打造的滲透測試工具Brute Ratel C4(BRC4),曾於今年7月傳出俄羅斯駭客APT29購買相關授權並用於攻擊行動,但現在傳出這套軟體遭到破解並在網路犯罪圈流傳。

由Mandiant、CrowdStrike前員工打造的滲透測試工具Brute Ratel C4(BRC4),曾於今年7月傳出俄羅斯駭客APT29購買相關授權並用於攻擊行動,但現在傳出這套軟體遭到破解並在網路犯罪圈流傳。

威脅情報人員Will Thomas指出,有人自9月中旬,開始在多個大型駭客論壇散布破解版BRC4,經過他的檢查,駭客提供的軟體無須通過開發者軟體授權驗證就能執行,且似乎具備完整功能。由於該工具能產生許多EDR與防毒軟體無法識別為有害的Shell Code,研究人員認為駭客很快就會將其用於攻擊行動。

【漏洞與修補】

Google發布Chrome 106版,修補5項高風險漏洞

Google於9月27日發布電腦版Chrome 106正式版本(106.0.5249.61、106.0.5249.62),當中總共修補了20項漏洞,其中有5項為高風險漏洞。

這些高風險漏洞多數為記憶體釋放後濫用(Use after Free)漏洞,根據Google發出的獎金來當作依據,CVE-2022-3304是最值得留意的漏洞,資安業者Red Packet Security表示,攻擊者可透過社交工程手法,引誘使用者點選連結瀏覽惡意網站,從而遠端於受害電腦上執行任意程式碼,CVSS風險評分為8.8分。除了Chrome用戶應升級瀏覽器,其他Chromium瀏覽器用戶也要留意開發者的相關公告安裝新版軟體。

【資安產業動態】

為強化手機資安,經濟部標準檢驗局制訂內建軟體資安要求及測試方法標準

臺灣的手機資安檢測規範,已從產業標準變成國家標準。經濟部標準檢驗局於9月26日宣布,他們與臺灣資通產業標準協會(TAICS)合作,並參考該協會制定的《智慧型手機系統內建軟體資安標準》、《智慧型手機系統內建軟體資安測試規範》,以及國際間相關資通安全之標準、規範、指引,他們制訂了CNS 16176《智慧型手機系統內建軟體資通安全要求事項》及CNS 16177《智慧型手機系統內建軟體資通安全測試法》等2項國家標準。上述CNS標準將提供手機製造商、軟體開發業者,以及檢測實驗室作為檢驗手機內建軟體資安的依據。

整合零信任防護服務,Cloudflare宣布在美國推出防堵手機門號挾持的SIM卡

鎖定員工手機而來的攻擊事件頻傳,而很可能成為企業資安防護的破口,有雲端服務業者試圖結合網路安全服務,強化手機安全。Cloudflare於9月26日宣布推出全球第一張具有零信任防護機制的SIM卡「Zero Trust SIM」,整合該公司的零信任網路安全服務Cloudflare One,來降低使用者面臨SIM卡挾持(SIM Swapping)的資安風險。而針對行動通訊服務業者,該公司也推出Zero Trust for Mobile Operators來建立安全合作關係。

【其他資安新聞】

Uber遭駭,內部多項系統權限被竊,資安業者指出事件嚴重性不應低估

勒索軟體駭客BlackCat、BlackMatter透過資料破壞工具Exmatter破壞受害電腦

近期資安日報

【2022年9月28日】 中國駭客APT41透過CHM檔案散布竊密軟體、北韓駭客Lazarus宣稱提供Crypto職缺散布惡意軟體

【2022年9月27日】 中國駭客TA413利用後門程式Lowzero攻擊圖博人士、Zoom用戶成駭客散布惡意程式的攻擊目標

【2022年9月26日】 微軟SQL Server遭到勒索軟體Fargo鎖定、駭客假冒CI/CD平臺竊取開發者GitHub帳號

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09