勒索軟體駭客鎖定特定的應用系統,做為入侵受害企業的管道,這樣的現象越來越頻繁。例如,有資安業者指出,名為Fargo的勒索軟體針對微軟SQL Server而來,駭客看上的就是這種資料庫系統可能沒有及時修補,或是使用弱密碼,而容易對其發動攻擊。

開發者遭到鎖定的情況近期也相當氾濫,但現在有人同時針對兩種系統的用戶發動攻擊。有人自9月中旬針對採用持續開發及持續整合平臺CircleCI、程式碼代管平臺GitHub的用戶發動釣魚郵件攻擊,並要求收信人透過CircleCI帳號存取GitHub,進而竊取受害者的程式碼。

協作平臺Atlassian Confluence的重大漏洞CVE-2022-26134再度遭駭客利用!研究人員發現將Confluence伺服器用於挖礦的攻擊行動,值得留意的是,這次駭客也運用了Linux漏洞PwnKit部署挖礦程式。

【攻擊與威脅】

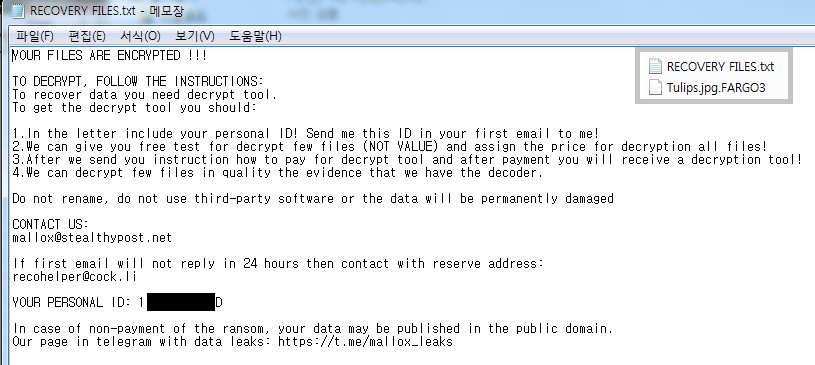

微軟SQL Server被勒索軟體Fargo盯上!駭客疑似針對弱密碼與尚未修補的漏洞發動攻擊

資安業者AhnLab發現勒索軟體Fargo(亦稱Mallox)鎖定微軟SQL伺服器的攻擊行動,駭客先是透過命令提示字元(CMD)與PowerShell,來執行此資料庫的處理程序,下載由.NET編譯而成的惡意程式,進而在主機上植入更多作案工具。上述的惡意程式亦會產生BAT批次檔並於暫存資料夾執行,來關閉特定的處理程序及服務。接著,勒索軟體Fargo藉由注入名為AppLaunch.exe的應用程式執行,並加密主機的檔案。

資安業者AhnLab發現勒索軟體Fargo(亦稱Mallox)鎖定微軟SQL伺服器的攻擊行動,駭客先是透過命令提示字元(CMD)與PowerShell,來執行此資料庫的處理程序,下載由.NET編譯而成的惡意程式,進而在主機上植入更多作案工具。上述的惡意程式亦會產生BAT批次檔並於暫存資料夾執行,來關閉特定的處理程序及服務。接著,勒索軟體Fargo藉由注入名為AppLaunch.exe的應用程式執行,並加密主機的檔案。

研究人員認為,駭客很可能是針對SQL伺服器進行暴力破解攻擊,或是利用尚未修補的漏洞下手,得以入侵受害組織,他們呼籲企業應使用高強度的密碼,並更新SQL伺服器軟體等措施,來防堵相關攻擊。

盜取開發者的GitHub帳號有新手法,攻擊者鎖定CI/CD平臺下手

持續開發及持續整合平臺CircleCI提出警告,有人自9月15日開始,假冒CircleCI的名義發動釣魚郵件攻擊,宣稱該公司更新服務合約,收信人必須依照指示,透過CircleCI的帳號來登入程式碼代管平臺GitHub,才能繼續使用相關服務,一旦依照指示操作就有可能受害。CircleCI指出,駭客使用的網域是circle-ci[.]com(較合法網域多了破折號),要用戶提高警覺。

事隔數日,GitHub也於22日提出警告,表示相關攻擊行動仍持續發生,並表示駭客一旦得逞,就有可能迅速透過VPN下載程式碼儲存庫的所有內容。經調查後該公司已為受到影響的使用者重設密碼,並移除駭客設置的帳密。

Atlassian Confluence重大漏洞再度遭到利用!駭客將其搭配PwnKit發動挖礦攻擊

研究人員於6月發現鎖定協作平臺Atlassian Confluence的零時差漏洞CVE-2022-26134(CVSS風險評分為9.8分)攻擊行動,Atlassian也很快就予以修補,但事隔3個月,最近又有駭客看上這項漏洞並將其用於攻擊行動。

資安業者趨勢科技指出,他們偵測到鎖定此協作平臺的攻擊行動,駭客針對尚未修補漏洞的主機下手,進而濫用Java處理程序竄改環境變數、防火牆政策,然後透過Wget或Curl並搭配PwnKit漏洞(CVE-2021-4034),於受害主機部署挖礦軟體。研究人員認為,駭客很有可能將CVE-2022-26134用於其他攻擊行動,呼籲IT人員應儘速安裝修補程式。

攻擊Uber的駭客可能另有其人,有研究人員指出英國警方逮捕的青少年涉嫌發動相關攻擊

9月23日,英國警方宣布逮捕一名居住於牛津郡的17歲青少年,原因是他涉嫌從事駭客行為,這名青少年涉及兩項電腦不當使用的罪名,並符合兩種無法交保的條件而遭到起訴。

根據資安研究團隊VX Underground掌握的資訊,這名青少年就是攻擊車輛共乘媒合平臺Uber、電玩業者Rockstar的駭客。根據Uber的調查,攻擊者的身分是駭客組織Lapsus$,但這名駭客是否為該組織的成員?英國警方並未說明。

澳洲大型電信業者Optus遭駭,逾900萬客戶資料外洩

澳洲第二大電信業者Optus於9月22日遭到網路攻擊,並表明駭客的目標是該公司客戶資料。根據華爾街日報、衛報的報導,最嚴重的情況可能是當地所有客戶(約970萬至980萬人)資料遭到外洩。Optus指出,可能外流的資料包括客戶姓名、生日、電話號碼、電子郵件信箱,但密碼與付款資料不受影響,行動網路與家用網路的服務都未遭到波及。

【漏洞與修補】

Sophos修補已遭利用的防火牆RCE漏洞

資安業者Sophos於9月23日發布資安通告,指出旗下的防火牆解決方案存在程式碼注入漏洞CVE-2022-3236,這項漏洞出現在使用者入口網站與網站伺服器管理控制面板(Webadmin),一旦遭到利用攻擊者就能執行遠端程式碼(RCE)。該公司發布18.5 MR5、19.0 MR2,以及19.5 GA版防火牆軟體予以修補,並指出已有部分南亞組織遭到攻擊,他們已通報這些受害組織。

尚未修補的端點裝置管理系統漏洞遭到公開,微軟緊急提供更新程式

微軟於9月20日,針對端點裝置管理系統Endpoint Configuration Manager(原System Center Configuration Manager,SCCM)發布額外更新KB15498768,主要是修補CVE-2022-37972,CVSS風險評分為7.5分,影響2103至2207版,並表示漏洞細節已被公開,但尚未發現遭到利用的跡象,呼籲用戶要儘速修補。

究竟在修補的過程中,相關的漏洞細節是如何外流?微軟並未進一步說明。

【其他資安新聞】

【專訪數位發展部部長唐鳳】2年發展多元異質網路因應大規模斷訊,更要確保社會和產業數位韌性

駭客組織StrongPity濫用開源記事本程式Notepad++的外掛元件來規避偵測

近期資安日報

【2022年9月23日】 勒索軟體BlackCat鎖定備份系統竊取資料、存在15年的Python漏洞恐影響35萬個開源專案

【2022年9月22日】 駭客以LinkedIn的付費版功能散布惡意連結、勒索軟體LockBit的製作工具遭到外洩

【2022年9月21日】 資安業者Imperva緩解持續長達4小時的大規模DDoS攻擊、駭客鎖定Oracle WebLogic伺服器挖礦

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02