思科本周發布安全公告,修補中小企業路由器軟體上可能導致駭客執行任意程式碼、或發動阻斷服務(DoS)攻擊的3項漏洞,包括2個風險值在9.0以上的重大風險漏洞。

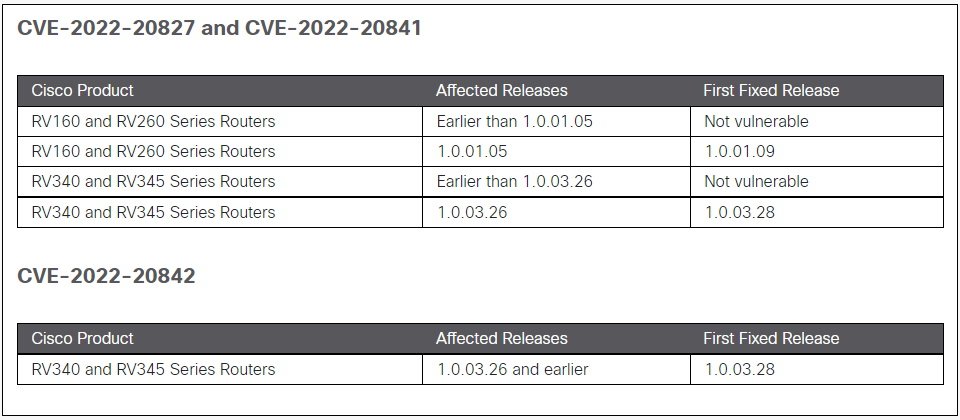

這3項漏洞為CVE-2022-20827、CVE-2022-20841及CVE-2022-20842。其中CVE-2022-20842最為嚴重,是CVSS 9.8的重大漏洞。本漏洞出在中小企業路由器RV系列的Web管理介面上,起於對用戶發送呼叫的驗證不足,可讓未獲授權的遠端攻擊者傳送改造過的HTTP呼叫開採漏洞。成功的攻擊可使攻擊者以root用戶權限在路由器底層作業系統執行任意程式碼,或使機器不斷重覆載入,導致服務阻斷。

本漏洞為CLP-team研究人員Peanuts揭露,影響產品包括Cisco RV340、RV340W、RV345和RV345P Dual WAN Gigabit VPN Routers。

另一個重大漏洞為CVSS 9.0的 CVE-2022-20827,為趨勢科技Zero Day Initiative和IoT Inspector Research Lab研究人員合作發現。它是出在路由器產品的網頁安全防護(Web filter)的資料庫更新功能對用戶輸入指令的驗證不足。本漏洞讓攻擊者對該功能傳送改造過的呼叫指令。成功開採漏洞也能讓攻擊者以root權限在機器底層作業系統執行指令。

CVE-2022-20841則為路由器Open Plug and Play(PnP)模組對用戶呼叫的驗證不足,來自Chaitin Security Research Lab的通報。攻擊者可以傳送惡意呼叫來開採漏洞,而得以在底層的Linux作業系統執行任意指令。不過欲開採本項漏洞,攻擊者必須透過中間人攻擊(man-in-the-middle)取得發送指令的位置,或是先駭入連接目標路由器的某臺網路裝置上作為據點,因此風險值稍低,為CVSS 8.0。

後2項漏洞皆影響RV160、RV260、RV340和RV345機種。

思科已經針對3項漏洞釋出最新版軟體。由於沒有緩解風險的方法,思科呼籲用戶儘速更新。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02

2026-03-02