Proofpoint

微軟關閉Office XL4及VBA巨集後,駭客也調整了攻擊手法。安全廠商發現,釣魚詐騙駭客已減少使用包含巨集的文件,而改使用ISO、RAR、LNK等類型檔案感染用戶。

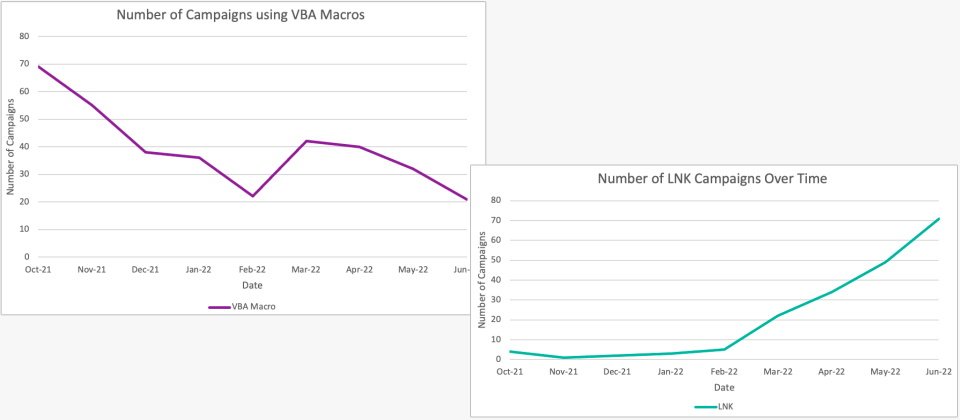

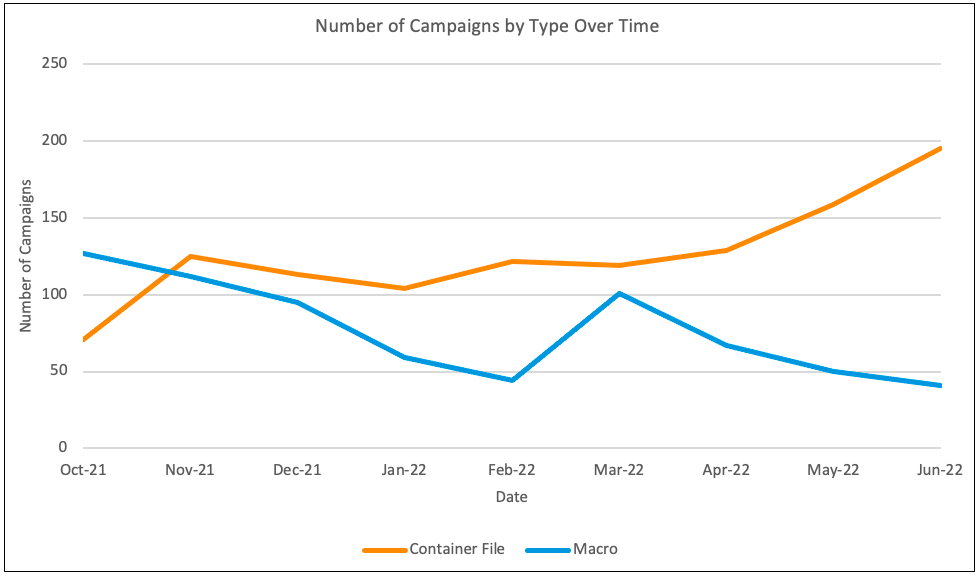

微軟分別在去年10月 和今年2月宣布關閉XL4及VBA 巨集(後者延至7月正式實施),安全廠商Proofpoint分析去年10月到今年6月惡意電子郵件包含的檔案類型,以了解攻擊者的行為變化。

分析顯示,這段期間內,附件包含VBA和XL4巨集的郵件攻擊銳減66%。但使用ISO、RAR等容器檔及LNK附件的郵件攻擊,增加了將近175%。

圖片來源/Proofpoint

微軟阻擋VBA巨集是根據郵件附檔的Mark of the Web(MOTW)屬性,但是使用容器檔案格式,像是ISO、RAR、ZIP等,以及圖檔(.IMG)檔案,則可以繞過MOTW的偵測。ISO、RAR及ZIP檔本身有MOTW,但內含的惡意巨集檔案(如試算表)沒有,因而仍可在用戶解壓縮後,啟動巨集引發程式執行。此外,容器檔案內也可以加入LNK、DLL或EXE檔,直接在用戶電腦安裝惡意程式。

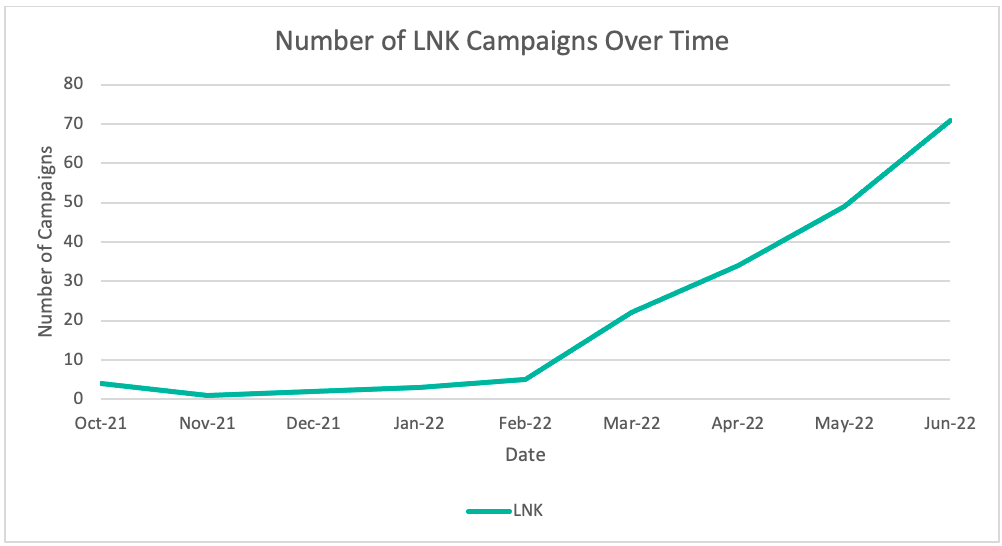

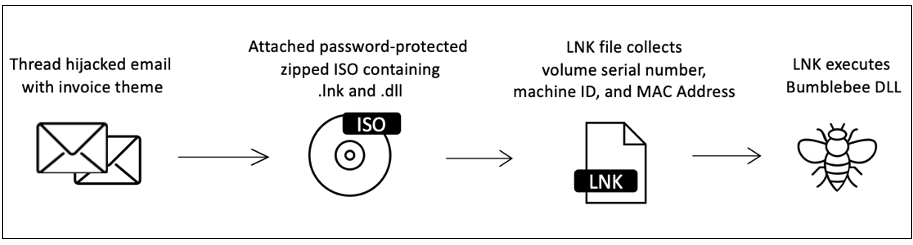

根據Proofpoint的分析,從去年10月以來該公司觀測到的15波郵件攻擊中,使用ISO檔案的情形佔了2/3,增加150%,其中在韓國散布的Bumblebee惡意軟體,攻擊者是在釣魚郵件中附加ISO文件,當中包含LNK及DLL檔,以發票或其他請求誘使用戶開啟(下圖)。

圖片來源/Proofpoint

LNK附檔相關的攻擊特別值得注意, 從今年2月開始,至少有10個攻擊組織使用包含LNK檔的郵件,此類攻擊從去年10月以來成長了1,675%。Proofpoint也追蹤到多起使用LNK檔手法的網路犯罪(如金錢詐騙)及國家駭客(APT)攻擊。

雖然整體趨勢上XL4巨集的使用是減少的,但仍在今年3月增加。研究人員懷疑是代號TA542的駭客散布Emotet,不過4月後,駭客改用XLL (Excel Add In)檔及壓縮LNK檔為附件來散布這隻惡意程式。

Proofpoint也觀察到附檔使用改造過的HTML檔(又稱為「HTML 走私」手法)散布惡意程式的情形,在今年上半有些許增加的情形。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-02-26

2026-03-02

2026-03-02