隨著微軟在5月30日揭露修補Windows漏洞CVE-2022-30190後,資安業者Proofpoint已發現多起企圖開採該漏洞的網釣攻擊行動,目標對象為歐洲各國及美國政府組織。(圖片來源/Proofpoint)

資安業者Proofpoint上周指出,光是這幾天就封鎖了多個企圖開採微軟零時差漏洞Follina的網釣攻擊行動,目標對象為歐洲各國政府及美國的地方政府組織。

微軟是在5月30日揭露此一位於Microsoft Support Diagnostic Tool(MSDT)的Windows漏洞CVE-2022-30190,該漏洞允許駭客取得用來呼叫MSDT的程式權限,以執行任意程式。當時微軟已收到針對該漏洞的攻擊報告,同時資安業者也公布了鎖定該漏洞的不同攻擊行動。

目前微軟僅建議使用者關閉MSDT的URL協定作為暫時性補救措施,尚未釋出修補程式。

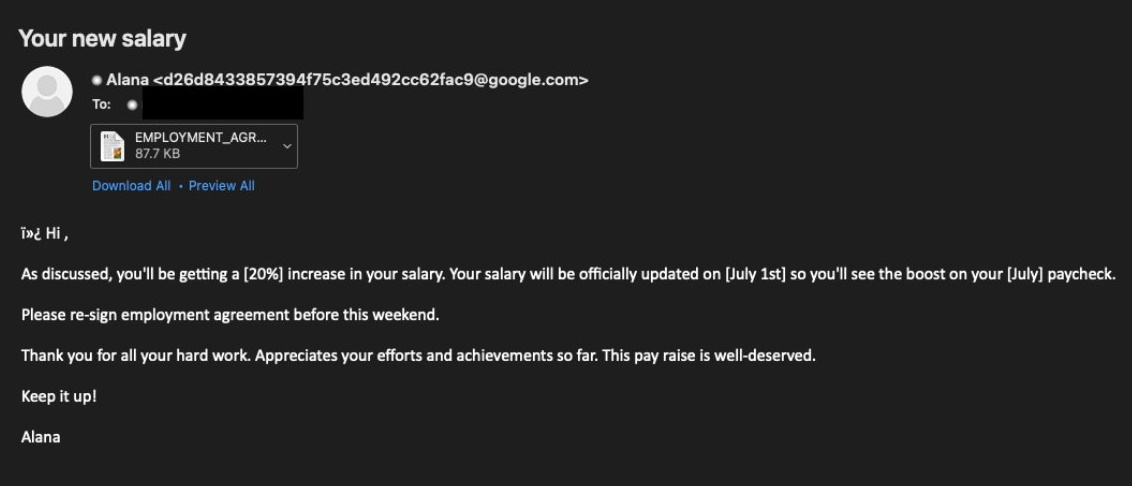

Proofpoint說明,此一攻擊行動看似由特定政府支持,鎖定歐洲及美國政府組織進行網釣攻擊,在電子郵件中誆稱要幫員工加薪,並附上一個跨平臺的RTF檔案格式,檔案中則藏匿了惡意的Powershell腳本程式。

最終的惡意Powershell腳本程式會檢查系統的虛擬化狀態,並自瀏覽器、郵件客戶端及文件服務中竊取資訊,還會在機器上進行偵察,再將所有盜來的資訊壓縮並傳送至駭客伺服器。

熱門新聞

2026-03-13

2025-06-02

2026-03-14

2026-03-13

2026-03-13

2026-03-13

2025-04-15

2026-03-16

Advertisement