Azamat E on unsplash

資安業者Check Point Research本周揭露,去年出貨的Android手機中,只要是搭載聯發科(MediaTek)及高通(Qualcomm)晶片的裝置,都部署了含有安全漏洞的蘋果無損音訊壓縮格式(Apple Lossless Audio Codec,ALAC),將允許駭客自遠端執行攻擊,讓2/3的手機曝險,可能危害數億支的Android手機。

ALAC為蘋果於2004年發表的音訊編碼格式,繼之於2011年開源,而成為iPhone、Android手機、Linux或Windows媒體播放器所支援的格式。

Check Point Research指出,蘋果雖然持續更新私有的ALAC版本,但開源的版本從2011年以來就未再更新,許多業者以最初的程式碼作為導入ALAC的基礎,且很可能沒有特別維護相關的程式碼。

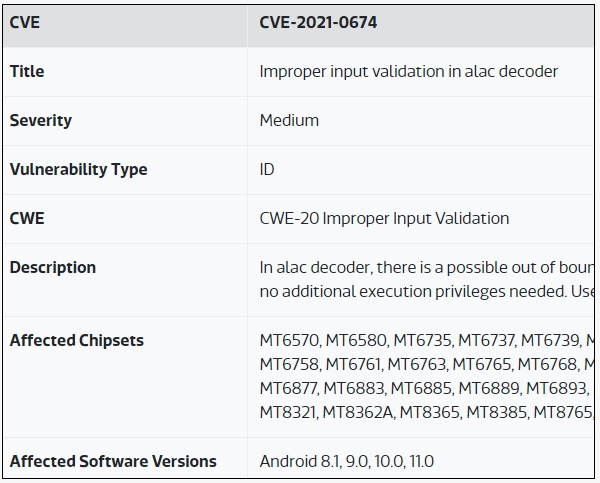

例如聯發科與高通都在音訊解碼器中採用了含有安全漏洞的ALAC,其中,出現在聯發科晶片中的漏洞為CVE-2021-0674與CVE-2021-0675,出現在高通晶片中的則是CVE-2021-30351。

聯發科在去年12月的安全更新中修補了這兩個漏洞,顯示CVE-2021-0674為ALAC解碼器的輸入驗證不當,可能造成越界讀取,駭客可在無需使用者互動,也不需要特殊權限的情況下存取本地端資訊。

CVE-2021-0675則是ALAC解碼器記憶體緩衝區操作的不當限制,可能造成越界寫入,導致本地端的權限擴充。

高通同樣是在去年12月修補了CVE-2021-30351,指出該漏洞是因不當驗證媒體幀幅數量所造成,可導致越界的記憶體存取,由於該漏洞允許遠端開採,因而被列為重大(Critical)漏洞。

Check Point Research的研究顯示,駭客只要藉由傳遞一個特製的聲音檔案,就能自遠端執行程式攻擊,控制受害者的多媒體資料,包括串流來自受害裝置的相機畫面。至於那些權限擴張漏洞,則允許缺乏權限的Android程式存取媒體資料及使用者的對話內容。

有鑑於聯發科與高通晶片占了美國2021年Android手機出貨量的95%,Check Point Research估計全球可能有2/3在去年出貨的Android手機受到影響。而Counterpoint的數據則顯示,去年全球手機出貨量為13.9億支,保守估計有7成為Android手機,再計算2/3的比例,意味著有超過6億支Android手機含有相關漏洞。

雖然聯發科與高通已經修補了上述漏洞,但並不確定手機製造商是否更新了Android平臺,使用者可藉由檢查裝置作業系統的最後更新日期,來判斷是否處於風險中。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06

2026-03-09