近年勒索軟體、資料外洩層出不窮,讓更多企業意識到資安威脅帶來的營運風險,隨著2022年的到來,資安防護的發展面臨3大議題,都是國內企業與產業必須關注的重點,包括資安的法規遵循、供應鏈安全,以及身分冒用的風險。

資安法遵議題將在2022年成為國內各產業需面對的新挑戰

關於資安法規遵循,2022年將有很大的不同。

過去,已有一些企業組織積極預防與因應資安威脅,主動將資安視為公司治理與經營的重要議題,但是,大多數企業仍處於被動應付,也就是必須遭遇資安事件之後,才可能想要改善。然而,現在局勢不同了,因為政府將透過產業面的法規命令,要求企業遵循,建立資安管理的基礎,促使業者都能強化資安。

臺灣推動個資法與資通安全法已有一段時間,在2022年秉持資安即國安2.0的政策下,資安不只是政府要做的事,也影響國家產業競爭力,並關乎個人資料安全。現在,在產業面的法令規範中,也正逐步將資安納入要求。

舉例來說,之前,在資通安全法下,將所有國內公務機關與關鍵CI提供者,納入管理範圍,包括要求實施資通安全維護計畫、設置資安長與訂定通報及應變機制等。

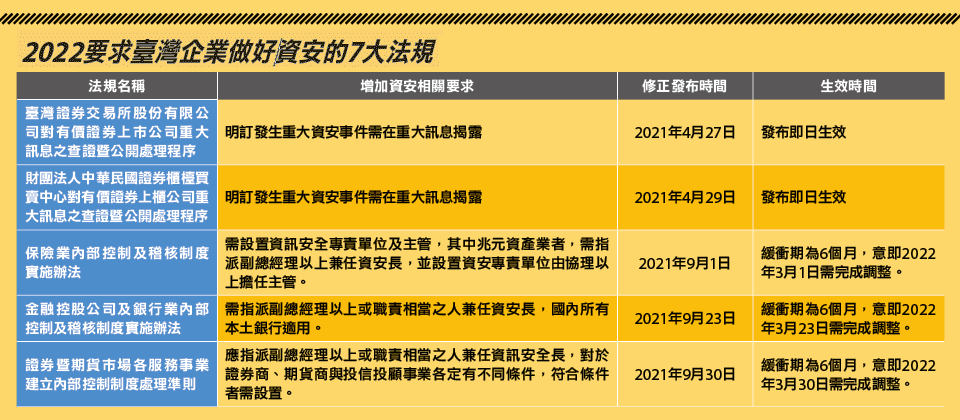

自2021年開始,對於國內各產業領域的民間企業與組織資安強化,政府也從上市櫃公司與金融業開始要求,促使有一定營運規模的企業,都要開始推動資安。

例如,在2021年4月底,臺灣證券交易所修訂重大訊息處理程序,將重大資安事件的揭露,也視為對股東權益可能有影響、需公開揭露的事項;在2021年11月,金管會修訂年報記載事項準則,要求各公司在2022年編制上年度年報時,不僅要記載公司簡介、治理報告、募資情形、營運與財務概況,也要記載資安管理作為及事件影響與因應。

為了提升企業資安政策統籌與資源協調能力,以突破過去資安推動難以獲得高層支持的困境,政府也規範公司應設置資安長與專責資安單位,這也是促進公司內資安治理與文化的建構。

首先是金融領域,自2021年9月1日到30日,金管會旗下保險、銀行與證期領域,先後公布修正內控與內稽辦法,要求符合條件的金融業者需設置資安長,緩衝期有半年。

不只是8大關鍵CI的金融業,到了2021年12月28日,金管會也針對包含各產業的上市櫃公司展開要求,修正內控準則,並給予1年到2年的實施緩衝期。

換言之,在2022年3月底,金融業的保險、銀行與證期業者就要遵循法規照辦,接著是2022年底,只要是資本額100億元以上的公司,或是上年底為臺灣50指數成分的公司,或是電子商務與人力銀行業為主的公司,必須要設置資安長以及專責單位。至於其他上市櫃公司,則要求在2023年底前,必須設置資安專責主管及至少1名資安專責人員,而且,即便是每股淨值低於10元、近三年稅前純益連續虧損的公司,政府也採鼓勵態度,建議至少設置1名資安專責人員。

而從國際資安防護情勢來看,隨著新的一年到來,以物聯網方面的資安標準與規範發展,最受關注。例如,新訂定的ISO 27400物聯網安全與隱私標準,現在已是草案階段尾聲,預計到了2022年,這項國際標準就會正式發布。此外,美國NIST在2021年11月正式發布SP 800-213,這是針對美國聯邦政府的物聯網裝置網路安全指南,提供物聯網設備採購時,所需考量的安全功能與建議,藉此可促使政府與IoT開發者,對於網路安全問題的態度能保持一致。

軟體物料清單成為供應鏈安全焦點

關於2022年的資安威脅態勢,供應鏈安全議題依然是一大重點,近期已有數起嚴重的事件,攻擊者從企業使用的商業軟體平臺開始滲透,並潛伏達數月之久。例如,在2020年底、2021年初造成極大牽連的SolarWinds供應鏈攻擊,造成多個美國政府機關於大型企業淪陷;還有2021年4月的Codecov,以及2021年7月的Kaseya的事件,這些也印證這類複雜的供應鏈攻擊,越來越多。

這也是美國政府何以在2021年5月頒布的行政命令(EO 14028)中,將改善軟體供應鏈安全,以及零信任架構的網路安全,視為最重要的資安戰略。現階段,臺灣也期許在半導體與5G供應鏈安全領域,推動產業重視這樣的議題。

因此,對於自身所處的各種供應鏈環節,不論是軟體開發商、合作的第三方廠商,以及企業用戶本身,應要有足夠而及時的資安警覺,對於各種形式委外服務的依賴度是否過高而導致高風險,企業也該重新思考。

再者,以2021年底而言,單是Apache開源專案Log4j重大漏洞的揭露與修補,也讓資安人員忙得不可開交。雖然更新修補已經釋出,但由於這樣的開源軟體使用廣泛,也是普遍軟體程式開發基礎且常見的套件,因此有無數應用程式曾採用以進行開發,整體與後續的衝擊極大。企業除了重視自身的修補,也憂心軟體業者是否修補不足,而遭攻擊者覬覦。

在此議題之下,開源軟體安全與軟體物料清單(Software Bill of Materials,SBOM)也再次浮上檯面。在開源軟體方面,近年我們看到Google已有多項行動,包括釋出開源軟體漏洞資料庫,以及擴大安全掃描工具Scorecards的檢驗項目,以及發布專用的模糊測試工具ClusterFuzzLite等,希望協助建構更安全的軟體生態系。

而關於SBOM的資安議題,過去Linux基金會曾投入制定SPDX(Software Package Data Exchange)標準,而美國在2014年也想要對此方面立法提案,只是當時並未通過,現在,2021年發布的美國白宮EO 14028行政命令中,已經開始強調軟體透明度的提升,當中即要求售予聯邦的軟體,都需提供SBOM清單。

至於臺灣,在2020年,已有一些資安專家呼籲國內企業重視這方面的議題。

例如,當時行政院國家資通安全會報技術服務中心科長詹益璋指出,對於第三方套件出現弱點的修補,組織往往無法掌握是否與目前自身使用的系統有關,而廠商也不一定有能力主動通知,因此建議需設計大型第三方套件清單,並將系統盤點清冊建立關連。

在2020年舉行的臺灣資安大會上,奧義智慧共同創辦人叢培侃也公開強調此事,他指出,許多事件是第三方程式庫(Library)出問題,但因為無法瞭解當中使用的第三方元件與版本,也就無從及時修正,因此強調SBOM的重要性。

對於國內企業而言,在2022年,隨著供應鏈威脅的加劇,也該及早對此做準備。

身分冒用攻擊已滲透到多個產業

另一值得國內重視的資安威脅趨勢,是身分冒用攻擊。近年來,帳密外洩事件早成關注焦點,更引發實質的危害,加上各式社交工程的網路釣魚不斷,並且受到疫情的影響,使得原本緩慢遞增的威脅態勢,近年卻呈現出陡升的情況,促使相關威脅加劇。

例如,在2021年1到2月時,國內發生假冒多家銀行釣魚簡訊詐騙案,網路犯罪者透過假冒銀行名義的簡訊、網站,騙取用戶帳密與OTP碼,進而將騙取的網銀帳戶,綁定至犯罪集團持有的手機裝置並盜轉;2021年8月也發生電信業線上申辦過程,身分查核不足,引起小額付款自動扣繳的漏洞;在2021年底,發生證券期貨商疑遭撞庫攻擊案,投資人帳戶被盜,用於下單港股。顯然,國內不論是銀行業、電信業與證期業,確實均遭遇到不同形式的身分冒用攻擊。

不僅如此,過去國內資料外洩事件引發的ATM解除分期詐騙案,與個資外洩有關,多半是詐騙集團掌握電商平臺的交易資訊,藉此取信民眾,並透過竄改電話顯示號碼,以及假冒電商客服與銀行人員來行騙。值得關注的是,近年攻擊者鎖定的目標,不只是電商平臺,還有普遍具有實體銷售據點的餐飲及服務業,甚至是愛心協會捐款系統,其會員系統資料與捐款資料都曾外洩,於是後來這些人員也都淪為詐騙的目標,受害範圍比以往更擴大。

因此,身分安全的議題仍是2022年必須關注的焦點。儘管基本資安與防詐意識、帳密安全觀念,以及強式雙因子的身分認證機制,都已經不斷重申了許多年,但如何落實仍是焦點。

還有像是鎖定企業財務的BEC詐騙,更是精心設計的身分冒用攻擊行動,至今仍有大量企業中招。而未來我們也要關注的是,隨著AI技術加持的身分冒用攻擊,恐讓攻擊管道擴及視訊與電話。

另外,還有一個性質較不同、但也備受關注的趨勢,是關於IoT裝置身分驗證標準。在2021年4月,FIDO聯盟新推出IoT開放標準協定FDO,目的是要解決物聯網裝置連入(onboarding)所帶來的各種安全問題,到了2021年10月底,美國NIST旗下NCCoE也有相關動作,新提出可信任IoT網路層連入與生命週期管理的計畫。事實上,這樣的議題在前幾年已持續受探討,如今終於逐漸發展成形。

PQC標準將定案,迎接密碼學系統大升級

隨著量子電腦發展所帶來的量子破密威脅,美國NIST自2016年開始發起「後量子密碼學(PQC)標準化」競賽,目的就是為了要選出,最可靠且經得起考驗的密碼新標準,在這五年來,已有多項提名的演算法項目陸續遭淘汰,目前已進入最終決選階段。

到了2022年,這項競賽可能就會有結果出爐,屆時,面對更換公鑰加密系統的龐大工程,企業、銀行與政府該如何做好準備,包括標準演算法的轉換,以及硬體設備與中介軟體的升級,將是值得關注一大焦點。

熱門新聞

2026-02-26

2026-02-27

2026-02-27

2026-02-27

2026-02-27

2026-02-26