近年來,MITRE ATT&CK已成為企業關注的新資安攻防框架,而這項專案也逐年擴大,甚至成立了MITRE Engenuity公司,專門負責ATT&CK評估計畫的執行。在此當中,除了大眾熟知的ATT&CK for Enterprise完成三輪評估,臺灣資安業者趨勢科技與奧義智慧均兩度連續參加,特別的是,首度針對工控領域的ATT&CK for ICS評估計畫,評測結果在今年7月中旬出爐,展現了各業者產品對於Triton系列威脅的偵測能力。

面對OT資安威脅,相關產品與解決方案正受全球重視,少見的是,我國資訊工業策進會(資策會)並非商業化產品業者,也以驗證研發能量與取經心態參加。由於國內也有一些資安業者投入工控資安產品研發,未來若能大膽參與這類計畫,或將成為進軍國際的契機,成為日後關注焦點。

針對ICS領域的評估計畫首度舉辦,5家業者與機構參賽

對於日益嚴峻的工控系統安全領域,MITRE之前提出了ATT&CK for ICS,希望建立相關攻擊知識庫來幫助防禦,但直到2020年1月,他們才正式發布其攻擊矩陣與知識庫。

接下來,MITRE持續擴大評估領域,到了2020年5月,發布了ATT&CK Evaluations for ICS。在這項評估計畫之下,希望藉由對應ATT&CK定義攻擊手法而成的模擬攻擊,評估各產品對於工控環境威脅的偵測能力,也幫助這類領域資安業者提高安全能力。

這個針對ICS領域的資安評測,首屆的攻擊設想,是2017年造成沙烏地阿拉伯石化設備受害的Triton事件,評估內容可說是貫穿了一系列基於網路與主機的檢測技術。

基本上,在這次評測環境中,是由主辦方MITRE Engenuity建立虛擬工廠,模擬完整的鍋爐運作控制環境,當中有2套關鍵系統,包含控制器與製程安全系統,該環境使用Rockwell設備,建立製程安全系統(SIS)的環境。因此,此評測環境並非原本Trisis攻擊的Triconex系統,但整體攻擊手法其實類似。

首屆參加者有5位,包括微軟,以及Armis、Claroty、Dragos等廠商,而來自臺灣的資策會,也以自行研發的工業物聯網威脅偵測系統(ICTD)參加。

雖然,本次ICS評測的參賽者不多,但從最早針對企業的ATT&CK評測來看,一開始只有7家業者有意願參加,第三輪則已增加到29家業者。因此,儘管ICS領域的資安產品多是這五、六年來興起,但在關鍵基礎設施的安全議題備受關注之際,日後,應該會有更多ICS與OT安全業者響應。

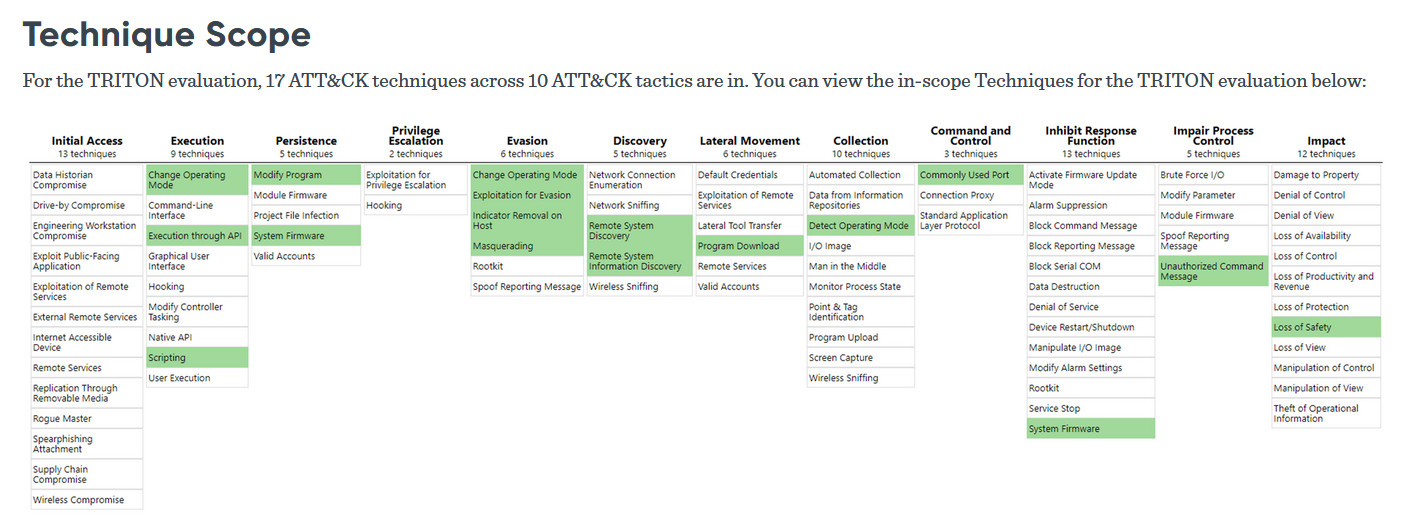

關於這次評估計畫,MITRE Engenuity在7月中旬公布結果。具體而言,以Triton為攻擊設想的這次評測,總共採用了ATT&CK for ICS中的17個攻擊技術手法。

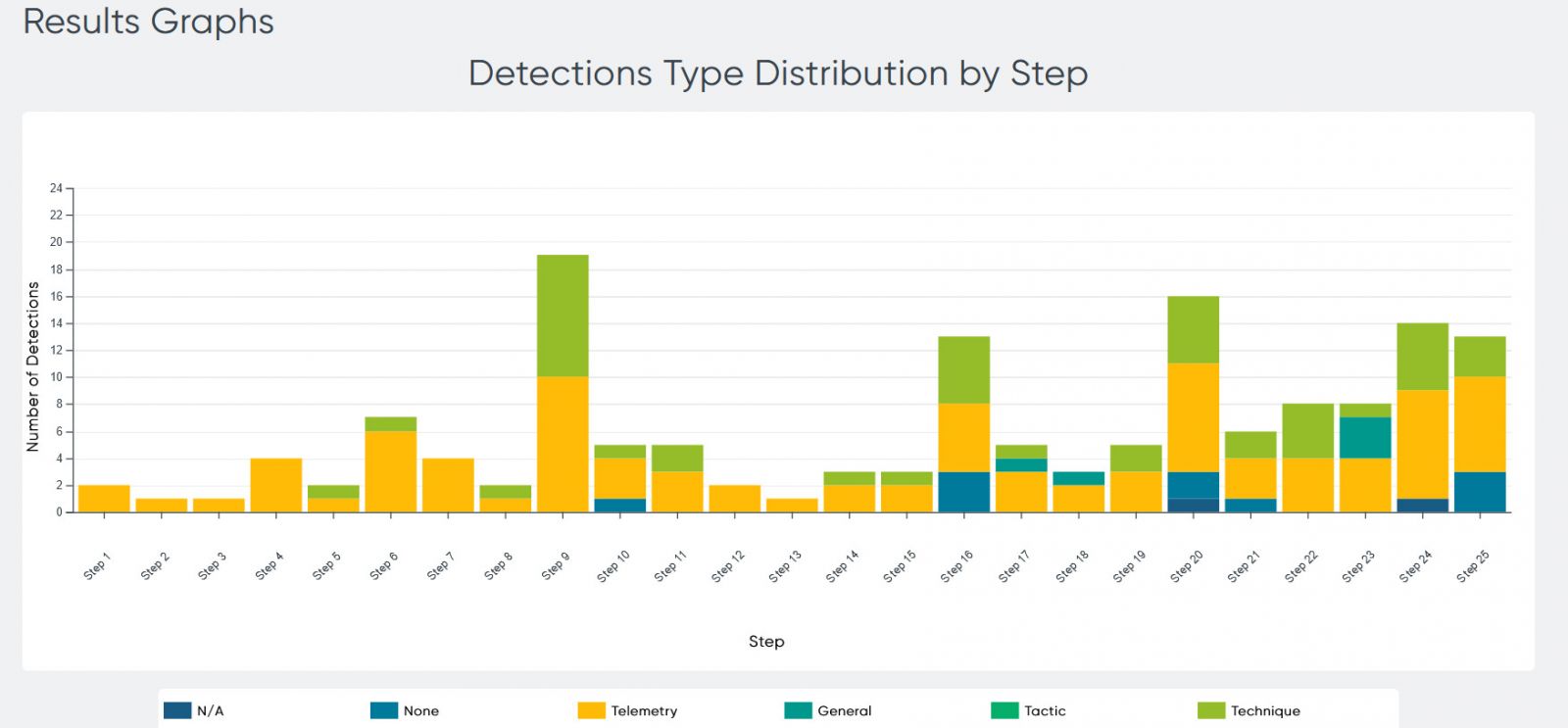

在整體評測過程中,主辦方將流程分成25大攻擊步驟,以及102個攻擊測試項目,而針對每個攻擊細項的偵測結果,主辦方也延續之前Enterprise的評測,以N/A、無偵測(None)、遙測(Telemetry),以及有效偵測的General、Tactic與Technique來展現。

因此,從評測結果中,可讓產品受測方與外界都能清楚了解,在一連串攻擊過程中,資安產品在偵測廣度與深度上的表現。

首屆ATT&CK Evaluations for ICS,以2017年造成沙烏地阿拉伯石化設備受害的Trition事件為攻擊假想,在一連串模擬攻擊過程使用了ATT&CK for ICS中的17個攻擊技術手法,雖然這是MITRE Engenuity第一次發起針對工控領域的評測,但已有5家業者與機構願意配合加入。

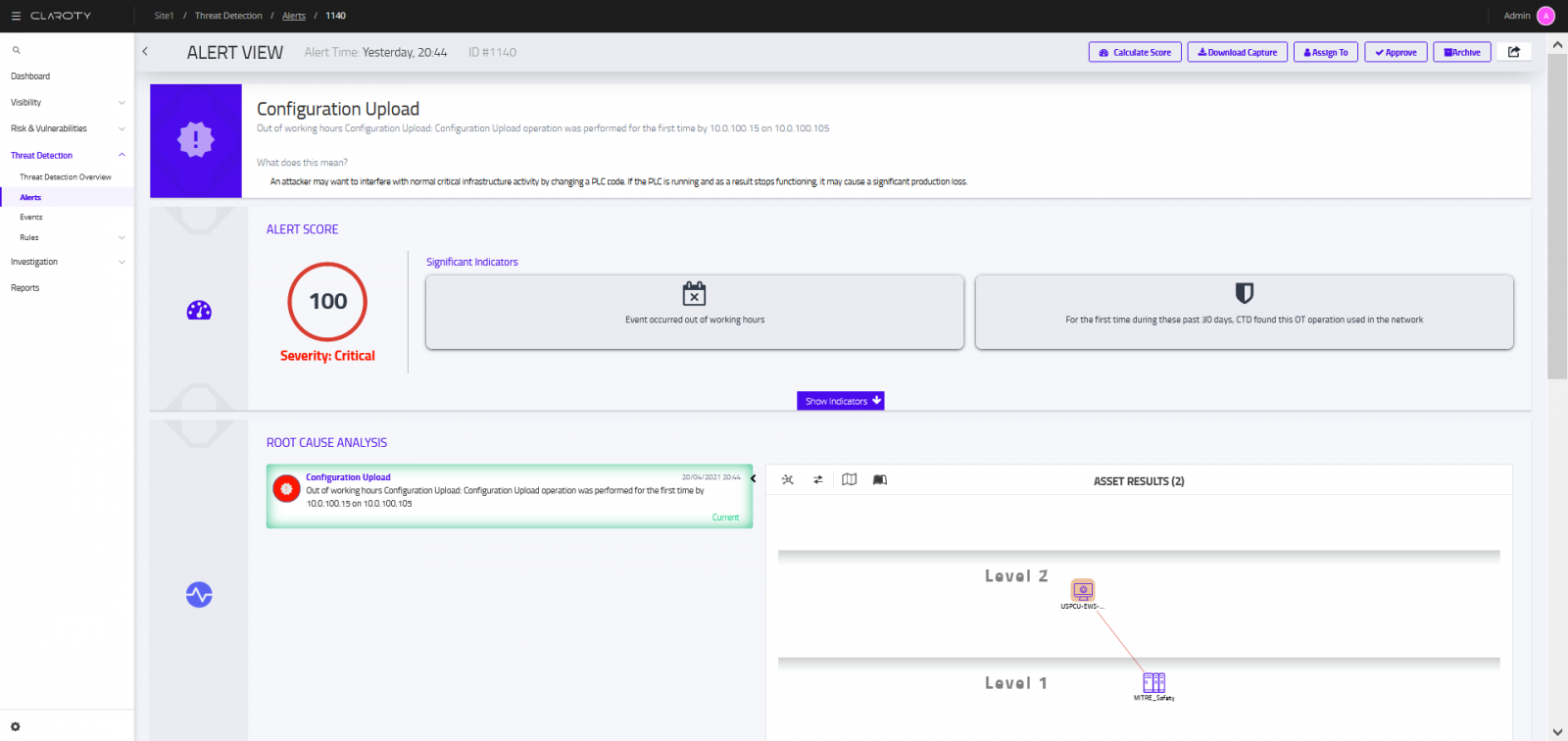

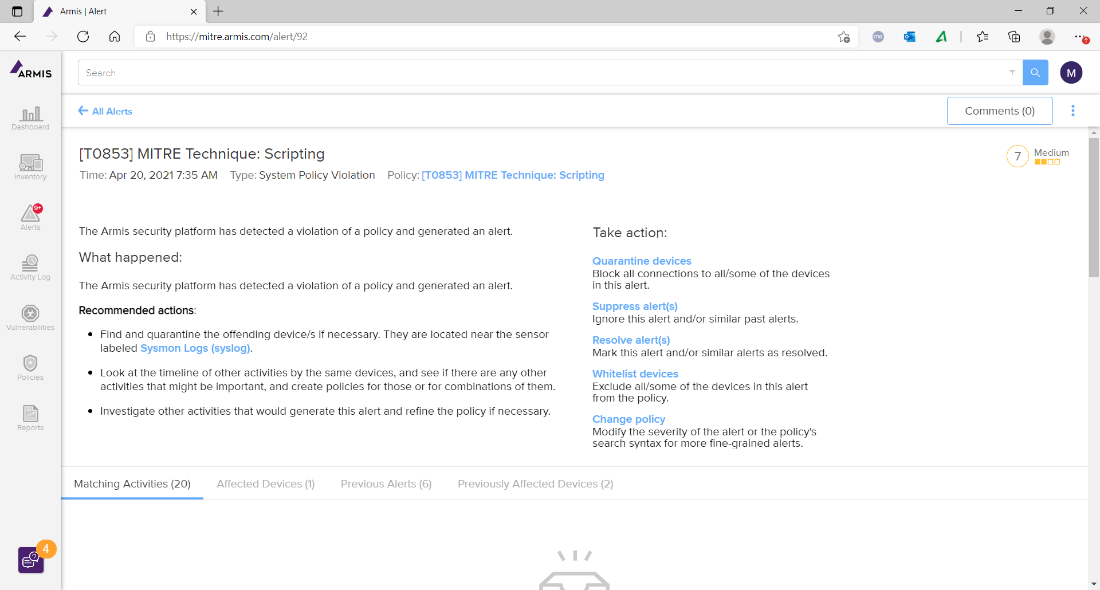

在評測結果中,外界可從25大攻擊步驟或102攻擊細項,了解各業者對於Triton事件攻擊套路的偵測能力。(圖為Armis的評估結果統計圖表)

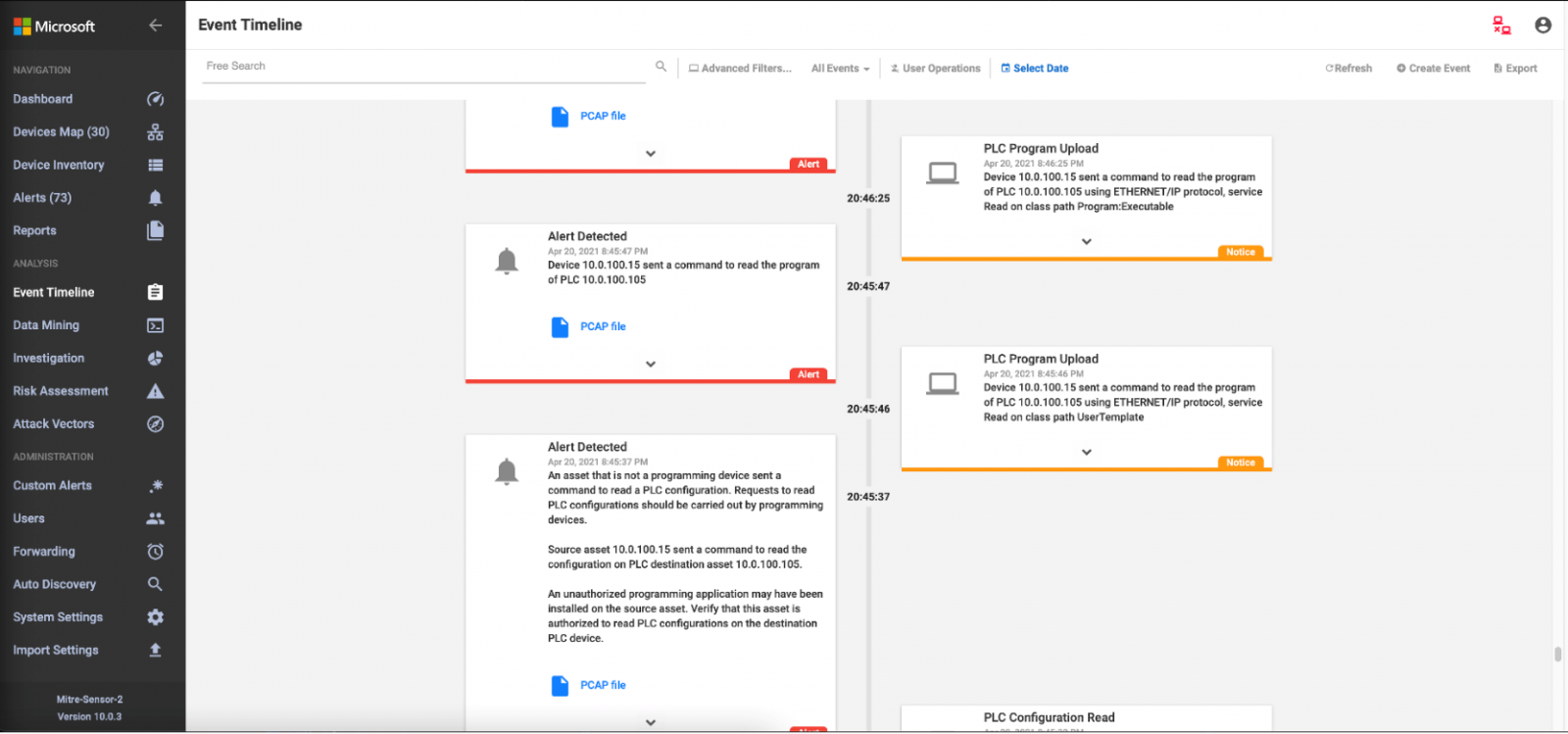

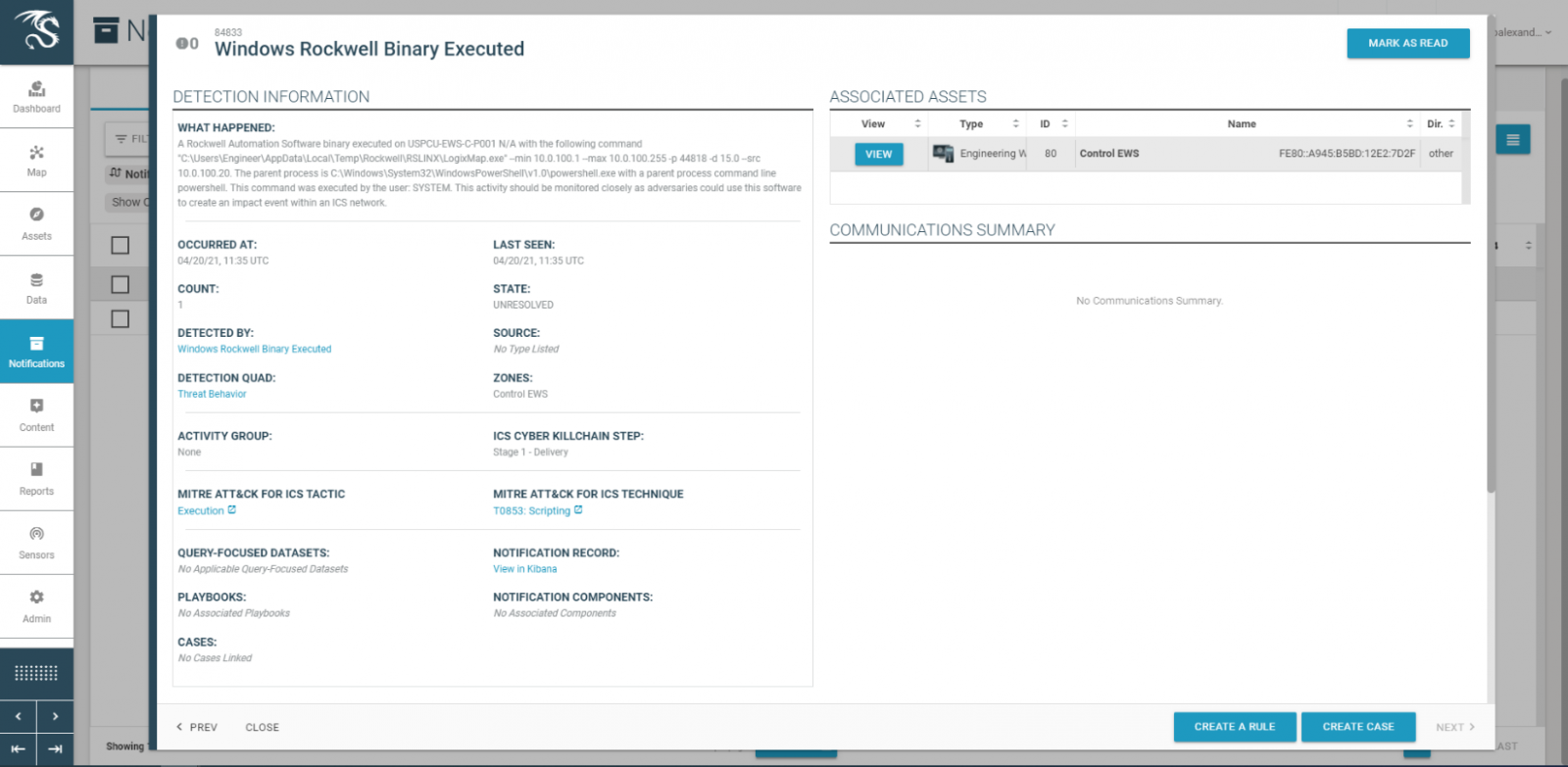

MITRE ATT&CK的評估計畫中,會檢視每個攻擊步驟與攻擊細項的偵測能力,同時也會將測試當下所記錄到的產品介面截圖並呈現。(圖片來源:MITRE Engenuity,圖為這次5家業者在評測中由主辦方記錄下的截圖)

隨著首屆ATT&CK Evaluations for ICS結果公布,各家業者也針對結果發布自家偵測防護能力的表現:

●Armis

●Claroty

●Dragos

●資策會

●微軟

不只驗證自身技術能量,更希望帶動國內OT資安邁向國際

不同於其他工控資安業者,為何國內法人機構會參與這項國際性評測,外界也很好奇。

事實上,對於製造業工廠潛藏的資安風險,我國經濟部技術處在近年就以科技專案方式,提供資源給資策會投入資安科技研發。因此,近年資策會資安所已有相關成果,打造出一款工業物聯網威脅偵測系統(ICTD)。

關於這次參與評測的動機?我們連繫資策會資安所技術總監張文村,他表示,資安所在工控資安議題的研究已3年多,加上國內業者在工控資安解決方案的發展也相對較少,因此他們打算藉由這樣的機會,除了驗證自身的技術能量,同時希望也吸取相關經驗。

張文村表示,他們是在2020年6月,得知這項國際級的工控評測活動將要舉辦。當時,他們新的工控資安計畫處於專案開始階段,正在思考如何延續過往技術基礎,結合業者需求,並透過實務場域來驗證,而在經濟部技術處的資源挹注下,除了以科技專案支持法人單位進行研發,在其他相關計畫中,也有啟動國際認證及協助業者進軍國際市場的規畫,加上當時ATT&CK Evaluations for Enterprise已舉辦兩輪,因此,他們認為,從國內外業者的參與情形來看,不管是在國際上的能見度,以及技術能量評量的公正性,都是可以借重的經驗與機會。

不過,他們也表示,以自身財團法人的身分而言,並不適合發展產品,主要還是聚焦在技術與工具的開發。此外,他們希望,將評測活動經驗提供為培訓與推廣教材,並與本土業者進行交流。言下之意,主要是希望能幫助降低國內業者投入OT資安的門檻,並輔導業者進軍國際。

甚至,他們也期望在臺灣建立類似的小型評測環境,幫助國內OT領域資安產品與技術的初步驗證,藉此促進本土產業的發展。

至於首屆針對ICS的ATT&CK評測,是如何進行?張文村表示,受到全球疫情影響,原定是參加團隊與防禦系統要一同到主辦單位現場評測,改為僅寄送設備與系統過去,再由主辦單位安裝至標準攻防驗測環境,以線上方式來評測與互動。

關於這次評測過程的經驗,若以偵測來源來看,主要有三個面向,包括:Windows log、網路流量與PLC log。張文村認為,他們的白名單偵測機制,在工控環境很有成效,並採用AI異常分析技術,特別的是,由於工控領域未知協定太多,今年他們也聚焦於逆向工程為基礎的協定關鍵特徵萃取。

而他們也從這樣的國際評測學到了不少。這是因為,他們的這套ICTD系統隸屬研發計畫,對於產品化的經驗較為不足,因此他們在這次參賽面臨到一些挑戰。例如,在遠距狀況下,首先要確保對方都能會安裝與使用,再者,對於檢測結果在操作介面上的具體呈現上,為了佐證,也令他們團隊花上不少力氣來與對方溝通,像是很多評分除了要跳出警告之外,還要有自動化關聯,以呈現所識別的何種惡意行為。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03