Coveware

過去在進行勒索攻擊的過程中,不同的駭客組織都以慣用的惡意軟體發動攻擊,但在2021年有一些駭客組織,他們運用了檔案共享系統的漏洞,不再需要特製的惡意軟體也能取得機密資料,並以此要脅企業支付贖金,而成為今年第一季拿到最多贖金的攻擊團體之一。

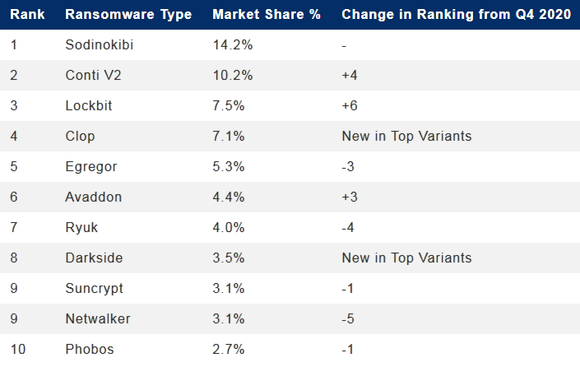

根據資安業者Coveware定期發布的勒索軟體研究報告指出,近期有個名為Clop的勒索軟體駭客組織,他們針對Accellion的檔案共享系統FTA(File Transfer Appliance)下手,濫用漏洞來竊密,並向受害單位勒索,過程中沒有發動勒索軟體攻擊加密檔案。但此舉使得該組織收到許多贖金,成為市占前5大的勒索軟體駭客組織。

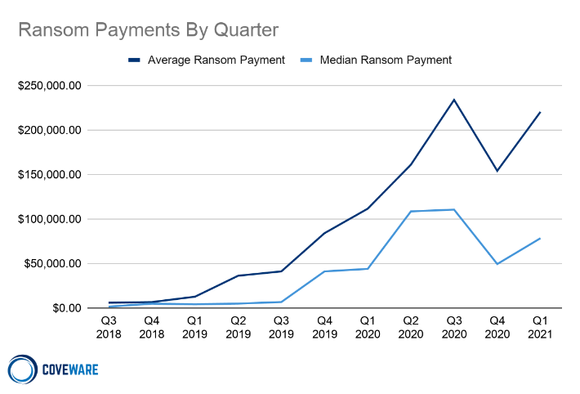

而在這份2021年第1季的勒索軟體攻擊調查報告,他們也提及受害者支付的贖金狀況。本季相較於2020年第4季明顯增加,平均付出約220,298美元,以及中位數是78,398美元,相較於2020年第4季的154,108美元與49,450美元,分別增加了43%與58%。

分析贖金增加的原因,Coveware認為最主要與勒索軟體組織Clop發動的Accellion事故有關。自2020年12月到2021年1月,Clop駭客鎖定Accellion的檔案共享系統FTA,濫用未知漏洞入侵並竊取資料,且索討高額贖金。這起事故的受害者,包含了殼牌石油公司、資安業者Qualys、加拿大噴射機製造商Bombardier、新加坡電信、美國華盛頓州審計官辦公室,以及紐西蘭儲備銀行等大型組織。然而,這個駭客組織入侵FTA之後並未散播勒索軟體。

事實上,具有漏洞的Accellion設備數量並不多,但為何受害者支付贖金總額能讓Clop直接進入全球前5大、僅次於更廣為人知的REvil(Sodinokibi)、Conti,以及Lockbit?Coveware指出,全球可利用RDP漏洞做為入侵管道的目標電腦多達數十萬臺,但存在相關漏洞的FTA實體可能不到100臺:數十個因FTA遭Clop入侵而受害的大型組織被勒索數千萬美元,多數受害者並未支付贖金。然而,可能是受害者的知名度很高、怕影響信譽,使得有些受害者最終為攔阻資料外洩付出了大筆金錢,導致Clop從勒索活動中獲得高額回報。

Clop究竟在Accellion事故收到多少贖金?Coveware沒有透露更多資訊。

另一方面,Coveware提及Clop已經在2021年4月,回歸利用勒索軟體加密檔案的攻擊模式,藉由外洩資料要脅的Accellion攻擊行動似乎也隨之結束。

無論如何,從上述的勒索方式和可觀的贖金占比來看,我們可以發現有駭客試圖藉由勒索軟體以外的方式,來向受害企業或組織勒索,並且得到大規模的贖金,日後會不會有類似的攻擊行動出現?相當值得後續觀察。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-09