Bank Security

隨著遠距辦公越來越普遍,VPN系統的安全性也變得更加受到關注。然而,對於已被揭露的重大VPN漏洞,仍然有不少企業尚未修補,而讓駭客有機可趁。根據資安新聞網站Bleeping Computer於11月22日的報導,威脅情報業者Bank Security於19日,在駭客論壇上看到有人分享了近5萬個Fortinet SSL VPN IP位址,並宣稱這些系統都存在CVE-2018-13379漏洞。

CVE-2018-13379是未經驗證的任意讀檔漏洞(Arbitrary File Reading),駭客可以藉此解讀系統檔案,進而發現儲存的明文密碼,就能登入系統且存取企業內部網路環境。這個漏洞存在於執行FortiOS 6.0.4、5.6.7、5.4.12等舊版作業系統的Fortinet設備,該公司於去年5月下旬首度修補。而相關的漏洞細節,臺灣戴夫寇爾(Devcore)研究員Orange Tsai與Meh Chang,於去年8月舉行的黑帽大會(Black Hat 2019)進行揭露。

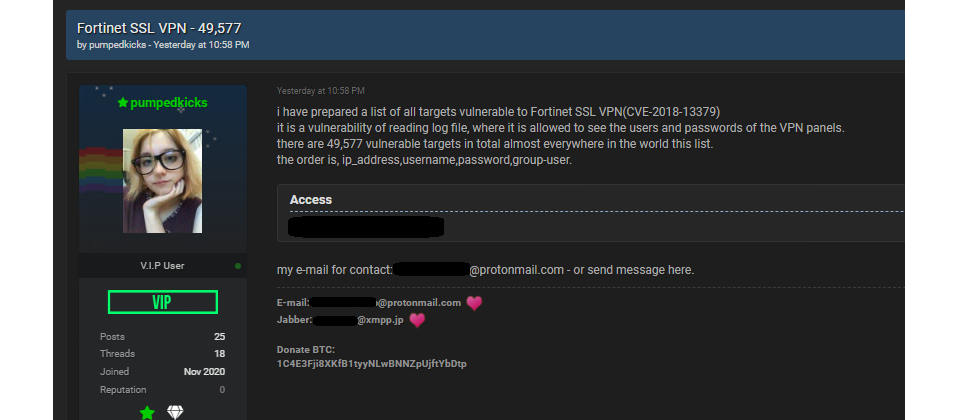

然而,就在CVE-2018-13379的細節被揭露超過1年後,今年的11月19日,威脅情報分析員Bank Security在推特上指出,有ID名為Pumpedkicks的駭客,整理出有49,577個未修補此漏洞的Fortinet SSL VPN系統名單,分享給其他駭客。Bank Security也張貼2張截圖,來顯示這份名單的部分內容。

The Threat Actor "pumpedkicks" shared a list of 49,577 IPs vulnerable to Fortinet SSL VPN CVE-2018-13379.

The Actor also claims to have the clear text credentials associated with these IPs. pic.twitter.com/usIyKi3Tl0

— Bank Security (@Bank_Security) November 19, 2020

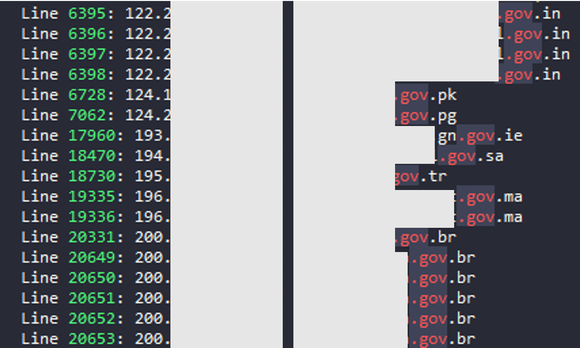

Bleeping Computer聯繫上了Bank Security,並取得這份IP位址名單進行分析,他們發現當中存在許多知名的銀行、金融機構,以及政府單位。

而這名分析員分析了這些IP位址後,他再度於21日在推特上轉推上述推文,內文指出這些IP位址的所有者,包含了一些銀行、許多政府單位的網域,以及全球數以千計的企業,這樣的說法與Bleeping Computer大致相符。

After a nslookup on all IPs, I found that among the victims there are some Banks, many .gov domains and thousands of companies around the world. https://t.co/F4o9xzjGJ4

— Bank Security (@Bank_Security) November 20, 2020

由於近期已有攻擊事件濫用這個漏洞,例如,上個月駭客攻擊美國政府的選務支援系統,CVE-2018-13379就是其中遭到濫用來進入公部門內部網路的漏洞之一。採用Fortinet SSL VPN的企業應儘速修補這項漏洞。至於是否有臺灣的政府機關或企業出現在這份名單中,仍有待進一步釐清。

針對這次駭客曝露尚未修補漏洞的Fortinet VPN SSL名單,我們也向臺灣Fortinet確認,該公司重申已經進行相關公告。但對於此事,他們並未透露更多消息。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-03