https://psirt.global.sonicwall.com/vuln-detail/SNWLID-2020-0010

安全廠商發現Sonicwall Network Security Appliance (NSA)防火牆產品,含有可造成阻斷服務(DoS)及遠端程式碼執行(remote code execution,RCE)的重大漏洞,現有超過80萬台設備曝險。

編號CVE-2020-5135的漏洞是由安全廠商Tripwire的VERT研究小組發現。這項漏洞位於Sonicwall NSA產品SonicOS用於產品管理及SSL VPN遠端存取的HTTP/HTTPS服務中。攻擊者可以透過對Sonicwall NSA發送包含客製化協定的HTTPS呼叫予以觸發,而引起記憶體毁損、造成阻斷服務(DoS)攻擊。利用這項漏洞,即使一個功力不高的駭客也能引發系統長時間停機。

Tripwire研究人員Craig Young指出,這項位於對網際網路開放的服務漏洞危險不容小覷,一來是攻擊者不需要知道用戶名稱和密碼,只要知道裝置的IP位置,傳送惡意HTTPS呼叫造成系統停機。此外,作為一個VPN漏洞,CVE-2020-5135可掩護攻擊行動不被企業安全裝置偵測到,而且攻擊者直接進入企業網路後可以花數個月進行偵查、摸清網路架構後,日後再進行攻擊。

研究人員還發現攻擊者可能趁著記憶體堆疊毁損時,引導程式執行流轉向,藉此執行程式碼,甚至可以蠕蟲攻擊建立起殭屍網路。本漏洞CVSS v3風險評分達9.4,屬於重大風險。

根據Shodan搜尋,Tripwire公司判斷網路上曝險的主機達到79.5萬臺,所幸目前尚未發現有攻擊跡象。

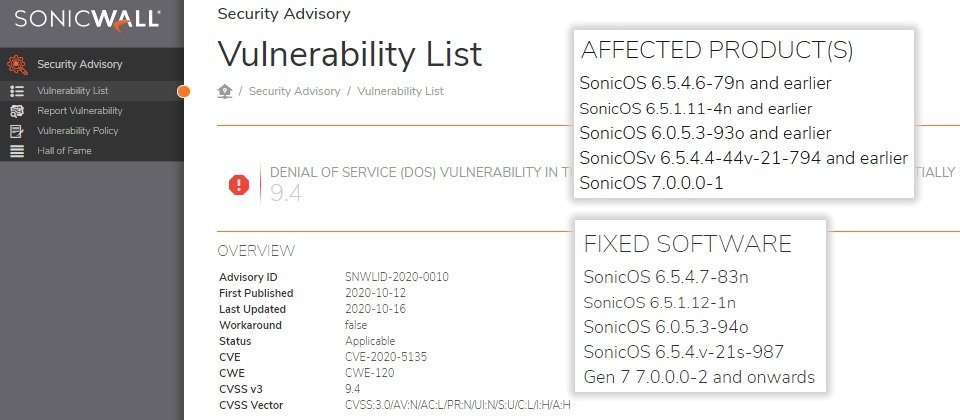

Sonicwall指出,受到本漏洞影響Sonicwall軟體包括SonicOS 6.5.4.6-79n及以前版本、SonicOS 6.5.1.11-4n及之前版本、SonicOS 6.0.5.3-93o 及之前版本、SonicOSv 6.5.4.4-44v-21-794及之前版本,以及SonicOS 7.0.0.0-1。

Sonicwall也在上周釋出包含修補程式的OS版本(包括SonicOS 6.5.4.7-83n、SonicOS 6.5.1.12-1n、SonicOS 6.0.5.3-94o、SonicOS 6.5.4.v-21s-987及Gen 7 7.0.0.0-2)解決問題,呼籲企業用戶應儘速更新。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02