刑事警察局

隨著全球疫情持續,國際間早已傳出許多假借防疫名義的網路釣魚詐騙事件,近期臺灣也有相關案例,警政署刑事警察局在5月29日發布公告,指出這些網路釣魚行動的目的,是要竊取個資與電子郵件帳號密碼,且國內已有企業員工受害。

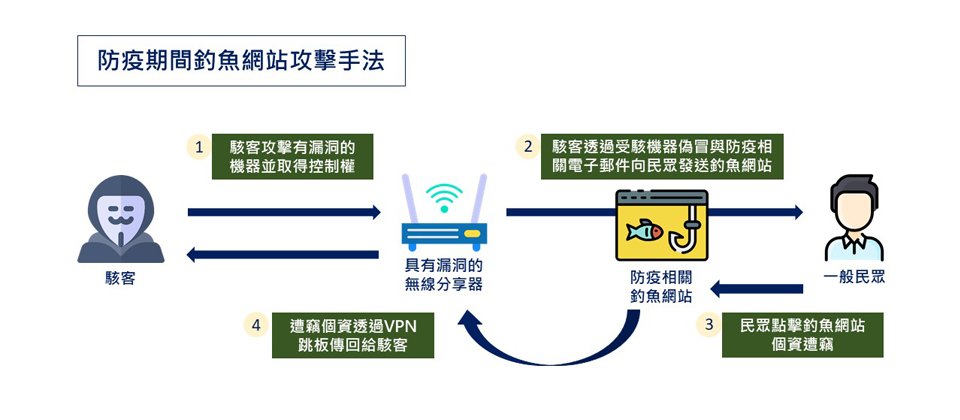

特別的是,這些釣魚網站都使用了國內的IP位址,經刑事局調查,結果他們發現,它們其實是國內企業與民眾所部署的無線路由器,並說明是設備存在漏洞被駭客控制,遭設定VPN作為跳板所導致,可能釣魚網站本身並不在臺灣。由於警方揭露的資訊有限,因此我們進一步詢問這次事件下,有關釣魚網站與網通設備漏洞的細節。

關於國內無線分享器被當成跳板一事,刑事局科技犯罪防制中心科技研發科股長黃翰文表示,他們最初是追查釣魚郵件的相關網址連結,以及郵件標頭,並分析其網釣行為模式,進而追查到被利用的跳板。

根據調查,駭客利用這些跳板轉發偽冒防疫的釣魚郵件,吸引使用者開啟電子郵件,並前往信中的釣魚網站。從調查局公布的資訊來看,這樣的網路釣魚攻擊方式,有可能是駭客要利用VPN來規避一些安全防護機制。

對於釣魚詐騙信的內容,黃翰文指出,駭客會針對入侵的對象來設計與偽造,目前發現中文、英文版本都有。在手法方面,這批釣魚詐騙信會假冒某些公司的人事部門,由於一般的疫調會詢問員工的健康狀況,確認是否有發燒、咳嗽症狀,但詭異的是,信件進行調查之前,會要求員工前往信中連結,而這些偽冒網站會需要登入自己公司的帳號密碼,其實就是藉此騙取身分機密。

這起事件的另一焦點,是用戶的無線分享器被當成跳板,國內這樣的情況多嗎?黃翰文表示,刑事局近期發現5到6起事件,都是網通設備存在漏洞,遭駭客利用進行犯罪,而且這些無線分享器,有的屬於個人,有的則是由企業管理,使用者並不知道自己的設備遭駭,直到接獲通知才知曉。

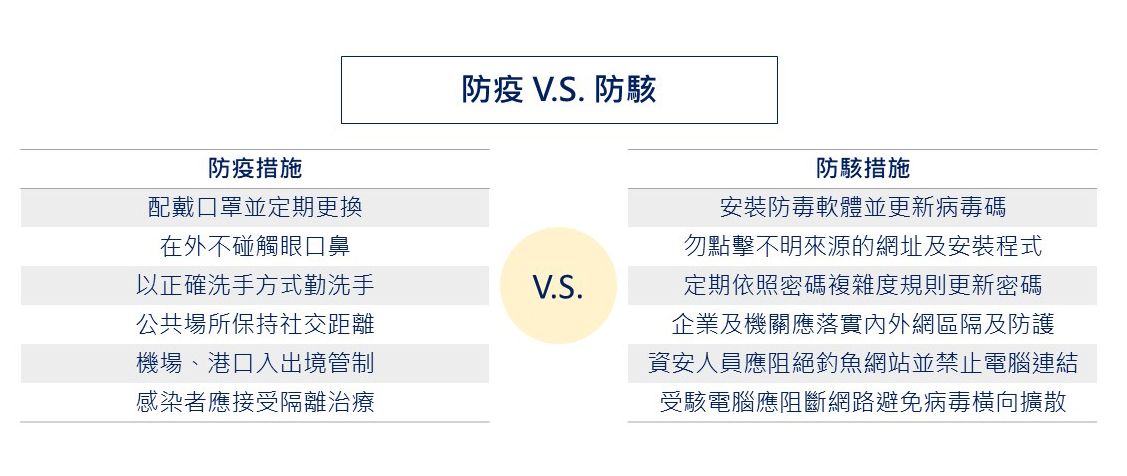

因此,刑事局科技犯罪防制中心科技研發科呼籲,面對網路威脅,應如同民眾主動配合防疫一樣,企業與民眾都應重視網通設備的安全管理,具備資安風險意識,以及做好基本的資安防護措施。

畢竟,民眾都能保持警覺配合政府防疫措施,面對同樣是肉眼看不見的電腦病毒,警方認為,在觀念上,民眾也應該要能配合,要有警覺性,以及具有防駭的意識與採取措施。

網通設備漏洞影響多家產品,Totolink產品用戶最要當心

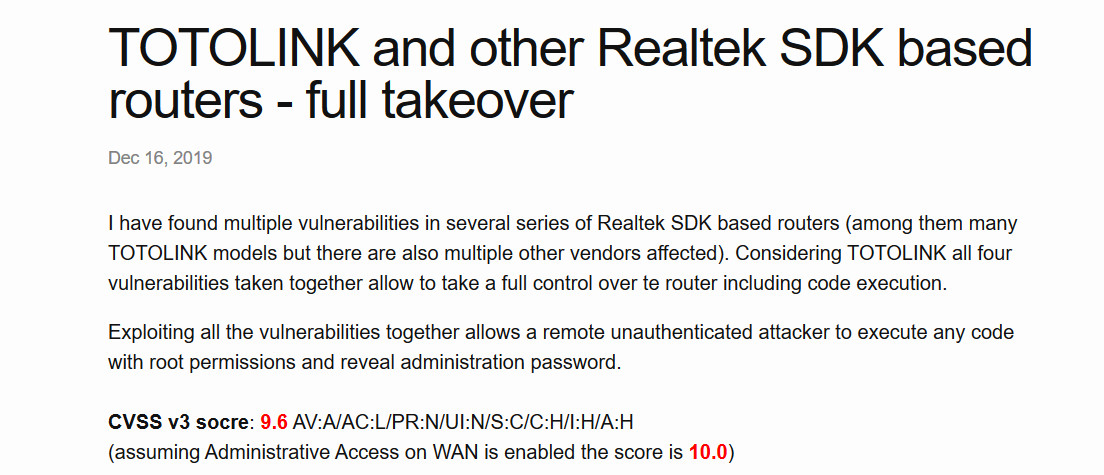

特別的是,犯罪防制中心提到這些無線分享器的漏洞資訊,分別是CVE-2019-19822,以及CVE-2019-19823漏洞,同時他們也已通知廠商修補,但並未具體說明是哪家業者,僅表示對方已在今年4月發布更新修補程式,並關閉遠端管理漏洞。

在這次事件下,為了幫助用戶瞭解那些網通產品可能受影響,成為潛在的駭客攻擊對象,因此,對於上述兩個漏洞,我們也進一步找到相關資訊,這是研究人員Błażej Adamczyk在去年12月所揭露的漏洞。

簡單來說,上述兩個漏洞主要存在基於Realtek SDK的路由器系列,影響多個廠牌的產品,其中Totolink產品數量最多,共有8款產品受影響,包括A3002RU、A702R、N301RT、N302R、N300RT、N200RE、N150RT與N100RE。

其他受影響的廠商,還包括CIK Telecom、Coship、Fibergate、IO-Data、KCTVJEJU、t-broad與Sapido等,已知各有一款產品受影響。

除了假防疫真網釣的威脅,在這次事件下,關於刑事局所指出連網設備存在的CVE-2019-19822,以及CVE-2019-19823漏洞,我們進一步搜尋相關資訊,這兩個漏洞是由來自波蘭西里西亞技術大學的研究人員Błażej Adamczyk,在去年12月16日所發現,影響Totolink與其他Realtek SDK的路由器產品。用戶要注意的重點在於,如何避免成為下一個受害者,因為從刑事局的案例得知,這項漏洞已被駭客利用。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-09

2026-03-06