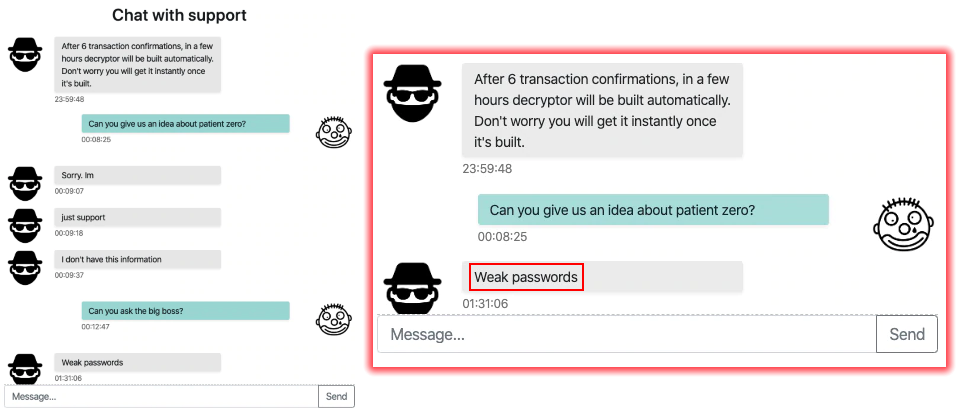

當受害組織與駭客聯繫時,駭客透露了受害組織被入侵的缺口,是因為密碼太脆弱。(圖片來源/McAfee)

資安業者McAfee與Northwave在本周公布勒索軟體LockBit的攻擊軌跡,根據Bleeping Computer的報導,在駭客成功入侵企業之後,於短短的3個小時之內就加密了25臺伺服器與225個工作站。

研究人員指出,LockBit的攻擊足跡與樣本數並不多,主要是因為它是個非常目標導向的勒索軟體,駭客花了好幾天的時間,暴力破解一個採用過時VPN服務的網頁伺服器,以取得管理員的憑證,接著就在組織內的網路橫行無阻。

有了管理員的權限之後,駭客即透過SMB來偵測內部網路,列出所有可存取的主機,再藉由微軟的遠端存取伺服器(RAS)來存取這些主機,而且不管是在組織內橫向移動,或是部署LockBit都採用了自動化技術。

不管是McAfee或Northwave都不贊成支付贖金予駭客,認為此舉除了會助長駭客的勒索行為之外,也可能用來金援其它形式的犯罪活動。然而,受害的組織最終選擇了支付贖金。

總之,當受害組織與駭客聯繫時,駭客開宗明義地要求對方不要殺價,因為他們很了解受害組織的經濟實力,但透露了受害組織被入侵的缺口,是因為密碼太脆弱。

研究人員建議,面對外部的系統應該儘可能地永遠採用雙因素認證,同時設定存取系統的最低權限策略,以避免駭客找到組織在安全政策與配置上的任何缺失。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-06

2026-03-05

2026-03-06

Advertisement