先前Tomcat Server被揭露一個名為Ghostcat的漏洞,Apache Tomcat已在2月中旬於官方網站上,針對現行不同版本發布更新修補,近期,則有臺灣資安業者TeamT5杜浦數位安全發現,有中國駭客組織疑似利用該漏洞,在臺灣校園網站上傳BiFrost後門程式,因此呼籲企業與組織要注意此GhostCat漏洞的嚴重性。值得關注的是,該漏洞也波及多個Linux平臺,因而在最近一個多月的時間陸續修補,就連商用軟體也受影響。

關於這個Ghostcat漏洞(CVE-2020-1938),它在CVSS v3.1的分數是9.8,屬於重大風險漏洞,由資安業者長亭科技在2月20日揭露其風險,指出該漏洞存在於Apache JServ Protocol(AJP)中,而若是網站應用提供了文件上傳的功能,將導致遠端指令執行(RCE)漏洞。

值得注意的是,在Ghostcat漏洞被揭露後,隔沒幾日,開放原始碼資安公司Snyk研究員Brian Vermeer,在2月25日針對Spring Boot伺服器端框架提出警示。這是因為,Spring Boot是廣泛使用的伺服器端框架,而它使用了嵌入式Web服務器,當中安裝的就是Tomcat,這將導致SpringBoot Web Starter存在風險。

漏洞波及多個Linux平臺、雲端服務與商用軟體

目前Ghostcat漏洞的影響有多大呢?根據W3techs在4月20日的統計調查中,在主流網頁伺服器方面,以使用的網站數量而言,Tomcat雖然落後於Apache、Nginx、Cloudflare Server、MicrosoftIIS與Litespeed,不過,以用於高流量網站的角度來看,Tomcat則是上述6者之中最普遍使用的平臺。而根據資安公司BinaryEdge在2月底的偵測,在目前的網路上,至少有超過100萬個Tomcat Server。

在臺灣,這樣的情形也要特別注意,之前TeamT5揭露中國駭客疑似利用這個漏洞的攻擊事件時,該公司資深經理侯翔齡就曾表示,在他們近期的客戶案例中,就在國內多個企業與機關內,發現有數十臺TomcatServer,其實都存在Ghostcat漏洞未修補的狀況。

更讓人關切的是,Tomcat的這個漏洞,其實還會影響到其他產品,而這些產品的修補速度,也引起我們的關注。

首當其衝的,就是多款Linux平臺的作業系統,近期有一系列的對應處置。以openSUSE而言,在3月5日到3月27日期間,該平臺也陸續針對旗下產品,

發布CVE-2020-1938等漏洞修補的安全公告,多款產品受影響,包括SUSE Linux Enterprise Server、SUSE OpenStack Cloud等眾多產品與版本。

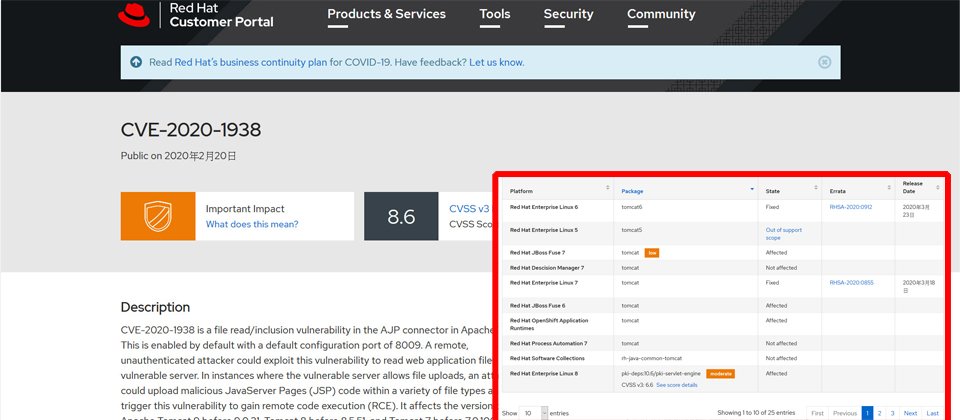

Red Hat也有多款產品受影響,他們在3月中旬已經先修補的包括Red Hat Enterprise Linux7/6,與Red Hat JBoss WebServer 3.1等,於4月15日再度修補其他多款產品,但至今還有一些產品尚未完成修補。

還有許多Linux發行版本也受波及,包括Debian Linux、Gentoo Linux,以及Fedora專案,他們陸續在3到4月間,發布相關修補的更新通知。

除了上述作業系統平臺用戶要注意更新,雲端服務的用戶也要留意。例如,在微軟開發者部落格上,Azure App Service產品經理Jason Freeberg也在3月10日撰文指出,由於在Azure Kubernetes服務、Azure Container Instances(ACI),以及Azure WebApps for containers之中,系統預設都是開啟AJP connector,因此他們也提醒用戶,需要注意修補及關閉AJP connector。

最近,更有商用軟體平臺受Ghostcat漏洞影響。例如,在4月15日,行動裝置管理平臺廠商Blackberry表示,已確認自家產品受此漏洞影響,包括旗下的企業檔案安全同步和分享產品BlackBerry Workspaces Server(Appliance-X、vApp)、以及企業行動管理Good Control,他們並已釋出軟體更新,呼籲用戶儘速修補。

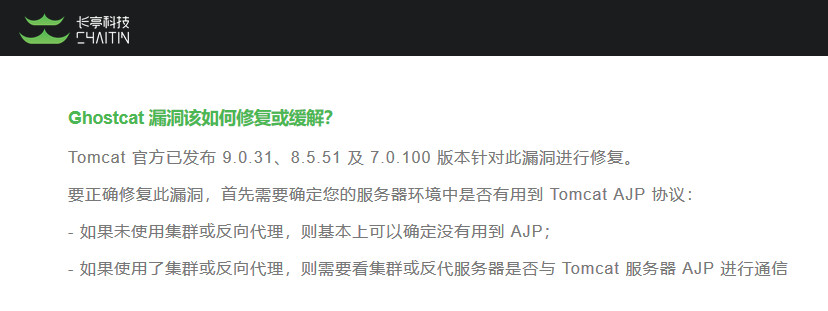

對於使用Tomcat AJP的用戶,他們建議,在升級到新版的同時,也要將AJP connector設定secret參數,並設定高強度的密碼;如果用戶本身未使用Tomcat AJP,且又無法更新或是版本老舊,長亭科技也提供了解決辦法,那就是關閉AJP connector,或是以防火牆的管控辦法,阻擋不信任來源IP位置對於AJP connector的存取。

因此,即使用戶沒有使用AJP協議,仍有修補工作要進行,而從其他業者對此漏洞的處置建議來看,例如趨勢科技與微軟,他們也都是建議用戶,依長亭科技的修補方式來進行。

對於Ghostcat漏洞的影響,SUSE在最近一個多月期間,陸續針對多款產品發布安全更新。

雲端服務的用戶也要留意,微軟也提醒Ghostcat漏洞在Azure上的影響,並指出由於系統預設都是開啟AJP connector,因此提醒用戶需要注意修補及關閉AJP connector。

行動裝置管理平臺業者BlackBerry在4月15日也對旗下產品發出安全公告,針對Ghostcat漏洞提供更新修補。

已知具有Ghostcat漏洞的IT產品

| Liunx作業系統 | ●SUSE Linux Enterprise Server ●Red Hat Enterprise Linux ●Debian ●Gentoo ●Fedora |

| 雲端服務 | ●Azure Kubernetes服務 ●Azure Container Instances(ACI) ●Azure WebApps for containers |

| 商用軟體 | ●BlackBerry Workspaces Server(Appliance-X、vApp) ●BlackBerry Good Control |

資料來源:各廠商,iThome整理,2020年4月

熱門新聞

2026-02-03

2026-02-26

2025-05-28

2025-03-03

2026-02-27

2025-03-03