TeamT5杜浦數位安全執行長蔡松廷參加「大話資安」直播節目,分享各國網軍如何利用武漢肺炎的關鍵字,發動相關的網路攻擊。

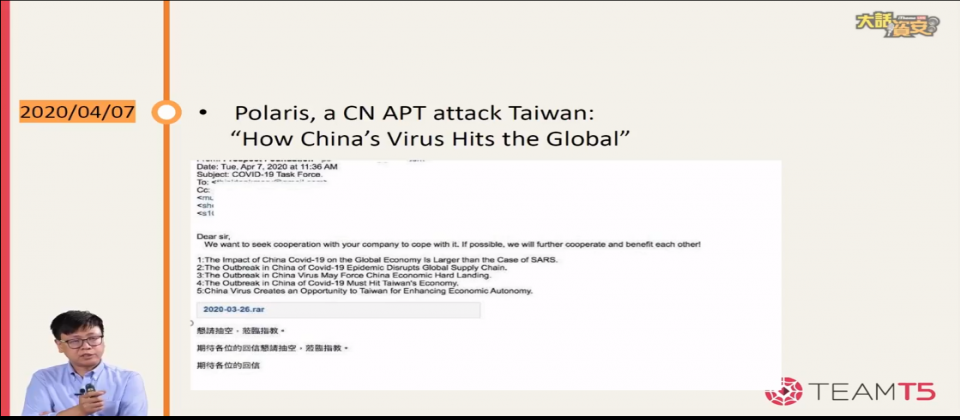

即使世界因為武漢肺炎擴散,導致許多國家或城市被封鎖而暫停,但網路世界確依然熱鬧,TeamT5杜浦數位安全執行長蔡松廷(網路暱稱TT)於4月23日中午12點播出的「大話資安」節目中表示,從二月開始,中國傳統APT攻擊的網軍開始攻擊臺灣政府部門,但4月7日則以武漢肺炎籌組相關任務編組的郵件,寄送到特定的智庫和學者私人信箱。蔡松廷表示,從這陣子的網軍行為來看,可以證明,中國網軍復工後,對臺灣帶來的的威脅仍不可輕忽。

武漢肺炎疫情蔓延,各種連網風險大增

蔡松廷表示,武漢肺炎全球大爆發以來,許多民眾都開始改用在家工作(Work From Home)的遠距上班模式,但也同時帶來相對應的風險,例如平常只有少數人透過VPN連到公司內網,當大家都必須透過VPN連線時,有時候也很難判斷哪一些是攻擊的連線,甚至連VPN設備本身也有漏洞,必須即時修補。因為在家工作而使用防護能力較差的家用電腦,風險較高外,一旦家中電腦爆發資安事件時,企業往往很難做到即時的資安事件調查(Instant Response,IR)。

他指出,武漢肺炎也對許多產業帶來很大的衝擊,許多企業的IT預算甚至資安預算是否會在這一波經濟衝擊中被削減,值得關注。

在疫情期間,各行各業連個人對於網路依賴越來越深,蔡松廷認為,這雖然帶來很大的風險,也同時帶來機會;不過,他也坦言,因為大家都持續關注武漢肺炎的發展,這也使得武漢肺炎相關的資訊,成為網軍攻擊利用最有效的社交工程手法之一。

中國網軍鎖定臺灣政府和民間智庫發動攻擊

以前的網軍攻擊看得出來一些規律,像是,蔡松廷說,在農曆年間,網軍也都會過年放假,減少網路攻擊,但農曆年後,當大家都回到工作崗位繼續上班後,網軍們就會開始新一波的攻擊。」他進一步指出,這次中國在1月23日武漢封城後,從收集到的網軍樣本來看,網軍也整整休假四周之久,而網軍開始復工之後的攻擊數量,也比過往農曆年後的攻擊數量大幅減少。

他舉例指出,1月29日,第一波的網軍攻擊則是印度網軍攻擊中國,便利用中國衛生健康委員會發出的「武漢旅行信息收集申請表」作為誘餌文件,「當時武漢封城,進出受到管制,這就是百分之百針對中國的網路攻擊。」蔡松廷說道。

之後二月也開始巴基斯坦網軍攻打死對頭印度,俄羅斯網軍攻擊烏克蘭,中國網軍攻擊蒙古等網路攻擊事件。

但要怎麼確定中國網軍對臺灣攻擊已經恢復了呢?蔡松廷表示,在2月27日有一個網軍集團Polaris,便以「社區傳播風險」的文件攻擊臺灣政府部門,「這也意味著中國網軍正式復工,」他說。

三月,包括菲律賓、南韓等國都有遭到網軍攻擊,不過,4月7日中國網軍Polaris則針對臺灣智庫和生技醫療專家學者的私人信箱寄誘餌文件,內容寫明希望可以針對武漢肺炎帶來的影響以及後續的合作,相關收件者很容易就因為關注這個議題,而解壓縮郵件的附件文件。

蔡松廷也說,目前利用Office漏洞去產生惡意文件的比例便利,更多是利用人性的漏洞,像是利用武漢肺炎的標題,就很容易吸引人點擊相關文件。假新聞利用人性漏洞去提供點閱率,但就像資安意識就是對抗這類網軍攻擊、社交工程郵件最有效的利器,如同要能夠辨別假新聞,最好的方式就是要培養思考辯證能力一樣,都是最難但卻有效的解決之道。

鎖定醫療生技產業發動攻擊

當網軍恢復攻擊態勢後,國際疫情仍然持續爆發,蔡松廷也觀察到,武漢肺炎不僅成為各種社交工程郵件最有利的關鍵字外,也發現,已經有網軍開始針對醫療相關發動產業攻擊,包括忙著治療防疫的醫院、疫苗和快篩研究單位以及各種相關的生技公司等,都是接下來網軍鎖定攻擊的對象。

此外,在家上班(WFH)會成為企業安全的挑戰,像是VPN設備和連線的安全性都必須考量外,也必須關注提供遠端工作的各種平臺,是否成為網軍攻擊的目標,其他包括各種資安漏洞的掌握、家中電腦安全防護等,對於企業和使用者而言,都是大挑戰。

他也說,很多國家在經歷這一波武漢肺炎的疫情後,開始思考要求各國重要產業,必須把相關的供應鏈工廠的風險做分散,撤離中國或者是分散到其他國家,而這樣的作為則會引發各種網路間諜事件。

畢竟,為了了解各國政府或重要企業「撤離中國」、「分散供應鏈」等動態與策略發展,必須要即時掌握相關情資。他預測,接下來很多國際事件,例如:美國總統大選、各方國際角力、美中貿易大戰、香港反送中事件等,都會引發各種網路間諜事件,從國家、企業到個人面對的資安風險和挑戰也會越來越大。

網路間諜除了偷資料,也有利於各種社群操弄(InfoOps)假新聞、假資訊的散布,蔡松廷說,尤其未來偷取真實資料但在網路公開時,各種真實文件夾雜假訊息的時候,大家不僅更容易相信也更難判斷真假。因此,他也說,未來避免雞蛋不要放在同一個籃子中的分散風險,加上掌握重要情資,都有助於做對決策。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02