Foxit

論及要檢視PDF文件,免費的閱讀器Foxit Reader可是相當受到歡迎,全球就有超過5億用戶,也曾被列為10大好用的PDF閱讀器之一,更有不少人拿來取代Acrobat Reader。因為使用的用戶數量相當多,近年來駭客也試圖發掘其中的漏洞加以濫用。最近Zero Day Initiative(ZDI)揭露了20個Foxit軟體的漏洞,其中部分的漏洞,可讓駭客遠端執行任意程式碼(Remote Code Execution,RCE)攻擊,無論是免費的Foxit Reader,還是具備編輯PDF功能的PhantomPDF,都在漏洞的影響範圍。Foxit也推出新的9.7.2版來修補這些漏洞。

雖然Foxit Reader是許多人拿來取代Acrobat Reader的首選,但是也因為樹大招風,近期出現漏洞或是攻擊事件也時有所聞,例如,去年下旬便傳出該公司提供Foxit軟體用戶的My Account遭駭,而引發關注。

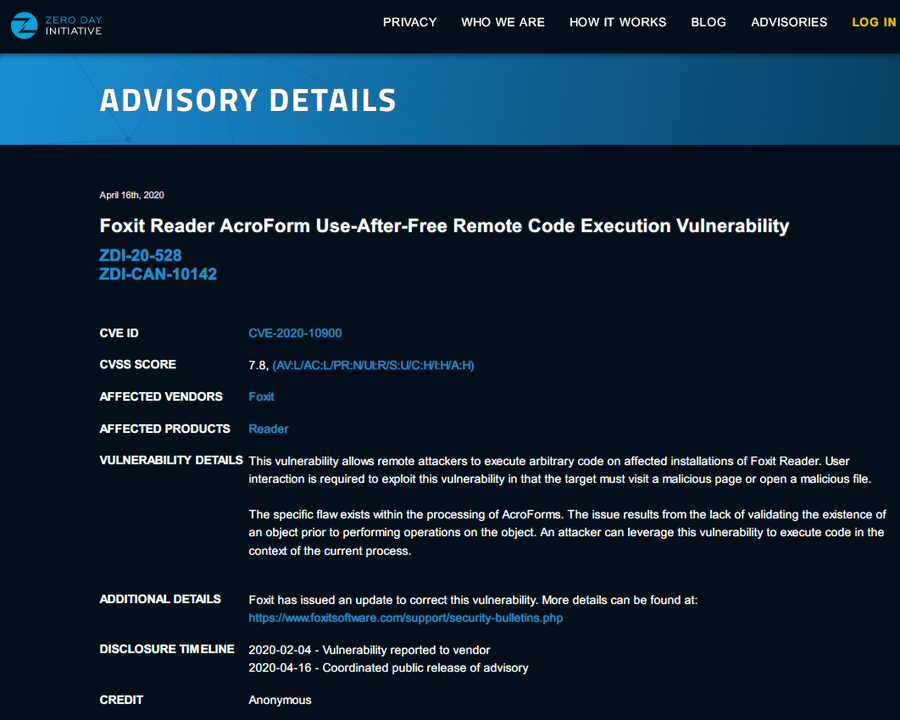

這些漏洞影響了Foxit Reader和PhantomPDF的9.7.1.29511及之前的版本,其中有4個是影響Foxit Reader的高風險漏洞,駭客能藉此發動遠端執行任意程式碼的攻擊,CVSS風險指標都是7.8分。編號為CVE-2020-10899與CVE-2020-10907的2個漏洞,存在於XFA範本,另外2個漏洞則分別出現於AcroForms及resetForm方法之中。

這次揭露的Foxit軟體的漏洞,不少可讓駭客發動遠端執行任意程式碼的攻擊,CVSS的風險指標也達到7.8分的重大等級。(圖片來源:Zero Day Initiative)

對於編輯PDF的PhantomPDF軟體而言,最嚴重的是API通訊的兩個漏洞,它們是CVE-2020-10890和CVE-2020-10892。這兩個漏洞存在於從其他類型文件建立新的PDF檔案時,PhantomPDF必須存取API,來執行轉檔和組合檔案的命令,而導致攻擊者能夠將任意的資料寫入PDF檔案。

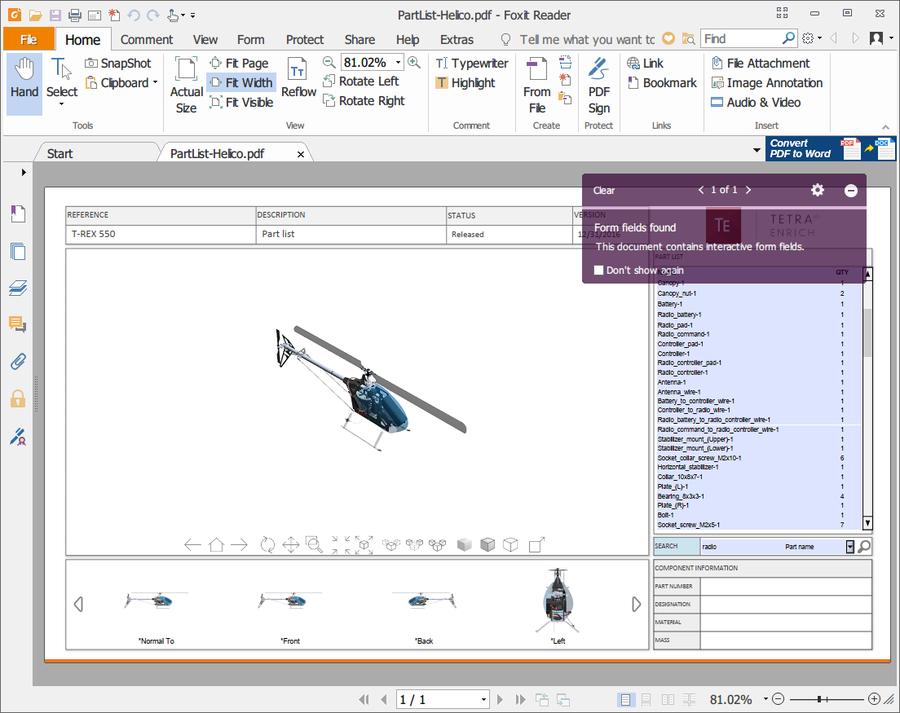

這20個受到修補的漏洞中,有一些是與前述Foxit兩款軟體的3D外掛模組有關,該公司也對於這個模組,推出新的9.7.2.29539版。

3D外掛模組的功能,就是讓Foxit Reader與Phantom能夠支援如圖中含有3D物件的PDF檔案,使用者能操作檔案中的物件,或是切換視角進行檢視等工作。而目前這項Foxit外掛模組仍為測試版本,需要搭配9.1以上版本的Foxit軟體才能運作。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-04

2026-03-03

2026-03-02