微軟在今年3月的Patch Tuesday例行性修補日,修補了115個安全漏洞,當中有26個被列為重大(Critical)風險,但此次並未出現零時差攻擊漏洞。

趨勢科技旗下的Zero Day Initiative(ZDI),列出了其中4個容易被惡意程式作者利用的遠端程式攻擊漏洞,它們分別是存在於Word的CVE-2020-0852、出現在Dynamics Business Central的CVE-2020-0905、藏身於LNK中的CVE-2020-0684,以及Application Inspector中的CVE-2020-0872。

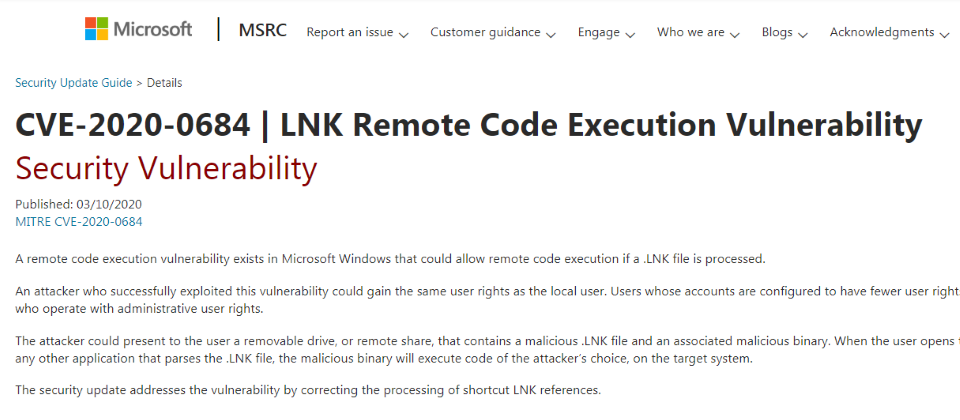

當中的CVE-2020-0684,同樣也被思科(Cisco)旗下的威脅情報組織Talos點名。

根據微軟的說明,CVE-2020-0684漏洞位於Windows中,駭客只要透過一個伴隨著惡意執行程式的惡意.LNK檔案,就能觸發該漏洞,駭客的手法可能是透過遠端分享或是隨身碟,來誘導使用者執行惡意.LNK檔案,成功開採的駭客,將可取得本地端用戶的同樣權限。

Talos也特別提出了出現在Microsoft Media Foundation中的4個安全漏洞,包括CVE-2020-0801、CVE-2020-0807、CVE-2020-0809及CVE-2020-0869,它們屬於記憶體損毀漏洞,駭客只要誘導使用者開啟一個惡意檔案或網頁,就能觸發相關漏洞,成功開採將允許駭客在受害裝置上安裝程式、變更或刪除檔案,以及建立新的使用者帳號。

還有另外兩個重大漏洞位於GDI+,這是C語言與C++語言的API,相關漏洞為CVE-2020-0881與CVE-2020-0883,駭客只要設置一個惡意網站並吸引使用者開啟就能開採,屬於遠端程式攻擊漏洞。

在此次微軟修補的91個重要(Important)漏洞中,Talos特別強調了CVE-2020-0850、CVE-2020-0851、CVE-2020-0852與CVE-2020-0855,它們都是出現在Word處理記憶體中物件的時候,駭客可利用一個特製的檔案,來代替使用者採取行動。

熱門新聞

2026-02-20

2026-02-20

2026-02-20

2026-02-18

2026-02-18

2026-02-18