0109-0115 一定要看的資安新聞

#勒索軟體攻擊 #特定目標攻擊 #Sodinokibi

Travelex遭駭客勒索300萬美元

在2019年12月31日遭到惡意程式入侵的倫敦外匯交易公司Travelex,將所有系統下線至今仍未恢復,多家媒體針對事件發生的原因進一步報導,指出是受到勒索軟體Sodinokibi的攻擊,而且駭客要求高達300萬美元的贖金。

BleepingComputer取得駭客的說法,表示他們以Sodinokibi發動攻擊,並在加密前備份5GB的個資,再向Travelex勒索,要脅不付款就要對外公布這些資料。

英國媒體Computing則報導,資安業者Bad Packets於2019年9月就曾提出警告,Travelex所使用的Pulse Secure VPN含有安全漏洞,將允許駭客滲透至企業網路,也許就是此次事件入侵該公司的管道。詳全文

圖片來源:Travelex

#特定目標攻擊 #資料外洩

美國社區醫院郵件帳號外洩波及近5萬名病患個資

美國明尼蘇達州的非營利社區醫院Alomere Health,驚傳2名員工的電子郵件帳號,先後於2019年10月底與11月初,遭到未經授權存取。由於他們的電子郵件含有病患個資,該院已經逐一通知可能受到影響的病患,並對於個資裡含有社會安全碼與駕照號碼的人,免費提供信用監控與身分保護服務。

Alomere Health指出,根據檢查帳號郵件內容與附加檔案,可能有49,351名病患的資料已經外洩,不過,院方並不確定駭客存取那些內容。詳全文

#漏洞攻擊 #網站漏洞

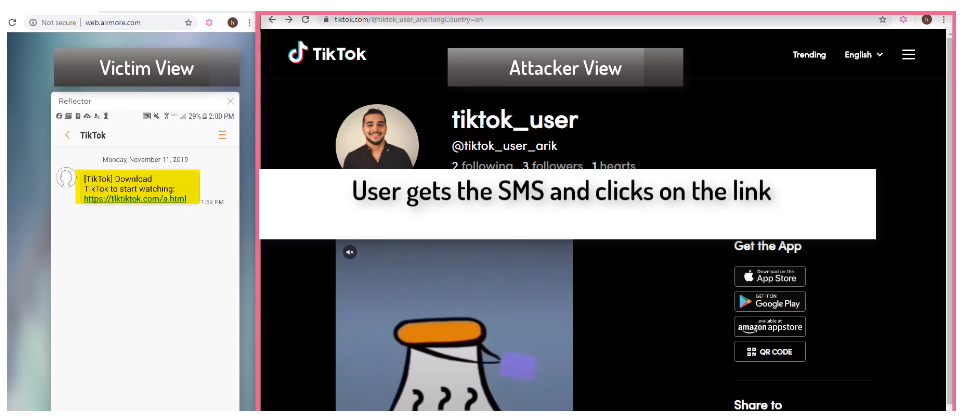

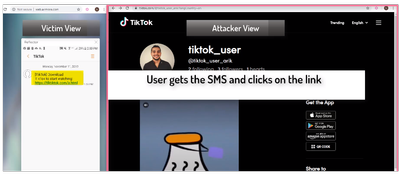

TikTok允許駭客操縱用戶內容的安全漏洞已被修補

資安業者Check Point公布短影片程式TikTok的眾多安全漏洞,這些漏洞允許駭客操縱受害者帳號,並且能刪除影片、上傳影片,還能讓私有影片公開,或者是取得用戶個資。字節跳動在2019年11月接獲通報,近期修補相關漏洞。

Check Point指出,這個漏洞出現在TikTok網站中,讓使用者傳送下載應用程式的簡訊功能,該漏洞讓讓任何人代替TikTok傳送簡訊至任意電話號碼,並在簡訊中置入駭客指定的網址,進而執行跨站指令碼(XSS)或是跨站請求偽造(CSRF)等攻擊行動。詳全文

圖片來源:Check Point

#漏洞揭露政策

為增進修補品質,Project Zero調整漏洞揭露政策

Google安全研究團隊Project Zero公布,從2020年1月1日開始調整漏洞揭露政策,只要在90天的修補期限內完成,都會在第90天才公開相關細節,希望軟體廠商能夠擁有較為充足的時間,提供更為完善的修補程式,而非只是將漏洞隱藏起來。

會出現這樣的重大調整,源自於該團隊發現,許多軟體開發者並非從根源處理漏洞問題,駭客只要稍微改變手法,同樣能濫用該漏洞進行攻擊,若是一味追求修補速度,將會使得這種情況更為嚴重。另一個原因,則是因應許多軟體廠商認為,修補軟體尚未普遍部署就揭露漏洞細節,有可能影響用戶安全。詳全文

#行動裝置安全

新Android木馬關閉應用程式檢測機制,並在Google Play捏造假評論

卡巴斯基實驗室揭露Android木馬Trojan-Dropper.AndroidOS.Shopper.a,這個木馬會假冒為系統應用程式,濫用Google專為殘障人士設計的AccessibilityService功能,以在受害者不知不覺的情況下進行各種惡意活動,並關閉Google Play Protect應用程式檢測機制,擅自安裝應用程式,甚至能編造應用程式於Google Play市集的假評論,使得資安研究人員再度呼籲,使用者不要安裝來路不明的Android應用程式。

在所有感染Trojan-Dropper.AndroidOS.Shopper.a的Android裝置中,有高達28.46%位於俄羅斯,居次的是巴西的18.7%,印度以14.23%排名第三。詳全文

#行動裝置安全

Google移除近2千個含Joker惡意軟體的Android應用程式,但仍有漏網之魚

Google公布他們從2017年初開始,透過Google Play Protect檢測機制,總計偵測並移除1千7百個感染Joker惡意軟體的Android程式,而這個惡意軟體也從最初執行簡訊詐騙(SMS Fraud),如今演變成收費詐騙(Toll Fraud),來擅自暗中訂閱付費服務。

事實上,還是有部分Joker程式曾經穿越Google的封鎖線,資安業者CSIS Security Group在2019年9月指出,他們在Google Play上偵測到24款內含Joker的行動程式,總下載量超過47.2萬。詳全文

#網路釣魚 #附加功能濫用

首見駭客以惡意Office 365外掛騙取用戶帳號

安全公司PhishLabs發現,有攻擊者傳送包含假冒公司內部SharePoint和OneDrive檔案分享連結的網釣信件,企圖利用社交工程騙取用戶點入。這波攻擊行動中,駭客利用惡意的Office 365外掛程式,在不需取得帳密的情況下,就可登入,即便使用者變更密碼及採用雙因素驗證,皆無法防堵此類攻擊。

研究人員指出,駭客是利用Office 365可使用外掛的功能,再加上微軟允許相關外掛透過側載的方式部署得逞。因此,他們建議管理者,要管制用戶能夠安裝Office 365外掛程式的範圍。詳全文

圖片來源:PhishLabs

#漏洞攻擊

數據機漏洞Cable Haunt在歐洲波及2億臺數據機

來自丹麥資安顧問公司Lyrebirds的3名研究人員,與獨立資安研究人員Simon Vandel Sillesen合作,揭露於同軸電纜數據機的安全漏洞,並命名為Cable Haunt,這些研究人員表示,此漏洞至少已波及4個品牌的纜線數據機(Cable Modem),在歐洲就可能有2億臺設備受到影響。

Cable Haunt的漏洞編號為CVE-2019-19494,藏身在博通(Broadcom)數據機晶片的頻譜分析儀元件,而該元件可在纜線訊號暴衝或受到干擾時保護數據機,經常被ISP業者用來調整傳輸品質。至於前述的CVE-2019-19494則是緩衝區溢位漏洞,將允許駭客自遠端執行任意程式,進而取得數據機的控制權。

研究人員已確定4個品牌的纜線數據機受到Cable Haunt漏洞的影響,包括Sagemcom、Netgear、Technicolor,以及COMPAL,但其他採用博通晶片的數據機設備,可能也無法倖免於難。詳全文

更多資安動態

●國際刑警組織打擊東南亞路由器挖礦綁架,減少逾8成受害裝置

●Amazon用戶注意!現有SSL憑證將於3月5日失效

●賽門鐵克再度拆分,IT顧問公司Accenture將買下網路安全服務部門

●Windows 7正式終止延伸支援,微軟不再推出免費修補程式

●伊朗駭客攻擊美國電網、油氣公司等關鍵基礎設施

●53家組織聯合向Google執行長喊話,要求處理含有隱私疑慮Android裝置的預載腫脹軟體問題

●臉書不對政治廣告進行事實查核,只打算增加透明度讓用戶自行判斷是否屬實

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-03