資安公司Reversing Labs在Python官方的第三方軟體儲存庫PyPI(Python Package Index)發現了三個惡意Python套件,當用戶在Linux系統安裝了這些有後門的函示庫,他們會啟動並嘗試從指揮與控制伺服器下載檔案。PyPI官方已經在收到通報後,下架這些惡意套件。

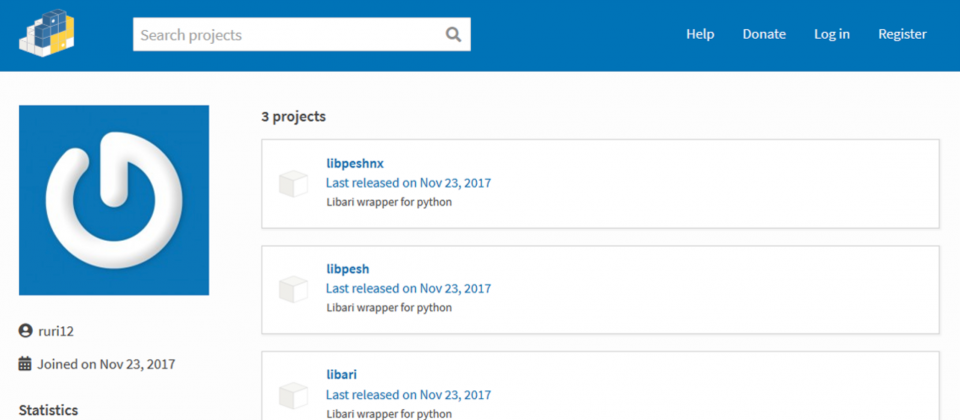

名為ruri12的用戶在2017年11月,於PyPI上發布了3個有問題的套件,分別為libpeshnx、libpesh以及libari,資安研究人員提到,libpeshnx看起來像是另一個同一作者發布的惡意套件libpeshka的變體,只不過libpeshka已經被舉報。而另外的兩個套件libpesh以及libari,只有參照惡意函式但不包含其他程式碼。

libpeshnx就是一個惡意的後門套件,當套件被安裝在Linux系統之後,套件就會嘗試從指揮與控制伺服器下載檔案,並將命名為.drv的隱藏檔案儲存在用戶主目錄中,並將惡意程式本身隱藏在.bashrc中,每當用戶初始登入開啟殼層介面的時候,便會作為後臺程序執行。libpeshnx還會創建惡意腳本,以執行開箱即用的惡意負載或是輸入惡意函式庫,不過需要指定精確的模組以及函式名稱。

Reversing Labs提到,libpeshnx套件看起來是惡意軟體的開發中版本,用戶使用pip安裝該套件的時候,並不會自動執行惡意函式,只會將函式安裝成為函式庫,而且在之前libpeshka被發現的時候,其指揮與控制伺服器就已經下線不運作。

不過令人匪夷所思的是,libpeshnx每個月的安裝次數仍然有82次,而且其他ruri12的套件安裝次數更高。在Reversing Labs聯絡PyPI的安全團隊之後,這些惡意套件都已經從儲存庫移除。

Reversing Labs提到,駭客總是在尋找各種攻擊的管道以及媒介,而現在流行的套件儲存庫也成為鎖定的標的。在套件儲存庫發現惡意套件事件層出不窮,包括去年5月的時候,Node.js套件管理器Npm被發現存在偽裝成Cookie解析器的惡意後門套件,PyPI也在去年10月的時候,被發現了12個惡意套件。

熱門新聞

2026-03-06

2026-03-11

2026-03-12

2026-03-10