今年 HITCON Pacific結合了HITCON ZeroDay,舉辦Bug Bounty漏洞獎勵計畫,邀請各單位提供其軟硬體產品、網站等,讓參加者進行漏洞挖掘,這次共有4家企業組織參與,包括NAS設備大廠群暉、工業技術研究院、台灣電力公司與區塊鏈科技新創Bitmark。

不只是企業要正面看待漏洞通報,通報者本身也要對漏洞通報有互信的合作態度。在今年12月舉辦的HITCON Pacific 2018大會現場,HITCON常務理事翁浩正公布Hitcon ZeroDay的年度報告,說明最新臺灣漏洞通報趨勢,以及今年推動Bug Bounty獎勵計畫的成果,同時也呼籲,要讓漏洞通報能促成正向資安環境發展,企業與通報者的態度都很重要。

關於漏洞通報,過去他們不斷提醒企業,要改變觀念,朝向正面且公開透明的態度,以增添大眾對於企業的信賴,並建立順暢的通報環境。但通報者本身的觀念也很重要,儘管過去資安圈有許多懂得漏洞通報的研究人員,但他也提醒一些新進的人,「在企業信賴你之前,請你先贏得企業的信賴。」

翁浩正表示,曾經有一個小六學生來詢問漏洞通報的問題,他表示自身發現了一個漏洞並通報該系統所屬的企業,但對方沒有回應,因此他想投書給媒體爆料。翁浩正認為,這樣的想法並不健康。

因為臺灣資安環境正在改變,為了要促使企業盡快修補,同時減少漏洞帶來的傷害,這需要雙方來共同努力。

對於通報者而言,其實,自己的每個發言、字句,都代表了你對企業的態度是否友善。舉例來說,如果一個通報者對企業抱有敵意、追求名利、且握有漏洞,企業會採取怎樣的行動?

還有像是,如果通報者預設就是在求名求利,對於企業而言,感受也一定不會好。甚至,他也聽聞過有人跟企業表示,找他當顧問就告訴你漏洞在哪裡。就算企業用了對方,這樣的相處與合作關係也讓人憂心。

當然,對此,我們也認為民眾對於漏洞通報的觀念,要有一定的認識,因為過去資安社群倡議要秉持責任揭露的精神。不能只是發現漏洞就很激動,想要快速得到對方肯定,或是在網路上唱高調,而民眾看到他人發現漏洞去爆料,也應關心整個漏洞揭露的過程。畢竟,漏洞問題就是會不斷發生,如何減少傷害與影響很重要,事實上,很多漏洞揭露都是經過一定的程序,從發現、通報、驗證與分類、修復通報到修補,最後再將漏洞向外揭露,讓所有資安研究人員能注意到這樣的問題存在,或成為借鏡。當然,也有嚴重的漏洞問題,但企業卻遲遲不修補的狀況,而面對這種刻意迴避,不願面對的公司,促使研究人員會將漏洞在未修補前公開,目的也是要讓企業重視。

因此,這需要企業與通報者雙方面的配合。而為了讓通報環境更友善,市面上也發展出具公信力的企業漏洞通報平臺,以及提供獎勵計畫方式,來促進漏洞通報環境的發展。

今年臺灣企業回應且公開漏洞的比例微幅提升,也有企業開始執行獎勵計畫

為搭起臺灣資安專家與企業的橋樑,臺灣駭客年會成立了Hitcon ZeroDay企業漏洞通報平臺,並且是公益性質,期望促進臺灣資安環境往正向發展。簡單來說,透過這些通報,將能瞭解臺灣常見的資安漏洞為何?同時也期盼藉由民間資安專家的漏洞挖掘能力,可以進一步幫助企業及政府,找出自身防禦上的盲點。

目前,Hitcon ZeroDay成立已超過兩年,翁浩正也在此次年會上,公布了今年的漏洞通報相關數據。至12月13日為止,HITCON ZeroDay註冊的企業帳號數達350家,比起去年度的250家,成長4成;使用者數量今年已有1,800人,也比起去年的1,200人,增長5成;通報的企業數量,也從2,000家增加至2,600家。

而從HITCON ZeroDay註冊數的時間軸來看,每次於大型場合宣導之下,像是臺灣資安大會與HITCON活動舉行,也會帶動使用者與企業帳號的註冊數量,有明顯的增加。翁浩正也再次說明,這個平臺可供企業免費註冊,希望更多企業能夠加入行列。

至於漏洞通報數量,在2017年到2018年,有3成2的增長,不過好消息是,企業已回應且公開漏洞的比例稍稍提升,從原本的24%,提升至27.3%。無論如何,企業方看待漏洞通報的觀念正在慢慢改變,他希望能以每年增加10%為目標。

在漏洞分類比例來看,SQL Injection漏洞、XSS漏洞與資訊洩漏,這些警告多年的問題,依然佔據前三名。他也提醒,要注意Shell/RCE漏洞與上傳任意檔案的漏洞,雖然比例僅占2%與9%,但前者可取得系統的控制權,後者可讓惡意使用者上傳惡意的程式,必須重視。

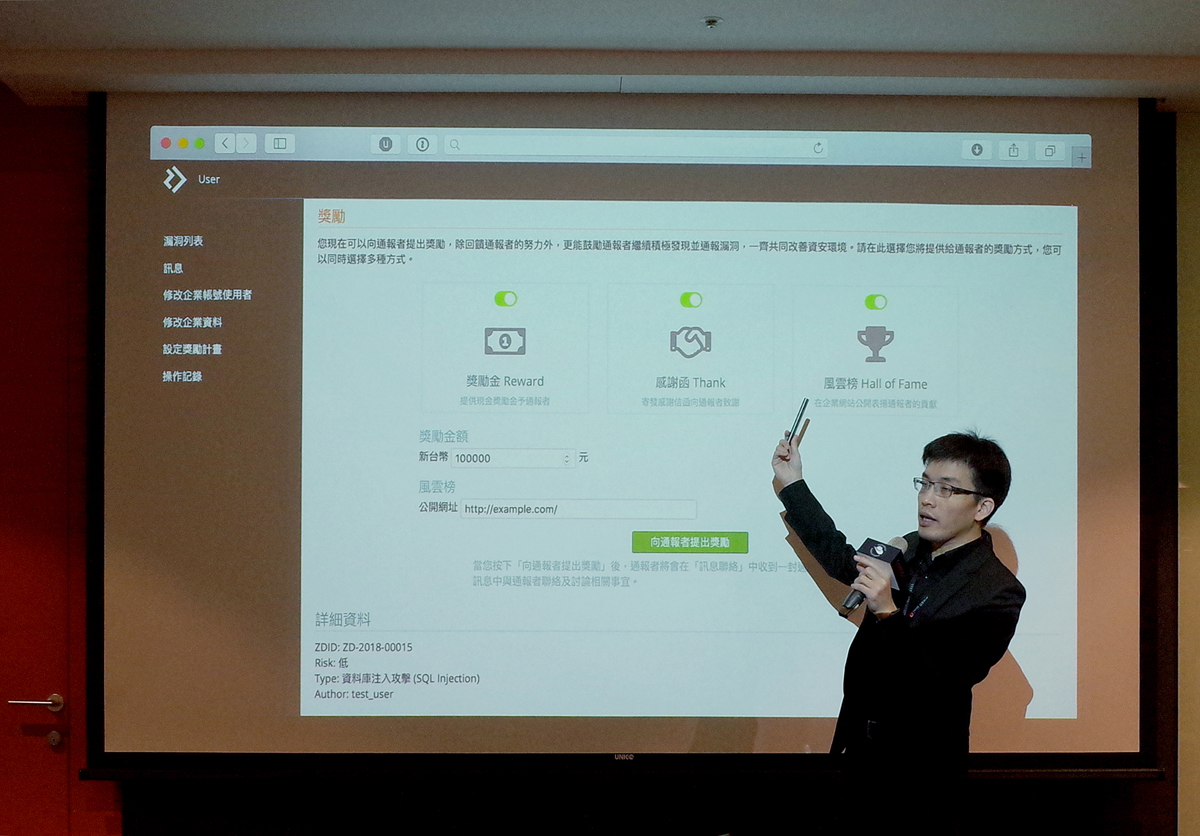

另一關注焦點是,HITCON ZeroDay在今年3月開始推動的漏洞獎勵計畫。翁浩正指出,目前常態性上架的企業,已經有10家企業參與,不過都是以邀請制為主,較特別的是,即便一些企業沒有發布獎勵計畫,但他們對於獨立漏洞也願意給予獎勵,目前已經有50個例子。

而這樣的結果,顯示臺灣已經有企業秉持開放且正向的態度,藉由民間通報者之力,不僅是感謝找出漏洞,並願意給予獎勵。

較特別的是,在這次HITCON Pacific 2018大會期間,他們還特別商請4家廠商與單位,包括NAS設備大廠群暉、工業技術研究院、台灣電力公司與區塊鏈科技新創Bitmark,提供漏洞懸賞計畫(Bug Bounty)的題目。其中,台電這樣傳統的國營單位最受矚目,他們現在也能接受漏洞獎勵計畫的概念,並準備了50萬元的總獎金,相當難得。

較可惜的是,原本當日要進行的頒獎活動,由於執行時間太短的關係,但他們仍期望讓更多人參與通報,因此計畫將這些漏洞獎勵計畫的期限延長。

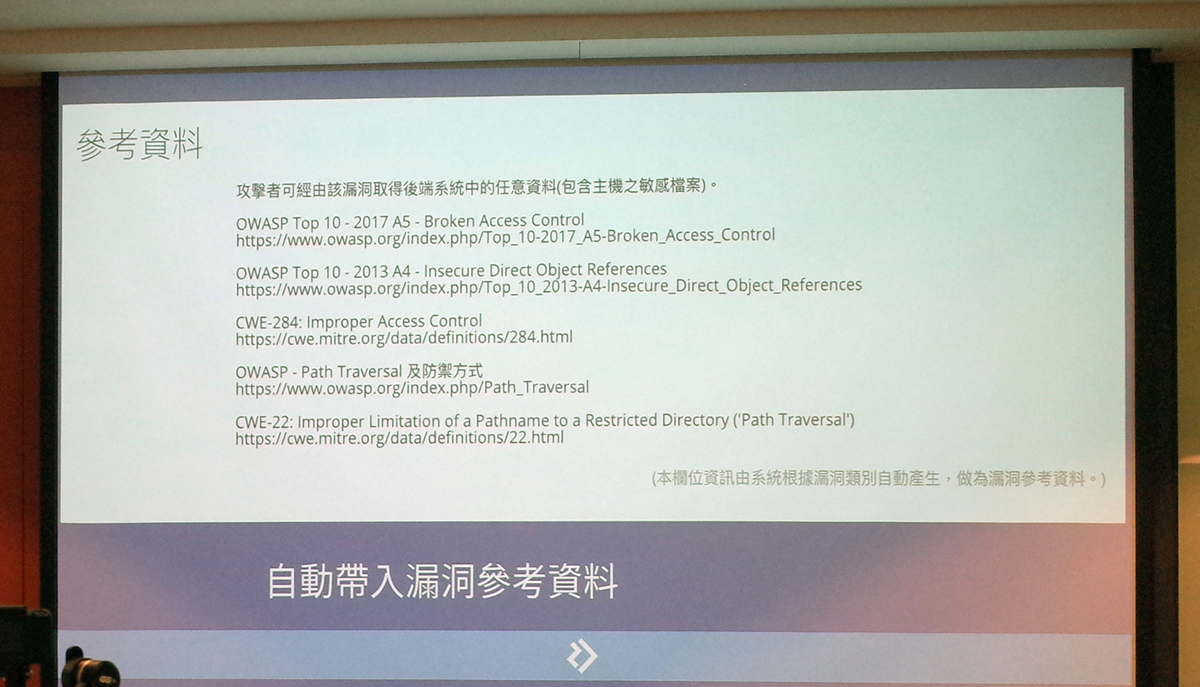

另外,翁浩正也提到HITCON ZeroDay平臺上的功能改進。例如,近期為了增加企業、通報者雙方的溝通效率,強化平臺對個人或企業的私訊功能,並有留言討論,讓企業可以公告修復狀況,民眾也可以針對漏洞進行討論。特別的是,還增加了漏洞建議資訊,系統將能根據漏洞類型,自動產生像是OWASP Top 10、Mitre的參考資料,幫助企業快速掌握該漏洞的相關資訊。

在HITCON Zeroday漏洞分類比例來看,與年初公布的2017年度數據相比,變化並不算大,SQL Injection漏洞、XSS漏洞與資訊洩漏依舊佔據前三。

由於前面提到的10個獎勵計畫都是邀請制,因此,一般用戶在HITCON ZeroDay網站的獎勵計畫頁面上,可能不知道已有公開的獎勵計畫舉辦,而隨著這次活動,現在該頁面上也都揭露這4家廠商與單位提供的獎勵計畫。

今年HITCON Zeroday平臺的功能也不斷在優化,例如,現在的每個漏洞通報,都將依據漏洞類別自動提供建議資訊,幫助不熟悉的企業在收到通報時,能同時獲得漏洞的相關參考資料。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-05

2026-03-06

2026-03-02

.jpg)