RIPS Technologies

資安業者RIPS Technologies本周指出,WordPress在權限處理上的設計漏洞,再加上WooCommerce的檔案刪除漏洞,將讓駭客可擴大權限,接管整個WordPress網站並執行遠端程式攻擊。

WordPress與WooCommerce都是由Automattic所開發的產品,其中,WordPress為開源的內容管理系統(CMS),在CMS市場的佔有率高達6成,至於WooCommerce則是免費的電子商務外掛程式,安裝數量超過400萬,並號稱有30%的線上商店都採用該外掛。

RIPS安全研究人員Simon Scannell指出,WooCommerce含有一個檔案刪除漏洞,允許商店經理(Shop Manager)移除伺服器上的任何檔案,這類的漏洞通常不會造成太大的危害,頂多是刪除網站上的index.php檔並造成服務阻斷。然而,當輔以WordPress的權限處理漏洞時,卻能讓駭客掌控整個網站。

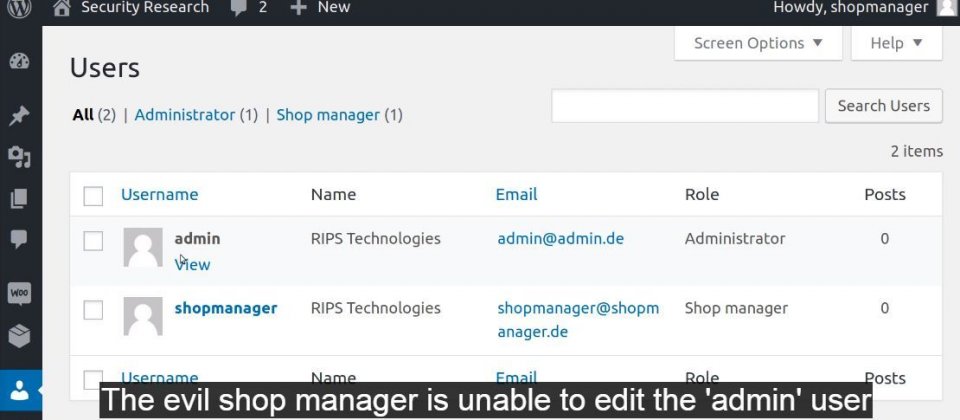

WooCommerce提供3種角色權限,分別為客戶、商店經理及管理員,其中,商店經理主要負責管理客戶、產品及訂單,在WooCommerce設定好商店經理的角色之後,WordPress則會賦予它edit_users的能力,並將此一角色存放在WordPress的資料庫中,但edit_users的預設值能夠編輯所有使用者的資料,包括管理員在內。

為了避免商店經理越權修改管理員資料,每當呼叫edit_users時,WooCommerce就會添加元資料以限制edit_users的能力,只允許它修改客戶或產品資料,而不得編輯管理員資料。

然而,取得商店經理權限的駭客或有心人士,卻可利用WooCommerce的檔案刪除漏洞,直接刪除WooCommerce;當WooCommerce被關閉之後,WordPress並沒有移除商店經理的權限,同時WooCommerce對該權限所設定的限制也因此而失效,商店經理即能如入無人之境地修改管理員資料,取得系統的管理權限,直接接管整個網站,進而執行任意程式。

WordPress一直沒有修改此一權限管理上的設計漏洞,因此它也可能影響其它的外掛程式,但因WooCommerce的用戶眾多,而成為RIPS的研究對象。

RIPS在今年8月通報了WooCommerce,WooCommerce已於今年10月釋出新版修補。

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-02