國內第一銀行在2016年爆發了大規模的ATM盜領案件,駭客滲透一銀內網,利用惡意程式遠端控制ATM自動吐鈔,再由車手現場取款。資料照片,與新聞事件無關。

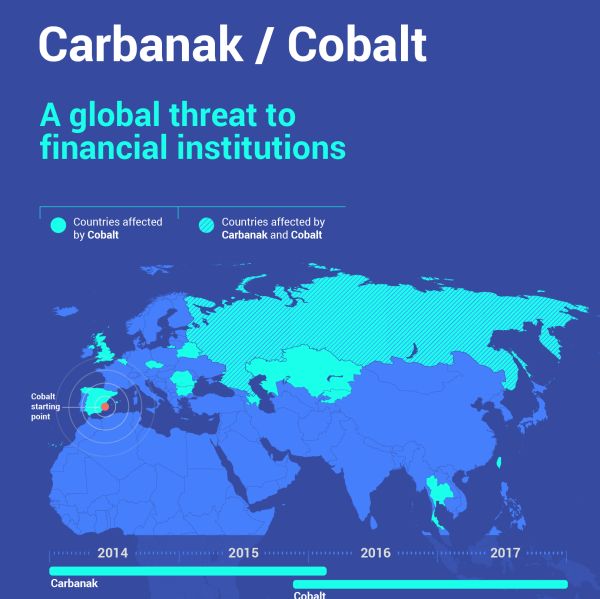

歐洲刑警組織(Europol)周一(3/26)宣布,以Carbanak及Cobalt等惡意程式攻擊全球超過40個國家逾100個金融組織,包括2016年國內發生的一銀ATM盜領案的駭客集團首領近日已於西班牙的阿利坎特遭到逮捕,此一逮捕與調查行動是由西班牙國家警察(Spanish National Police)主導,並在歐洲刑警組織、美國聯邦調查局、羅馬尼亞、摩爾多瓦、白俄羅斯、台灣,以及多家資安業者的支援下完成。

此一於現身於2013年的駭客集團企圖利用Carbanak與Cobalt等兩款惡意程式攻擊全球逾40國家的銀行、電子支付系統與金融機構,估計已造成全球金融產業10億歐元(約368億元新台幣)的損失,其中光是Cobalt惡意程式每次的攻擊行動最高可自銀行竊取1000萬歐元(3.68億元新台幣)。

駭客集團以Carbanak、Cobalt攻擊全球逾40國家的銀行(來源:Europol):

根據調查,該集團從2013年底開始從事高科技的犯罪行動,他們先鎖定全球金融機構的轉帳與ATM網路推出Anunak惡意程式,並於隔年打造出進化版的Carbanak,沿用至2016年,繼之再基於滲透測試工具Cobalt Strike開發更精密的Cobalt攻擊。

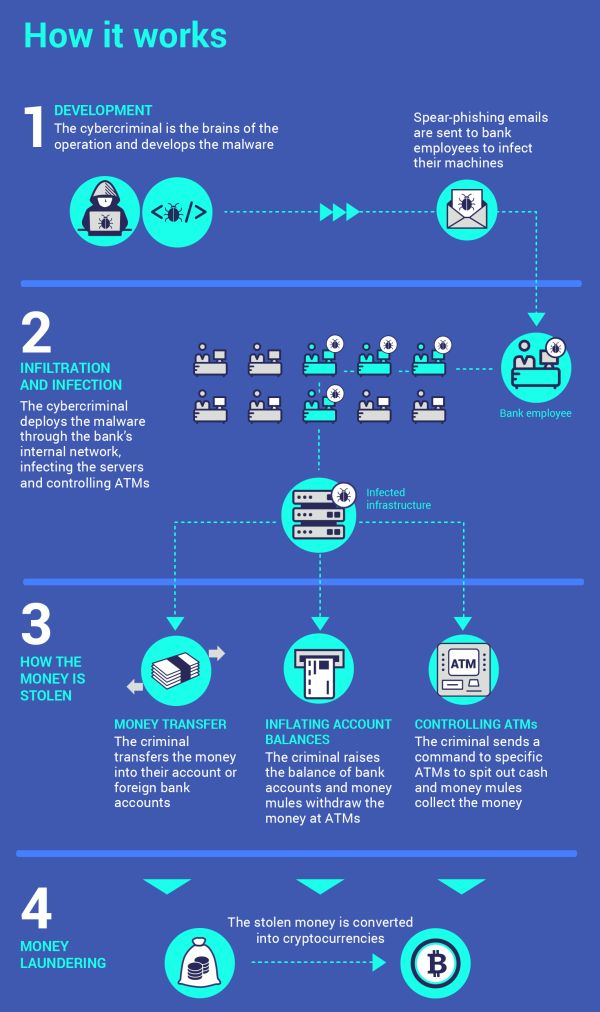

所有的攻擊行動都有類似的手法(下圖,來源:Europol),駭客先針對銀行的員工發送網釣郵件,偽裝是從合法公司寄來的郵件,不知情的員工下載後,電腦就會被植入惡意程式,允許駭客掌控受害者電腦,進而入侵銀行的內部網路,同時感染控制ATM的伺服器,取得讓ATM自動吐鈔所需的資訊。

讓ATM自動吐鈔則有3種途徑,一是從遠端控制ATM在特定的時間吐鈔,再由同夥等在ATM旁邊取錢,這也是台灣第一銀行遭竊的方式;二則是利用電子支付系統把錢轉到駭客的帳號;三則是修改帳戶資訊的資料庫,讓餘額膨脹,再由車手去領錢。

駭客集團還利用加密貨幣來洗錢,藉由連結加密貨幣錢包的預付卡來購買名貴的汽車或房子。

此一駭客集團的成員或受害者皆散布在全球,歐盟的聯合網路犯罪行動小組(Joint Cybercrime Action Task Force,J-CAT)與歐洲刑警組織負責協調警力,由歐洲刑警組織的歐盟網路犯罪中心(EC3)負責資訊的交流與舉辦行動會議,再加上歐洲銀行聯盟(European Banking Federation,EBF)的參與。

EC3負責人Steven Wilson表示,這是國際聯手對抗頂級網路犯罪組織的一次大勝利,駭客集團的關鍵人物遭逮意味著這些網路犯罪份子再也無法匿名,同時彰顯了國際間及與資安業者緊密合作的重要性。

歐洲刑警組織並未公布此一駭客集團首領的名字或逮捕行動細節。

而協助跨國調查的法務部調查局指出,歷經1年8個月的調查及國際合作,由西班牙警方逮捕到主嫌之一的俄羅斯籍男子Denys,並確認並無國人參與。後續將繼續追查其他主嫌,並透過司法互助追回剩餘的579萬元贓款。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-10