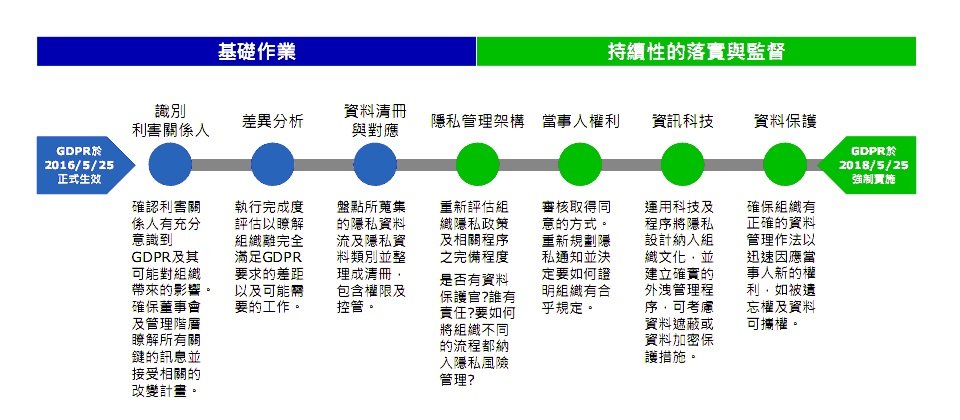

臺灣勤業眾信風險諮詢管理公司協理林彥良表示,因應GDPR是一場持久戰,企業可以從識別利害關係人到打造隱私管理架構,進一步做到持續性落實與監督,達到資料保護的目標。(圖片來源/臺灣勤業眾信)

距離在5月25日剩下不到三個月,歐盟通用資料保護規則(GDPR)就要正式實施,全球企業其實都會直接或間接受到GDPR的影響,臺灣勤業眾信風險管理諮詢公司總經理萬幼筠表示,若從法律層面的屬人主義或屬地主義來看,光是涵蓋或影響的國家就超過190個;該法也衝擊歐洲、美國和亞洲等三大區域,對於資料保護協定的內容條文規定;更應運出超過80個以上的新條文規範。

他認為,GDPR不僅會成為潛在的國際資料安全保護的基準線(Baseline),隨著全球化、往來無國界的趨勢,臺灣企業想要跟歐盟做生意,如果不能符合GDPR對於歐盟公民個資保護的相關規範,GDPR就會成為企業進軍歐盟市場最關鍵的貿易壁壘。

因此,臺灣企業為了要了解自家企業是否受到GDPR的規範外,就得要進一步了解,企業在執行GDPR個人資料保護的過程中,在因應這些新的法規遵循要求時,究竟會對企業帶來什麼樣的衝擊。因此,萬幼筠建議,臺灣要評估是否受到GDPR影響的企業,都應該優先執行隱私保護衝擊分析(Data Protection Impact Assessment,DPIA),以及風險評估(Risk Assessment,RA)。

先做隱私保護衝擊分析和風險評估

臺灣勤業眾信風險管理諮詢公司協理林彥良指出,企業執行隱私保護衝擊分析是一種義務,重點在於要考慮管理個資隱私資料的生命周期,必須專注於保護隱私資料的準確性、保密性、完整性、實際安全性及刪除的控制項目。

至於什麼時候是執行隱私保護衝擊分析與風險評估的好時機?他認為,只要是在隱私資料處理程序開始之前,或者是涉及自由及權利的高風險隱私資料的處理程序時,都是適當的執行時機。

林彥良也綜合相關法規要求表示,在5月25日之前,針對隱私應用流程,有三種情況一定要做隱私保護衝擊分析與風險評估,包括:發現應用流程有顯著變動,或者是組織或社會條件發生變動,以及至少每三年要針對流程做一次定期檢查。

至於執行的範圍,林彥良表示,GDPR條文中有規定,針對資料剖析、特殊類別數據的應用,以及大規模公開系統監測等,都強制要進行隱私保護衝擊分析與風險評估;其他根據WP 248原則規定,執行的範圍則包括:資料評估或評價(包含資料剖析及預測)、法規自動化決策或相關影響的作業、系統監測、敏感數據、大規模的資料處理、經比對或合併的資料組、群體的隱私數據應用、企業導入創新應用解決方案、數據跨境(離開歐盟),以及避免資料當事人執行其權利或服務及合約等,總共有10點。基本上,只要符合上面任兩點,就必須進行隱私保護衝擊分析和風險評估;如果檢視之後的結論並非是高風險項目,則需將完整的原因,予以檔案化記錄、留存。

當然,在執行範圍的部分,GDPR也會有例外情境,要求企業須執行DPIA,像是使用新科技處理資料的方式,雖然是非高風險流程,也必須做DPIA;但如果是該流程應用已經是法規要求的非高風險流程,主要是基於法令法規的基準,且該法令法規已經明確定義應用流程的執行方式時,或者是和已經完成DPIA流程相似的流程,都可以直接使用先前DPIA的執行結果。

林彥良表示,如果這個要做隱私保護衝擊分析的流程,已經是監理機關建立並對外公布的不需要再做分析清單類別,企業就可以不需要再做隱私評估;假使這個名單內容是符合GDPR WP的規範時,仍必須符合相關的管控措施。

另外,林彥良表示,其他更細的法規,也要求針對下列面向做出評估,分別是:提供應用流程的系統描述、必要性和比例性、當事人權利自由風險,以及利害團體參與等4個層面,並確保相對應的措施,可以達到相稱性和必要性,並保障當事人權益。

至於進行DPIA的評估流程,從輸入項目開始,針對應用流程和系統控管做評估,得出風險值後,也要徵詢資料保護官(Data Protection Officer,DPO)和利害關係團體的意見;而利害關係團體在一般企業中,通常都會包括:應用開發團隊、IT維運團隊、採購團隊、潛在供應商、數據控制者、法律遵循團隊、統計分析團隊,以及高階主管團隊等在內。

林彥良強調,經過DPIA的評估流程,企業往往可以得出兩種結論。首先,如果是流程風險已經被識別,而且已經消弭高風險事項時,企業任命的資料保護官就必須留取相關的評估記錄;但如果相關流程風險無法消弭,且剩餘風險過高的情況下,就必須要事先與監管機關進行諮詢,確保後續的流程應該如何進行,才不會有違法之虞。

系統流程需內建Privacy By Design,才能在資訊蒐集的第一步就做到隱私保護

但是,萬幼筠也特別提醒,對於已經做好隱私保護衝擊分析企業的IT部門而言,因應GDPR時,具有五大優點,包括:一、可以提供最終檢查,在系統上線前,可以解決關鍵的隱私問題,並有餘裕處理其他重大問題;二、也可以警惕專案經理和企業贊助商正視隱私問題;三、可以對IT專業人員實施教育訓練,確保在所有系統開發過程中,認知隱私是重要的議題;四、維護和盤點組織內的資料處理活動;五、可嚴格按照GDPR對高風險流程,進行隱私保護衝擊分析的要求。

但他也說,企業的IT部門還是會非常擔心,認為只做隱私保護衝擊分析對組織而言是不夠的。例如,在完成隱私保護衝擊分析的任務之前,有許多關鍵系統設計和實施問題已經存在並發生;許多做出重大隱私影響決定的人,並沒有參與隱私保護衝擊分析的過程;在做DPIA的過程中,只會列出主要的缺失,其他的缺失往往會先暫時忽略。

因此,要克服企業IT部門只做隱私保護衝擊分析的缺點,萬幼筠認為,Privacy By Design(預設隱私設計)才是真正解決企業隱私風險的根因。他進一步解釋,Privacy By Design的特色就是,提供完整的生命周期保護,做到點到點的安全,在蒐集資訊的第一步之前,就已經嵌入到系統之中,並貫穿整個資料生命周期。

他表示,這是一種主動積極的措施,為了要預測並防止外洩隱私事件,是一種事前的防禦,並不是事後的處理。當個資透過預設隱私設計的方式,在任何IT系統或業務流程中,都可以自動受動保護並提供最大程度的隱私,也可以將隱私嵌入到IT系統和業務流程中,作為系統交付的核心功能,而非附加功能。

因為Privacy By Design具有足夠的可見性和透明度,也可以向所有利害關係人保證,無論涉及何種業務流程或技術,都可以依照原本提出的承諾和目標進行;同時,也因為是以使用者為中心、尊重使用者隱私,所以,便會需要建構人員與營運人員通過提供強力的Privacy By Design方式,藉由適當的通知及人性化選項的措施來維持個人利益。萬幼筠認為,只有如此,才能以雙贏的方式,滿足所有法規遵循的利益和目標,並達到整合而非零和的目的。

熱門新聞

2026-03-06

2026-03-11

2026-03-06

2026-03-09