一如安全人員的擔憂,一直無法修補的Meltdown、Spectre漏洞已引起駭客的注意。安全公司AV-Test發現疑似針對這些漏洞而來的惡意程式樣本。所幸最後發現是研究人員撰寫的概念驗證程式。

1月初Google Project Zero研究人員發現CPU「推測執行」的設計瑕疵衍生出的3項漏洞,其中CVE-2017-5753和CVE-2017-5715為Spectre,而CVE-2017-5754為Meltdown,可能導致用戶資料外洩。雖然英特爾等CPU廠商很快推出修改機碼的修補程式來補漏洞,但用戶伺服器、電腦等安裝後卻接連出現系統效能大減、不穩定、無法開機的災難,致使微軟、Red Hat、甚至英特爾自己都撤回修補程式及更新,並要求用戶不要安裝。

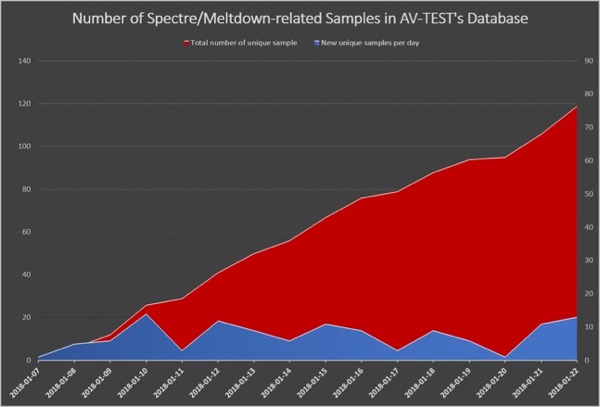

就在最終解決方案到來之前,AV-Test研究人員發現了139隻疑似針對CVE-2017-5753、CVE-2017-5715及CVE-2017-5754漏洞的程式樣本。研究人員並貼出與Meltdown、Spectre相關樣本活動圖(下圖),顯示自1月3日漏洞公佈之後4天(1月7日)開始就出現程式樣本,之後樣數快速增加,幾乎每天都有新增,從1月21到2月1日,樣本數就從119隻增加了為139隻。例如研究人員在Google的惡意軟體掃瞄服務VirusTotal上發現一名為Spectre.exe的可執行檔執行IsProcessorFeaturePresent的敍述尋找關於CPU的資訊,66家防毒軟體引擎中有33家判定為木馬或惡意程式。

所幸AV-Test及Fortinet研究人員判斷,根據分析,目前蒐集到的樣本大部份包含安全研究界釋出的概念驗證(PoC)攻擊程式,並不是惡意程式。

但是研究人員也不排除,既然安全人員會將PoC 上傳VirusTotal,表示真正的駭客也可能拿來把玩,甚至改造成有殺傷力的攻擊武器。

熱門新聞

2026-03-06

2026-03-06

2026-03-09

2026-03-06

2026-03-06

2026-03-09