美國國土安全部與聯邦調查局自六月開始,陸續揭露北韓政府的國家駭客組織—「Hidden Cobra」,近日更進一步公布其所使用的遠端遙控工具與木馬程式,並公開攻擊行動所利用的IP網址,其中包含臺灣的2個固定IP位址與169個動態IP位址。

從六月開始,美國電腦緊急應變中心(US-CERT)就陸續公布國土安全部與聯邦調查局針對北韓駭客攻擊的調查結果,指出Hidden Cobra就是北韓政府所支持的國家駭客組織,而他們所說的Hidden Cobra,其實與其他資安公司所稱的北韓駭客組織Lazarus,是同一個團體。

在資安界,Lazarus可謂惡名昭彰。舉凡2014年索尼影視被駭、今年肆虐全球的WannaCry勒索蠕蟲,甚至是去年印度孟加拉央行、今年的遠銀SWIFT盜領事件,背後都有Lazarus的影子。

US-CERT在六月公布了Hidden Cobra駭客組織所使用的DDoS攻擊工具-「Delta Charlie」,近日更進一步公布其使用的遠端遙控程式—「FallChill」,以及木馬程式—「Volgmer」。

該報告指出,Hidden Cobra駭客組織自2013年就已經利用Volgmer木馬程式,攻擊政府、金融、汽車與媒體等產業,主要以釣魚郵件的方式植入木馬程式。

Volgmer木馬程式具有收集系統資訊、更新機碼、上傳與下載檔案、執行指令、終止程序與查詢目錄等功能,而Volgmer背後也有一個惡意程式雲端架構,透過特定的通訊協定或加密通訊協定,與中繼控制站連繫或更新。

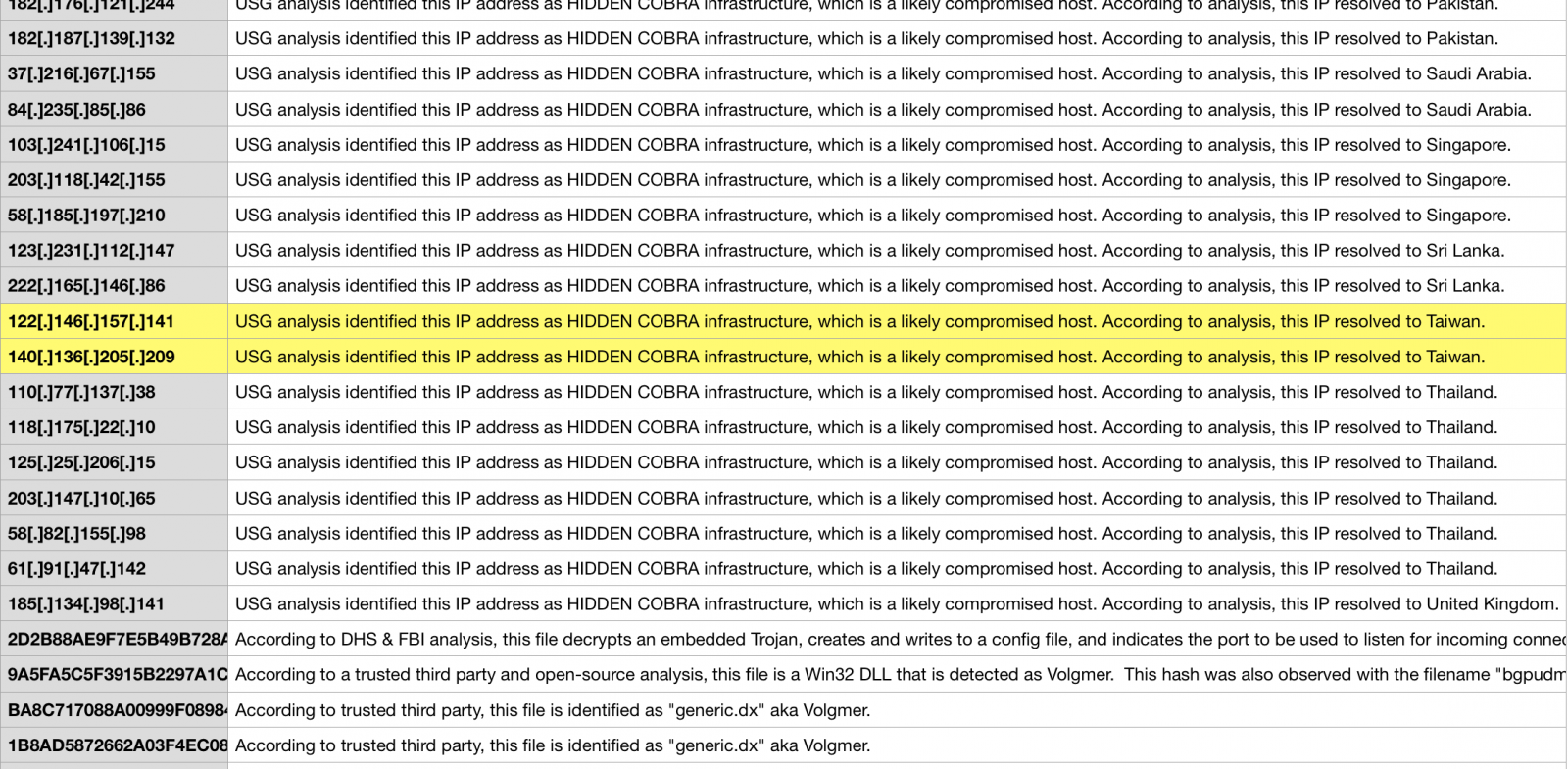

經調查發現,Hidden Cobra駭客組織用來操作Volgmer木馬程式的整個系統架構,起碼利用了94個固定IP位址與數千個動態IP位址做為C&C中繼控制站。該報告指出,聯邦調查局對於這批受害IP位址的調查十分有把握。

在這些被挾持做為中繼站的IP之中,有兩個臺灣的固定IP名列其中,分別為臺灣學術網路與新世紀資通所擁有。而在數千個受害動態IP中,臺灣有169個IP被利用,占整體Volgmer所挾持的動態IP總數的5.6%,排名第五。而受害IP大宗,則是印度與伊朗。

US-CERT也提供與Volgmer有關的IOC(Indicators of Compromise)檔與YARA特徵規則等資安情資,讓企業與組織用於阻擋Volgmer。

photo: Luca Boldrini

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-05

2026-03-02