第一銀行爆發ATM盜領案後,法務部調查局周二晚間發佈新聞稿指出駭客植入兩隻工具程式,以控制ATM自動吐鈔,今天(7/13)又有新發現,駭客利用刪除工具以清除惡意程式,企圖除掉植入的相關工具程式跡證。

為調查第一銀行ATM盜領案,調查局資通安全處昨天兵分多路,前往一銀總行及資訊處、分行及德利多富(Wincor)蒐集相關資料,昨天晚間公佈在40部德利多富型號pro cash 1500的ATM硬碟中找到兩隻惡意程式,「cngdisp.exe」及「cngdisp_new.exe」,經測試發現其功能為控制ATM吐鈔。

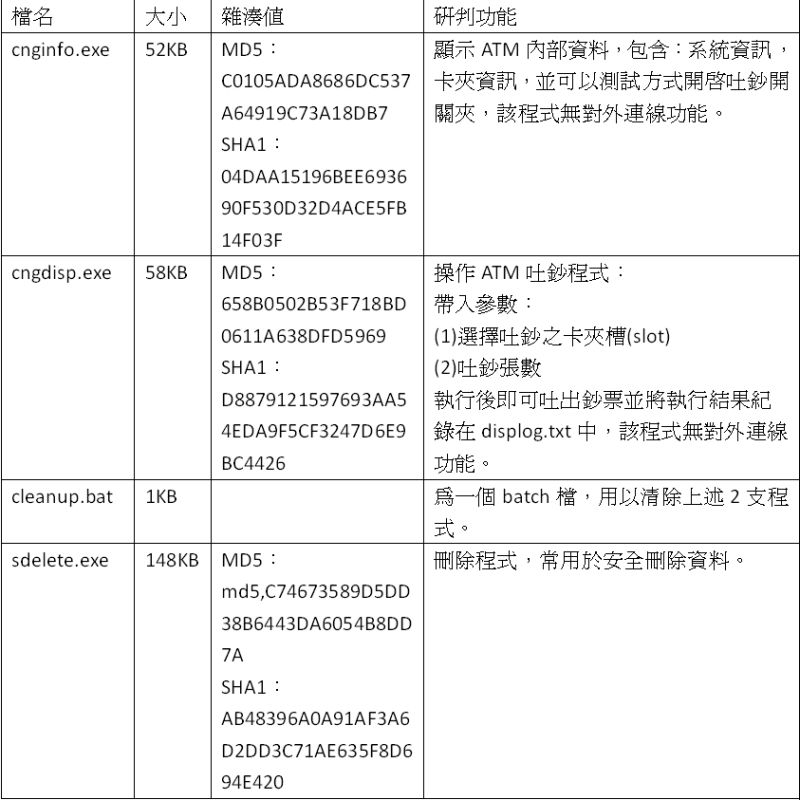

今天上午調查局揭露更多在ATM盜領案中駭客所使用的工具,包括「cnginfo.exe」、「cngdisp.exe」、「cleanup.bat」及「sdelete.exe」。其中cnginfo.exe主要用來取得ATM相關資料,包括系統資訊、卡夾資訊,並測試開啟吐鈔開關夾,cleanup.bat為batch檔,用來刪除上述控制程式,而sdelete.exe則是刪除程式,刪除相關資料。

40部被植入相關工具程式的ATM,由於部份的資料已被刪除,調查局透過鑑識盡力還原歹徒遠端控制ATM吐鈔的盜領手法。但目前發現的工具程式並沒有連線功能,調查局資通安全處表示,駭客如何植入控制程式到ATM還有待調查,是今後調查的方向,需向一銀取得更多資料才能進一步瞭解植入的方式。

由於這次被盜領的ATM機型也有其他金融機構使用,調查局公佈了工具程式的MD5,讓其他銀行也能自行偵測比對,清查使用的同款ATM是否也被植入相關的工具程式。

調查局發現的3支程式及1支指令檔,均存於C:\Documents and Settings\Administrator\

熱門新聞

2026-03-02

2026-03-02

2026-03-02

2026-03-02

2026-03-03

2026-03-04

2026-03-02