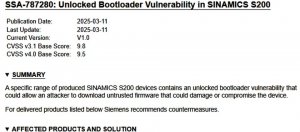

| 西門子 | ICS | Sinamics S200 | CVE-2024-56336 | Bootloader

西門子公告伺服驅動馬達設備Sinamics S200重大漏洞,若不處理攻擊者可用來植入惡意韌體

西門子指出伺服驅動馬達設備Sinamics S200存在重大資安漏洞CVE-2024-56336,起因是部分裝置搭配了未鎖定的開機載入工具(bootloader),使得攻擊者能藉此破壞安全機制帶來危害

2025-03-14

| Bybit | Safe{Wallet} | Lazarus | 供應鏈攻擊 | 網釣攻擊 | 加密貨幣交易平臺 | 北韓 | 駭客 | Madiant

Bybit遭遇史上最大加密貨幣竊案,起因是Safe開發者遭供應鏈攻擊

北韓駭客組織Lazarus發動史上最大加密貨幣盜竊案,導致Bybit交易所損失14.6億美元,而事故原因出在Safe{Wallet}遭入侵竄改。最新的調查結果更是顯示,這起供應鏈攻擊始於2月4日,攻擊者入侵其開發人員電腦(遭網釣而下載惡意Docker專案),隔日存取其雲端環境,最終駭客得以竄改交易簽署介面

2025-03-14

| Cisco | 思科 | IOS XR | CVE-2025-20138 | CVE-2025-20142 | CVE-2025-20146

思科針對IOS XR設備發布2025上半年例行更新,修補10項資安漏洞

思科發布2025年上半網路設備作業系統IOS XR例行更新,一共修補10項資安漏洞,其中最危險的是CVE-2025-20138,因為攻擊者只要能挾持低權限帳號,就有機會利用漏洞得到root權限

2025-03-14

| GitLab | SAML | Ruby-SAML | CVE-2025-25291 | CVE-2025-25292

本週GitLab針對社群版(CE)及企業版(EE)發布安全更新,總共修補9項弱點,其中最危險的是被評為重大層級的SAML身分驗證CVE-2025-25291、CVE-2025-25292,IT人員應儘速採取緩解措施因應

2025-03-14

| 資安日報

【資安日報】3月13日,殭屍網路Ballista綁架6千臺尚未修補的TP-Link無線基地臺

資安業者Cato Networks揭露近期出現的殭屍網路Ballista,而該網路鎖定的網路設備,就是尚未修補特定漏洞的TP-Link無線基地臺

2025-03-13

| 殭屍網路 | Ballista | TP-Link | CVE-2023-1389

殭屍網路Ballista綁架尚未修補的TP-Link設備,逾6千臺遭感染

資安業者Cato Networks揭露殭屍網路Ballista的攻擊行動,使用義大利語的駭客鎖定美國、澳洲、中國、墨西哥等國,鎖定尚未修補CVE-2023-1389的Archer AX21無線基地臺而來

2025-03-13

| Patch Tuesday | Win32k | CVE-2025-24983 | Windows 8.1 | Windows Server 2012 R2

針對微軟修補的Win32核心子系統零時差漏洞,傳出在2年前就遭到利用

微軟本週在3月份例行更新修補Win32核心子系統權限提升漏洞CVE-2025-24983,並指出已被用於攻擊行動,通報此事的ESET也說明這項漏洞遭到利用的情況,駭客從2年前開始就用來散布後門程式PipeMagic

2025-03-13

| 資安日報

【資安日報】3月12日,微軟發布3月例行更新,其中有6項零時差漏洞已被用於實際攻擊

本週微軟發布3月份例行更新(Patch Tuesday),值得留意的是,這次遭到用於實際攻擊行動的零時差漏洞多達6個,是今年最多的一次,使用者應儘速套用修補程式

2025-03-12

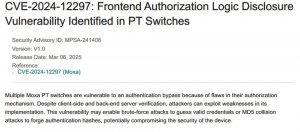

| Moxa | CVE-2024-12297

臺廠工控設備製造商四零四科技(Moxa)針對PT系列交換器用戶提出警告,指出部分型號存在重大層級漏洞,若不處理,攻擊者有機會藉此繞過身分驗證機制,對交換器進行後續攻擊

2025-03-12

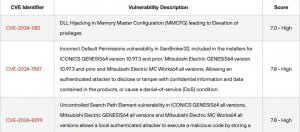

| ICONICS | SCADA | CVE-2024-1182 | CVE-2024-8299 | CVE-2024-9852 | CVE-2024-7587 | CVE-2024-8300

三菱電機SCADA系統ICONICS系列存在高風險漏洞,恐被用於提升權限、操縱檔案、挾持DLL元件

去年資安業者Palo Alto Networks發現SCADA系統ICONICS Suite一系列的資安漏洞,並在三菱電機發布公告後近日公布細節,指出該SCADA系統廣泛運用於許多關鍵基礎設(CI),管理者應儘速套用相關緩解措施因應

2025-03-12