ShadowServer的掃描發現,今年4月10日Fortinet揭露一個與符號連結有關的後門問題後,網路上含有符號連結後門的Fortinet裝置,從1.2萬臺增加到近1.7萬臺

2025-04-21

NTLM | NTLMv2-SSP | CVE-2025-24054 | CVE-2024-43451 | UAC-0194 | APT28 | Fancy Bear

微軟3月修補的NTLM漏洞危機升溫,至少出現10起實際濫用的攻擊行動

資安業者Check Point提出警告,他們發現微軟上個月修補的NTLM雜湊值洩露漏洞已出現實際攻擊,在一週內出現超過10起,其中一起疑為俄羅斯駭客所為

2025-04-21

Windows排程 | schtasks.exe | UAC繞過 | 事件記錄覆寫

Windows工作排程工具遭揭多項弱點,恐被濫用於提升SYSTEM權限

資安公司Cymulate揭露Windows工作排程工具可被濫用進行UAC繞過與SYSTEM提升權限,並透過後設資料覆寫事件記錄,可能造成事件後續調查困難

2025-04-21

【資安日報】4月18日,趨勢科技公布勒索軟體駭客CrazyHunter攻擊手法

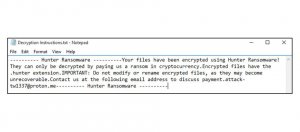

從2月初接連在臺犯案的勒索軟體駭客組織CrazyHunter,本週趨勢科技公布該組織攻擊手法,指出駭客運用可從GitHub取得的工具作案,並搭配自帶驅動程式(BYOVD)手法,而能迴避資安系統的偵測

2025-04-18

勒索軟體 | CrazyHunter | GitHub | 自帶驅動程式 | BYOVD | Prince Ransomware builder | ZammoCide | SharpGPOAbuse

趨勢科技證實CrazyHunter鎖定臺灣而來,運用來自GitHub的工具犯案

針對從今年2月開始接連對臺灣企業組織發動攻擊的勒索軟體駭客CrazyHunter,趨勢科技公布駭客的犯案手法,這些駭客廣泛運用可從GitHub取得的工具作案,並搭配自帶驅動程式(BYOVD)手法,而能迴避資安防護機制的偵測

2025-04-18

生成式AI | OWASP Top 10 for LLM Applications | OWASP

有了新技術幫忙,還是必須眼觀四面,耳聽八方,善用與發揮我們的心智與行動力,才能充分因應各種變局

2025-04-18

大型語言模型(LLM)已滲透到各行各業,但享受生成式AI便利的同時,必須了解這項新興科技背後的風險,長期耕耘網站安全的OWASP組織已訂定10個主題,想認識AI安全議題可從這裡開始著手。

2025-04-18

LLM資安風險 | 提示注入 | 敏感資訊洩漏 | 錯誤資訊

【當心提示注入、敏感資訊洩漏、錯誤資訊等問題】已在真實世界發生的LLM資安風險

生成式AI不當使用出現實際案例!臺灣有北捷AI客服可代寫程式碼,國外有三星員工將內部資料上傳至公用服務,以及美國律師誤用AI虛構判例打官司,均具體呈現LLM在不同層面的潛在風險

2025-04-18

LLM | 資安 | OWASP | 10大資安風險 | OWASP Top 10 for LLM Applications

【LLM發展需考量資安,2025年OWASP新榜單出爐】導讀LLM應用程式的10大風險

各行各業對LLM技術應用需求快速增長,其應用已深入客戶互動與企業內部營運,然而,伴隨新科技而來的風險不容忽視

2025-04-18

【資安日報】4月17日,CVE專案長年靠美國政府資金運作議題浮上檯面

廣泛受到全球資安界運用的「常見漏洞披露(CVE)」資料庫傳出MITRE維護合約終止的消息,如今出現了轉圜,美國將延長合約,暫時不讓CVE服務中斷,但這也突顯該服務長期依賴美國資助的現象

2025-04-17