就市面提供DLP產品的廠商來說,McAfee在相當早期就投入發展,如今相關的產品線和提供的功能相當齊全,能夠涵蓋端點與網路端的資料外洩行為監視與控管,尤其在網路端防護上,用戶可在自身環境下,獨立建置多臺實體或虛擬的Appliance,以分別針對DLP監控、阻擋、探查、管理等用途。

除了具有多種搭配模式的特色,McAfee DLP和其他DLP產品一樣,皆可透過關鍵字和正規表示式的定義,來偵測端點和網路存取的資料內容,是否包含特定的機敏資料,隨後能將這些資料加以分類,然後可專門針對這些類型的資料,設定套用保護或探索的原則。

上述的資料控管作法屬於內容分類的應用模式,McAfee的另一個特色是,可搭配標記技術(Tagging),將特定的標記嵌入檔案,這功能在一般DLP產品中較為罕見,市面上同樣實作類似概念的產品,只有Verdasys Digital Guardian。

提供多種DLP應用的軟硬體產品,均可整合在單一管理架構

2006年併購Onigma公司之後,該公司推出了軟體Host Data Loss Prevention(HDLP,現在稱為DLP Endpoint),2008年併購Reconnex公司之後,他們續推Network DLP(NDLP)系列的硬體設備Prevent、Monitor、Discover、Manager(現在全部統一納入DLP系列,不再使用Network DLP這個名稱),而且毫無意外地,它們都整合到McAfee一貫搭配的集中管理平臺ePolicy Orchestrator(ePO)。

在這樣的架構下,McAfee將它們各自對應到不同的資料處理狀態。

若資料處於使用中(data-in-use),DLP Endpoint針對的是使用者Windows個人電腦環境,提供設備管制、資料洩漏行為的監控、發現與攔阻。當資料處於存放中(data-at-rest),則是由DLP Discover來執行資料的盤點、分類與指紋檔製作。

若資料處於傳輸中(data-in-motion)的狀態,McAfee提供的是DLP Monitor和DLP Prevent,針對的對象主要是網路傳輸過程中發生的資料洩漏行為,前者可提供涵蓋各種通訊協定的偵測機制,不論是否觸犯保護規則,相關事件都會保留,以便事後完整分析,後者則是專門負責對於電子郵件、網頁(HTTP/HTTPS)、即時通訊(IM)與檔案傳輸(FTP),提供自動阻擋的功能。

至於DLP Manager,可以集中管理上述5種DLP產品的設定與政策,並提供角色分權、事件管理、報表等功能。

一般而言,DLP Prevent、DLP Monitor、DLP Discover、DLP Manager的配置都是硬體設備,固定搭配McAfee DLP 4400這一款2U尺寸的特製伺服器,裡面採用雙路Xeon 5660、24GB記憶體與12臺1TB容量SATA硬碟,而McAfee出貨時直接提供整合軟體的硬體Appliance選擇,而且如果後續需要擴充建置多臺Appliance,軟體使用授權不另外計價,只需要採購硬體設備即可,這種作法也是有別於其他家DLP的地方。

搭配特有的標記技術

除此之外,DLP Endpoint對於機敏資料的識別,不單是一般常見的內容分類,還支援獨特的檔案標記技術。

系統會將標記資訊存放在每一個受保護檔案的延伸屬性(extended file attributes,EA),或是備用的資料流(Alternate Data Streams,ADS,NTFS檔案系統對於特定檔案所包含的中繼資料),之後這些額外附加的資訊都會持續跟隨檔案。如此一來,上了標記的檔案,不論如何透過何種方式變造,DLP Endpoint就可以藉此持續追蹤敏感資料的轉換,而且維持其分類。對於其他單純透過特徵或內容比對的DLP產品而言,這是無法達到的效果,一旦檔案的Hash值改變,可能後續就無法追蹤。

例如我們對於一個已上了McAfee DLP標記的文件檔,就算將裡面的某些段落複製到其他檔案中,然後將這個檔案透過電子郵件以附件形式寄出,這一封電子郵件本身也將套用和原本文件檔同樣的標記。

針對檔案的來源控管,無論是從檔案伺服器複製出去、應用程式產生或既有檔案內容裡面有管制的關鍵字,DLP Endpoint可以強制套用標記規則。對於多種變更檔案形式的手法,像是檔名異動、格式轉換、壓縮、加密,DLP Endpoint也都可以協助維護一致的標記資訊。

而檔案傳輸在其他管道時,像是電子郵件、網頁上傳、列印或轉存至外接儲存裝置,這套DLP產品也仍然能夠針對這些內容上的標記,繼續強制施行保護規則。

若用戶儲存資料所在磁碟區的檔案系統不支援EA或ADS,DLP Endpoint會將原本打算標記在檔案的資訊,以中繼檔案(meta-file)的形式儲存在磁碟上,而且這些中繼檔都會放在一個名為ODB$的隱藏資料夾。

要設定標記功能,需透過專屬的規則來進行,而DLP Endpoint的標記規則在應用上,可分為應用程式和位置等兩種類型,前者是依照建立檔案的應用程式、檔案的類型或副檔名,作為標記的條件,後者則是根據檔案原本存放的位置來判定,一旦使用者電腦存取符合條件的檔案,就會用標記。

看起來,標記與內容分類似乎是截然不同的資料處理方式,不過在DLP Endpoint的應用環境下,這兩種規則可以彼此結合運用,而且在執行資料探索(Discover)的過程中,也可以同時針對發現到的機敏資料直接套用標記。

此外,上述內容分類所包含的註冊文件功能(Registered Documents),就是McAfee DLP使用的位置型標記的延伸,而且由於它會針對整個資料夾的內容加以分類與識別指紋,因此可以偵測資料夾當中的所有檔案,若單靠位置型標記的作用,就無法偵測到套用標記之前就存在的其他文件。對於重複存在各個存放位置的機敏資料,註冊文件只需做一次分類,但位置型標記就必須全部都套用。

提供多樣化的資料分類定義、保護與探索政策

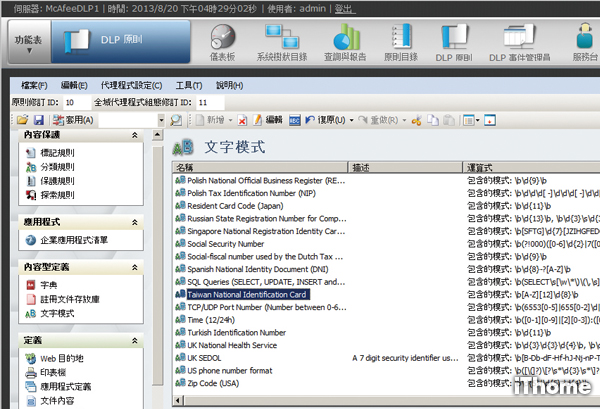

從ePO的網頁管理介面開啟DLP政策,左側羅列了設定內容保護措施與定義資料分類的各種規則,以內容型定義裡面的文字模式,其實就是一般DLP普遍採用的正規表示式定義,McAfee預設已經提供臺灣國民身分證字號的項目。

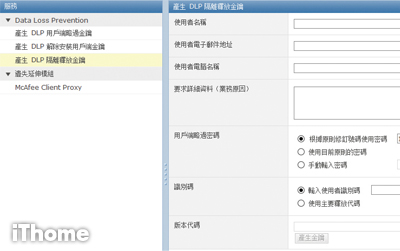

可隨時提供使用者金鑰,解除資料存取封鎖

執行DLP Discover時,系統發現檔案系統或電子郵件含有敏感內容,會將它們隔離,若要取回,需要進行隔離釋放的程序,使用者必須向管理者提出解鎖需求,此時,透過Help Desk軟體延伸模組,可產生隔離釋放的金鑰,讓使用者自行解鎖。

產品資訊:

●建議售價:Total Protection for Data Loss Prevention Appliance Software套件,1U為4800~7500元,11U起算(懇懋科技提供)

●原廠:McAfee (02) 2757-6677

●網址:www.mcafee.com

●代理商:懇懋科技(02)2748-0099

●伺服器作業系統需求:微軟Windows Server 2003/2008/2012

●伺服器硬體需求:Intel Pentium 4 2.8 GHz處理器、1GB記憶體、80GB磁碟空間

●用戶端作業系統需求:微軟Windows XP/Vista/7/8 , Windows Server 2003/2008/2008 R2/2012

【註:規格與價格由廠商提供,因時有異動,正確資訊請洽廠商。】

熱門新聞

2026-02-16

2026-02-17

2026-02-16

2026-02-16

2026-02-13