企業針對端點電腦的防護,同時要因應新興的未知攻擊,並且防範木馬和蠕蟲等威脅,兼具保護能力與事件發生之後的調查、因應,像是Carbon Black推出的Cb Defense,便是這樣一套解決方案,藉由雲端主控臺提供事件分析,讓管理者能快速檢視疑似受害電腦的情形,並且遠端進行處置。

從能防護的端點電腦平臺種類來看,Cb Defense可保護執行Windows 7、Windows Server 2008,以及Mac OS X 10.6以上的作業系統,並沒有支援Linux與Windows XP。在管理的機制上,這款產品提供了雲端主控臺,能減少企業自行維護管理伺服器的負擔。不過,想要控管Cb Defense,企業僅能透過原廠提供的網頁管理介面,原廠沒有提供內部建置管理平臺的選項。

在取得的成本來看,根據代理商達友科技提供的建議售價,企業購買的最低門檻是100個使用者授權,這樣環境中每臺電腦每年是3,500元(未稅),比起同樣能涵蓋端點防護,以及事件調查功能2個層面的產品,價位算是居中。

我們這次測試的Cb Defense是3.1版,主要是強化了惡意程式的管理能力,新增了專屬的惡意軟體管理頁面,管理者能藉此了解某個攻擊擴散的範圍,以及其入侵手段,並能檢視執行流程的時間軸等資訊。

經由分析威脅的執行策略,提供企業因應攻擊所需的資訊

在這套產品的防護能力來看,相較於同樣是採用無特徵碼偵測機制,稱為次世代端點防護的解決方案,原廠訴求偵測無檔案型態攻擊,像是巨集、腳本,以及記憶體內執行等手法,Cb Defense能更加準確、減少誤判的機率。為了達成這樣的目標,他們藉由即時收集電腦上的事件記錄流,並加以識別與標註屬性,進行其中的行為進階分析,最後予以因應。

其核心的分析能力上,他們也納入了軍事戰略思維──根據攻擊的策略、技術,以及執行過程(TTP),統合而成專屬的攻擊行為分析模型。在這套模型彙整之下,他們將大量的檔案特徵碼,歸納成200多種攻擊手法,並能通過原廠資安團隊更新情資,隨時調整分析模型,藉此讓Cb Defense能即時發現並攔截威脅,以及呈現完整的事件樣貌。

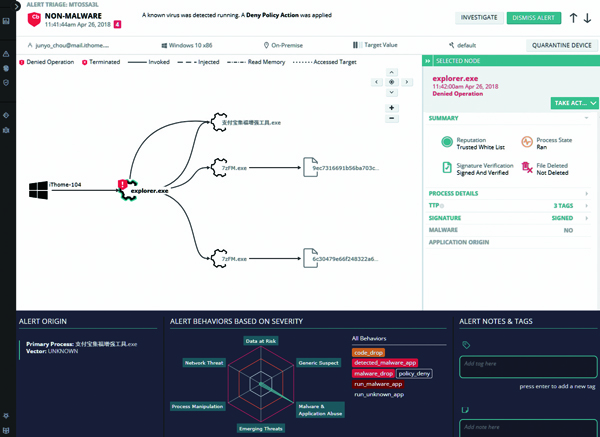

由於運用了上述的戰略分析機制,在攻擊事件的調查上,我們可以看到與其最為相關的功能,就是Cb Defense為事件內容提供的標籤註記。這是將剖析之後的結果,以簡要的英文單字與字串表示,讓管理者更快能了解攻擊行為特徵,進一步確認後續處置的方法,呈現事件所帶來的各式威脅。

這種標籤功能,原廠也廣泛運用於事件流程中,所出現的處理程序和檔案上,因此管理者能夠從這裡得知,是否為帶有破壞性的惡意軟體,還是僅為遭到利用的一般常見應用程式。

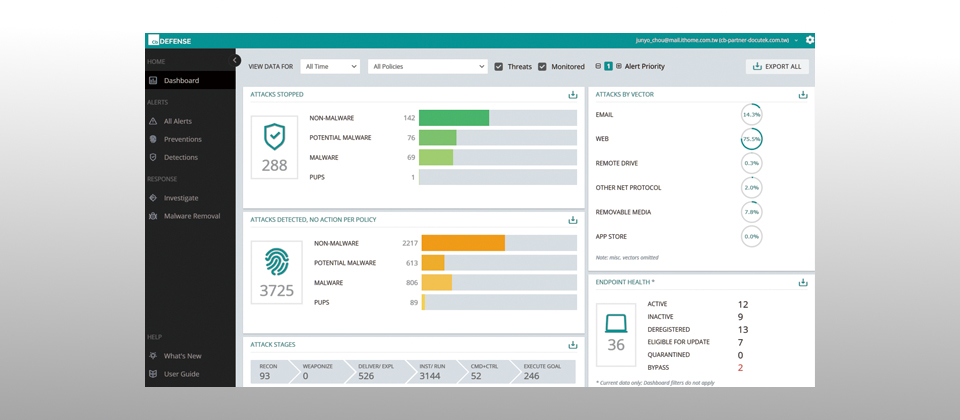

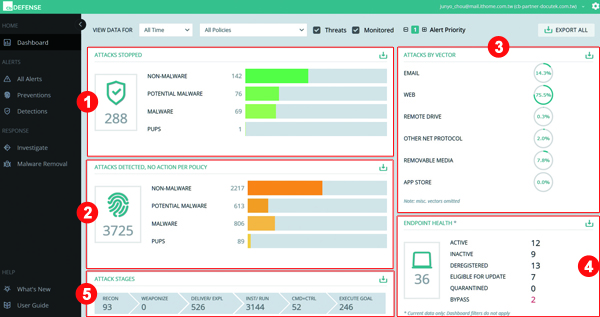

針對企業內端點防護的情況,Cb Defense總共區分為5種指標,分別是已經攔截(1)與其他偵測到的攻擊事件(2),右側則歸納來源(3)與端點安全狀態(4),對於威脅各階段,這裡也提供攻擊鏈指標(5)。

透過事件標籤,呈現異常行為與帶來的災情和影響程度

我們可以看到,在Cb Defense左側的主要功能選單中,僅有儀表板、警示通知,以及事件調查與因應等3個類別,至於像是管理功能,則是配置在右上角的齒輪圖示,管理者必須點選、切換後,才能進行調整,這種做法與許多產品並列為主要功能的規畫,也算是相當明顯的差異。

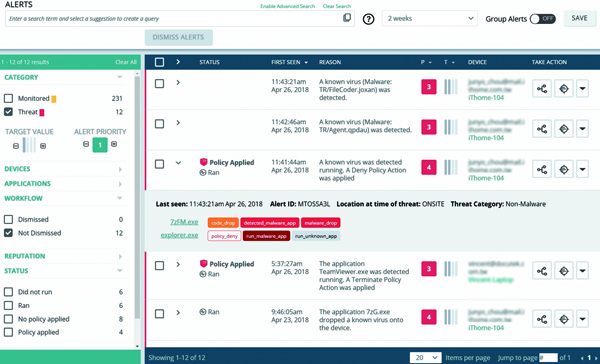

基本上,若是我們從儀表板直接向下追查,Cb Defense就會切換到警示通知的頁面,並顯示相關的事件記錄。這裡列出了警示的原因、危險的層級,以及進階調查的功能等。對於其中事件裡的攻擊行為,Cb Defense也提供了威脅標籤的資訊。

為了測試Cb Defense的保護能力,我們在端點電腦上,執行了Bad Rabbit加密勒索軟體,結果代理程式自動阻擋,並出現已經成功攔截的訊息,而在儀表板上,則是新增了已遭封鎖的攻擊事件。

附帶一提的是,代理程式能顯示完整的檔案路徑,並且提供複製這項資訊的按鈕,一旦電腦使用者發現遇害時,想要與管理員溝通,有了這樣的機制,算是相當實用。

我們上述的測試事件裡,Cb Defense便對於7-ZIP和檔案總管,在過程中執行的行為,列出了Detected_Malware_App、Malware_Drop、Run_Malware_App等標籤,並以紅色呈現;這裡也有一些屬於灰色地帶的屬性,像是執行未知應用程式(Run_Unknown_App),Cb Defense則是採用了灰色標籤,呈現這種可能有潛藏危機的行為。

對於事件的調查,Cb Defense提供了Alert Trigger的按鈕,能切換至攻擊鏈,檢視整體影響的範圍關連圖,管理者可進一步調查其中的處理程序,是否有問題。這裡也與多數同類型的產品一樣,Cb Defense提供了遠端反制的功能,像是標示為黑白名單,或是執行遠端刪除檔案等,進行後續的處理。但與許多同類型產品的不同的是,Cb Defense額外提供了惡意攻擊帶來的影響分析,依據資料外洩、正常應用程式遭到濫用、網路癱瘓等面向,以雷達圖顯示造成這些面向的危害程度。

透過標籤突顯事件的樣貌

在Cb Defense的警示通知清單中,單一事件展開的詳細資訊裡,則以標籤的做法,提供簡易說明。以圖中的事件為例,7-ZIP與檔案總管2個軟體,分別啟動了惡意軟體,而遭到攔截。

可分析外部攻擊來源,並能依據攻擊鏈加以統計

在企業整體的端點電腦防護情形來看,Cb Defense的儀表板呈現的內容,可說是依據態勢,加以歸納,分別是中間以遭受攻擊的情況,提供了2個長條圖圖表,以及攻擊鏈統計數據,而右側的部分,則是突顯了發生攻擊的標的,還有端點電腦代理程式執行狀態的彙整。其中,長條圖圖表呈現的內容,是Cb Defense攔截與偵測到的威脅數量,管理者能快速得知,這套解決方案執行後所帶來的成效。

若是要進一步了解更為詳盡的情況,管理者可以先從攻擊鏈檢視。以前述我們手動執行的惡意軟體而言,它被歸類正在執行或是植入的階段,尚未取得系統的控制權限。

再者,感染的來源,像是電子郵件、網路磁碟,以及外部儲存裝置等,也是相當常見的滲透目標,這裡也提供了相關的分析機制。在我們測試平臺上看來,主要大約有3/4的攻擊來自網頁,其餘有14%是郵件攻擊,還有7.8%從可移除的裝置進行滲透,而根據這裡呈現的資料,管理者可加以強化相關設施的防護措施。

我們上述提到儀表板裡的圖表和統計內容中,Cb Defense也提供了資料匯出的機制,可另存為CSV檔案,讓管理者能透過其他工具進階分析。不過,相較於儀表板圖像化的呈現手法,Cb Defense沒有報表功能,企業勢必就要透過其他的系統產生才行。

針對攻擊行為提供多種層面的剖析

對於事件的調查,Cb Defense提供了攻擊鏈的呈現,在下方的分析裡,依據6種可疑行為型態,呈現事件可能會帶來的危害,像圖中的攻擊手法,就是電腦內的應用程式遭到惡意軟體濫用,進行偷渡其他滲透工具等行為。

產品資訊

●建議售價:每年每臺為3,500元(未稅),最低需購買100臺授權

●代理商:達友科技(02)2658-8970

●端點電腦作業系統支援:Windows 7~10、Windows Server 2008~2016、macOS 10.6~10.13

●硬體需求:2GHz處理器、1GB記憶體、700MB儲存空間

●可連接的系統:SIEM、Syslog

【註:規格與價格由廠商提供,因時有異動,正確資訊請洽廠商

熱門新聞

2026-02-23

2026-02-23

2026-02-20

2026-02-23

2026-02-25

2026-02-23