行政院副院長張善政(左二)主持行政院資安會報會後記者會,包括資通安全辦公室主任蕭秀琴(左一)、新任科技政委杜紫軍(右二)以及技服中心主任劉培文(右一)都共同出席記者會。

黃彥棻攝

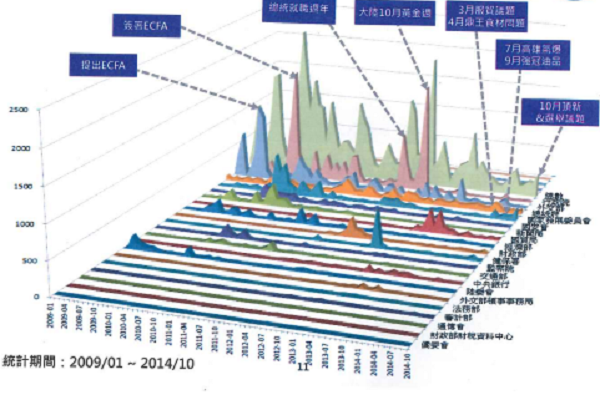

臺灣各部會長期以來一直是中國網軍持續鎖定攻擊的對象,行政院副院長張善政表示,從2009年1月~2014年10月統計APT(進階持續性威脅)長期趨勢以來,像是總統府、行政院是被鎖定攻擊的對象外,因為負責兩岸頻繁商務貿易談判的經濟部、握有許多機敏資料的外交部,以及掌管電子化公文的國發會,也是網軍主要鎖定攻擊的對象。

駭客利用時事打造以假亂真的釣魚郵件,誘使各機關公務人員點擊

行政院國家資通安全會報在1月22日舉行第27次委員會議,張善政在在行政院舉行的會後記者會中指出,中國網軍會利用各種與時事相關的議題,製作各種足以以假亂真的釣魚郵件,希望誘使公務人員點擊釣魚郵件並藉此植入惡意程式以竊取機敏資料。

他表示,過去網軍幾次攻擊高峰,除了每年的520總統就職周年以及中國10月黃金周,都是固定的攻擊高峰外,去年3月,因為反對服貿協議引發太陽花學運,以及4月鼎王食材議題、7月底高雄氣爆、9月強冠油品、10月頂新以及九合一選舉等議題,都是駭客設計的的誘餌,各個公務人員只要一個不小心,就會成為駭客的囊中物。

被中國網軍鎖定攻擊的對象,除了總統府和行政院外,外交部、國發會、經濟部、國貿局等,也經常遭到鎖定攻擊,但張善政也坦言,由於很多的攻擊手法都是以臺灣作為第一波測試的場域,的確有許多新型態的攻擊手法,都是第一次看到,也因此,相關部門在因應上,就顯得措手不及。判定是否為網軍對臺的攻擊,攻擊來源IP是一種參考值,但仍有許多跳板的可能性,更常見的判斷手法,則是以類似的攻擊手法,以往是否曾經看過等方式來判定。

行政院資通安全辦公室主任蕭秀琴指出,目前包括歐盟、美國以及其他國家,也開始與臺灣進行資安交流,基於平等互惠的原則,臺灣除了分享相關的攻擊資訊外,從國外友人對臺灣提供的攻擊資訊,絕大多數手法,臺灣都曾經身歷其境過,目前較少發現全新的攻擊方式。

透過實兵演練,2014年找出217個機關系統漏洞

資安會報長年觀察到這樣的攻擊趨勢,除了每年定期的資安稽核,電子郵件社交工程演練更是提升各部會資安意識的重要關鍵。其中,在2013年主要是以行政院所屬33個二級機關作為主要的測試對象,在社交工程郵件演練的測試中,開啟釣魚信件的比例4.5%,點擊郵件附件的比例為3.3%;2014年則是以總統府、五院、直轄市政府和各個地方縣市政府等28個機關作為社交工程演練的對象,郵件開啟率為8.23%,附件點擊率為4.18%。

張善政表示,許多APT攻擊的源頭就是各種釣魚郵件,雖然資安會報兩年測試對象不一樣,無法同時比較,但他認為,從兩年測試結果仍低於官方規定的郵件開啟率10%和附件點擊率6%,除少數機關無法通過復覈外,顯見多數受測機關都有達標,長年推動社交工程郵件演練也達到一定提升資安意識的效果。

電子郵件社交工程演練是網路攻防演練的一環,張善政說:「其他還有實際入侵各個機關網站並測試防護能力的實兵演練,以及和測試機關通報應變程序的情境演練。」在2013年透過實兵演練,找到行政院所屬33個二級機關482個系統中的108項系統弱點,在2014年則找到府、五院和直轄市與各地方政府總計1267個系統中的217個網站系統弱點。

不過,因為有些系統漏洞的範圍比較大,甚至必須重新開發相關程式,為了確保機關網站系統的安全,張善政不對外公開系統弱點內容,希望能為相關機關爭取更多的弱點修補時間。他也指出,「當網路安全等於國家安全時,實兵演練也在2014年,納入國防部門兵棋推演的範圍中。」

另外,情境演練雖然只是一種紙上談兵,但張善政在意的是整個機關對於相關通報應變的處理程序是否熟悉,在2014年便以新北市交控系統以及TWNIC的DNS(域名伺服器)遇到攻擊時,作為沙盤推演的內容。

每年平均有300件資安事件通報

行政院資安會報從2001年成立以來,負責政府部門的資安政策擬定和管理,每年都有各機關資安事件通報的統計數字,但過往,這類資訊都視為政府內部不足為外人道的機敏資料。張善政表示,當資安等於國安時,適度資訊揭露是必要的,因此,未來資安會報每半年的委員會議後,都會透過會後記者會形式,揭櫫相關的資安事件資訊。

政府機關的資安事件通報,主要是看業務系統是否有受到影響或竄改,或者是業務資料有遭到外洩或竄改,並依照機密性、完整性和可用性,依照最輕微到最嚴重分成4個等級。

張善政指出,從2012年~2014年,每年平均都有300件資安通報事件,若以2014年為例,最輕微的一級資安事件通報數量為241件,二級資安事件通報數量為48件,這類多為輕微的電腦中毒,而三級的資安事件就會通報到行政院長層級,去年通報數量為4件。除了年初因為影響範圍大的ETC事件外,其餘的三級資安事件就是入侵和資料外洩。「一旦發現三級資安事件,最快半天內就可以立即止血,」但他說,真的要根治,往往需要更全面的系統檢視才有可能實現。

從張善政擔任科技政委並兼任政府資訊長及資安長角色以來,目前雖然還沒有出現動搖國本的四級資安事件通報,例如,如果臺灣的域名伺服器受到攻擊,臺灣網站服務會受到嚴重影響,就是這類會動搖國本的資安事件,但他認為,完善的監控、預警和通報機制,是政府資安的重要基礎。

為了讓以往拼命處理第一線資安事件的資通安全會報技術服務中心(簡稱技服中心),能夠累積更高的資安能量,張善政便積極推動「國家資安二線監控機制」,由各機關搭配各家第一線資安監控服務業者,共同關注外在資安威脅、內在系統弱點,落實法規遵循和協助資安事件處理,並將搜集到的各種監控資料,分享給退居第二線監控(G-SOC)的技服中心。

技服中心便可針對相關的攻擊做趨勢統計、分類分群,找出相關的攻擊模式,並作為未來分析預測的基礎,並和第一線資安監控業者合作資安聯防。至於資安會報則是負責扮演國家資安決策支援者,並協助提高政府資安情境認知,透過公私資安協同合作,可以達到有效的資安防禦和立即資安事件的協助處理。

2015年資安目標:推動資安三級制並重新調整機關資安等級

參照歐美國家負責資安事件的單位,多採用三級制,有負責政策制定的決策單位,有政策監督與執行的主管機關,以及相關資安技術幕僚與支援的單位。張善政表示,2015年重新資通安全會報的組織架構,除了將召集人回歸由行政院副院長擔任外,也增設科技政委作為副召集人,並新增其他協同副召集人,整體委員人數納入直轄市復首長,從30人增為35人。

張善政表示,資安三級制的推動,有助於跨部會分工,行政院國家資通安全會報負責資安政策的決策,由科技部擔任資安政策的監督與執行,技服中心則轉型為行政法人,成立國家資通安全科技中心,作為相關技術幕僚與支援的角色。他說,當技服中心轉型成行政法人後,科技部就是其監督機關,有利整理資安防護和相關業務的發展。

至於,行政院資通安全辦公室仍扮演資安會報的幕僚角色,蕭秀琴指出,主要是協助資安會報做資安政策規畫研擬,並負責資安會報交辦的任務、協調各部會執行並落實相關資安政策。另外,她說,除了少數C級和D級機關沒有設立資安長外,為了提升機關對資安的重視,持續推動資安長制度,並落實由副首長擔任資安長的角色。

過往,臺灣許多A級、B級機關的規定,都是以業務系統影響範圍的重要性為主,但有些時候,B級機關雖然業務型態看起來不重要,卻因為握有重要的機敏資訊,應該提升其資安等級。因此,張善政表示,資安會報今年度的重要任務之一,就是重新盤點各機關的業務型態及其掌握的機敏資訊內容,像以往國有財產局因為系統不重要,所以不列為A級機關,但因為其握有國家財產機敏資料,或許有重新調整的必要。

以A級機關為例,除了總統府、五院等涉及機敏業務,關鍵基礎建設的部會二級機關和直轄市等,是為當然的A級機關外,若是擁有大量個資或者是握有重要系統的單位,都會在此次的盤點中,重新對機關做資安分級,「預計今年3月底,會有新版本的機關資安分級規定出爐。」他說。

| 2012年 | 年2013年 | 2014年 | |

|---|---|---|---|

| 一級 | 209件 | 355件 | 241件 |

| 二級 | 27件 | 39件 | 48件 |

| 三級 | 8件 | 7件 | 4件 |

| 四級 | 0件 | 0件 | 0件 |

資料來源:行政院資通安全辦公室,2015年1月

↓行政院資通安全辦公室桶過2009年1月~2014年10月各機關受到中國網軍APT攻擊的統計趨勢,除了總統府、行政院是主要受攻擊對象外,負責經貿談判的經濟部、握有機敏資料的外交部,以及掌握電子公文系統的國發會,也是常見被中國網軍鎖定攻擊的機關。

熱門新聞

2026-03-06

2026-03-02

2026-03-02

2026-03-04

2026-03-02

2026-03-02

2026-03-03